Anuncio publicitario

La vigilancia de Internet ha sido un tema candente en los últimos años; lo hemos hablado extensamente aquí en MakeUseOf, se ha mencionado en los principales medios de comunicación a diario, y hemos visto una gran cantidad de nuevas aplicaciones, extensiones y productos destinados a ayudarlo a conservar su privacidad en línea.

Este artículo está destinado a ser un recurso lo más completo posible sobre cómo evitar la vigilancia de Internet. Hablaremos sobre por qué la vigilancia de Internet es tan importante, quién está detrás de ella, si puede o no evítalo por completo ¿Puede escapar de los programas de vigilancia de Internet como PRISM?Desde que Edward Snowden denunció a PRISM, el programa de vigilancia de la NSA que ya no es secreto, sabemos una cosa con certeza: nada de lo que sucede en línea puede considerarse privado. ¿Realmente puedes escapar del ... Lee mas

y una amplia gama de herramientas que harán que sea más difícil rastrear, identificar y espiar.¿Por qué preocuparse por la vigilancia de Internet?

Antes de entrar en los detalles de cómo evitar la vigilancia de Internet, deberíamos discutir exactamente de qué tipo de vigilancia estamos hablando y por qué es posible que desee esquivarla. A menos que haya vivido bajo una roca durante algunos años, ha oído hablar de Edward Snowden y los documentos que publicó. Detallando los programas de vigilancia administrados por la Administración de Seguridad Nacional de los EE. UU. (NSA) y las Comunicaciones del Gobierno del Reino Unido. Sede (GCHQ).

Uno de los programas más comúnmente discutidos se llama PRISM y permite a la NSA recopilar datos desde los servidores de proveedores de servicios de EE. UU., incluidos Microsoft, Apple, Google, Facebook, Yahoo!, y otros. Todo lo que haya almacenado en los servidores de alguien corre el riesgo de ser recopilado y analizado (para obtener los detalles, consulte este artículo en todo lo que necesita saber sobre PRISM ¿Qué es PRISM? Todo lo que necesitas saberLa Agencia de Seguridad Nacional de EE. UU. Tiene acceso a cualquier información que esté almacenando con proveedores de servicios de EE. UU. Como Google Microsoft, Yahoo y Facebook. También es probable que estén monitoreando la mayor parte del tráfico que fluye a través del ... Lee mas ).

Otros programas, como FAIRVIEW y STORMBREW, recopilan todo el tráfico que se dirige a través de una puerta de enlace o enrutador específico. En ambos casos, existe una amplia variedad de información que podría recopilarse, de historial y datos de navegación Cómo bloquear cualquier sitio o navegador para que no guarde los sitios recientes que visitasteSu navegador web almacena una lista de sus sitios web visitados recientemente. Limpiar esta lista es fácil, pero querrá bloquear su navegador para que no guarde el historial en primer lugar si se encuentra borrando ... Lee mas a correos electrónicos, chats, videos, fotos y transferencias de archivos. También hay muchos otros, incluido el XKEYSCORE recientemente revelado, que podría garantizar que esté en el Lista de vigilancia de la NSA Su interés en la privacidad garantizará que la NSA lo orienteSí, eso es correcto. Si le preocupa la privacidad, es posible que lo agreguen a una lista. Lee mas si busca cosas relacionadas con la privacidad como distribuciones seguras de Linux Sistemas operativos Linux para paranoicos: ¿Cuáles son las opciones más seguras?El cambio a Linux ofrece muchos beneficios a los usuarios. Desde un sistema más estable hasta una amplia selección de software de código abierto, está en un ganador. ¡Y no te costará ni un centavo! Lee mas o redes privadas virtuales (VPN).

Por supuesto, los EE. UU. Y el Reino Unido no son los únicos países que recopilan datos sobre ciudadanos, sucede en todo el mundo. Da la casualidad de que sabemos más sobre lo que está sucediendo en estos dos países. Y los gobiernos no son los únicos que están observando sus movimientos en línea; esta información también es muy valiosa para las empresas privadas. Si bien no leerán sus correos electrónicos, es posible que rastreen su actividad de navegación, hábitos de redes sociales Cómo bloquear Facebook y otras redes sociales para que no te rastreen en líneaCada vez que visita un sitio con un botón Me gusta, Tweet o +1, en realidad está compartiendo datos con Facebook, Twitter o Google. Y eso no es todo. Hay cientos de empresas de publicidad y recopilación de datos que ... Lee mas , las aplicaciones que usa y la información sobre sus amigos.

Si bien esta información es recopilada por empresas privadas como redes sociales y minoristas, ciertamente es posible que terminará en manos del gobierno, ya sea a través de programas como PRISM o mediante órdenes judiciales para entregar los datos sobre. Lo mismo ocurre con el datos recopilados por su proveedor de servicios de Internet Dos formas en que su ISP lo está espiando y cómo mantenerse seguro [10 x Sorteo de SurfEasy Total VPN + BlackBerry Z10]Es un mal momento para ser cliente de Verizon. Lee mas , que quizás ni siquiera conozca (al igual que los usuarios de Telstra no tenían idea de que sus hábitos de navegación estaban siendo registrado y enviado al extranjero).

Entonces, ¿por qué querría evitar que los gobiernos y las empresas obtengan este tipo de información? Puede haber una amplia variedad de razones: usted es un defensor de la privacidad digital, le preocupa que pueda enfrentar discriminación o acoso debido a su actividad en línea, o porque siente que viola humanos derechos. Todas estas son razones perfectamente válidas para evitar la vigilancia de Internet.

Si ha leído hasta aquí, probablemente ya esté comprometido con la idea. Sin embargo, hay muchas personas que creen que no tienen que preocuparse por la vigilancia porque no tienen nada que ocultar. Sin embargo, si tenemos derecho a la privacidad, este argumento no es válido. Para obtener más información sobre por qué este argumento no funciona, puede leer la sección sobre él en mi artículo sobre el Evento No nos espíes Lecciones aprendidas de No nos espíe: su guía para la privacidad en Internet Lee mas .

Ahora que comprende mejor qué es exactamente lo que estamos tratando de evitar aquí, podemos entrar en detalles.

Ocultar sus datos de navegación

Más que casi cualquier otra cosa, sus hábitos de navegación lo definen como una entidad en línea. Los sitios a los que visita, los anuncios que ve, los vínculos en los que hace clic, todos crean una huella que es específica para usted y sus intereses. Incluso si no usa su navegador para acceder a sitios peligrosos o de mala reputación, ocultar esta información podría ser valioso para usted, especialmente si vive en un país que suprime las vistas no estándar Por qué los próximos 10 años se ven mal para la censura en InternetAunque los habitantes del mundo están aprendiendo más sobre la censura y están aprendiendo nuevas formas de contrarrestarla, las perspectivas para el futuro de la libertad en Internet no pintan bien. Lee mas (como hemos visto en Irán, China y Turquía). Entonces, ¿cómo puede asegurarse de que nadie vea lo que hace en línea?

Una de las formas más sencillas de ocultar sus acciones en la web es utilizar una red privada virtual o VPN. Cuando realiza una navegación no segura, su computadora se conecta, a través de su ISP, a través de Internet, a otro sitio. Una vez que haya establecido esta conexión, podrá ver ese sitio. Sin embargo, si alguien mira de cerca, puede ver esa conexión. Una VPN inserta un servidor intermediario entre usted y el sitio al que se está conectando; si alguien está mirando ahora, todo lo que verá es una conexión desde el servidor VPN al sitio en el otro extremo. Su conexión al servidor VPN está encriptada, ocultando su identidad.

Hay unos cuantos VPN que son gratuitas 5 grandes servicios VPN gratuitos comparados: ¿cuál es el más rápido?Si nunca antes ha usado una VPN, es posible que desee reconsiderarlo. Una VPN enruta su conexión a Internet a través de un servidor de terceros encriptado, asegurando sus datos. Pero, ¿qué servicio de VPN es más rápido? Lee mas , lo cual es genial si no los usa todo el tiempo; muchas personas solo los usan para acceder a video bloqueado por región 2 formas efectivas de acceder a videos bloqueados por regiones sin una VPNLos usuarios de Internet fuera de los Estados Unidos no pueden acceder a la gran cantidad de contenido de video y música en tiempo real disponible para los estadounidenses. Incluso los estadounidenses se ven privados de servicios internacionales como BBC iPlayer. Ante esto, ... Lee mas cuando quieren ver Netflix desde otro país, por ejemplo. Si está interesado en obtener un límite de ancho de banda más alto, más velocidad y sin anuncios, debería considerar pagar por una VPN; tenemos una lista de mejores servicios de VPN Los mejores servicios de VPNHemos compilado una lista de los que consideramos los mejores proveedores de servicios de red privada virtual (VPN), agrupados por premium, gratuitos y compatibles con torrents. Lee mas que puedes consultar. En la mayoría de los casos, es tan simple como descargar una extensión del navegador o una aplicación, ejecutar una configuración de cinco minutos y estará en camino.

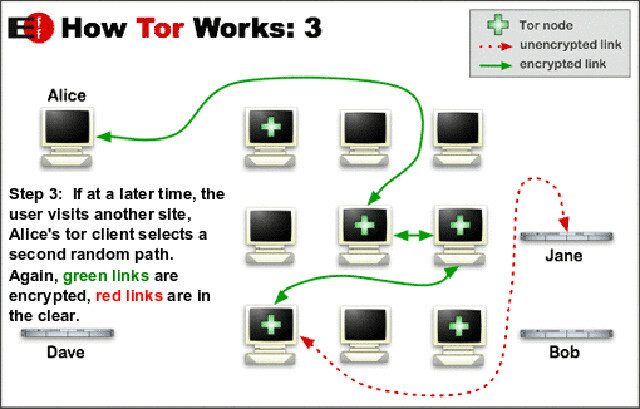

Si se piensa en una VPN como "un salto", el uso de la red Tor puede considerarse como "tres saltos". En lugar de configurar un solo servidor entre usted y su destino, el uso del sistema Tor hace rebotar su conexión a través de tres servidores separados antes de realizar la conexión al sitio al que desea ir para. La mayor complejidad de la conexión hace que sea extremadamente difícil para cualquier persona monitorear tráfico de navegación (aunque se rumorea que la NSA está haciendo algunos progresos en comprometer el sistema).

Para usar Tor, solo necesita descargar el paquete del navegador Tor e instalarlo (tenemos un guía completa de Tor Navegación realmente privada: una guía no oficial para el usuario de TorTor proporciona navegación y mensajería verdaderamente anónimos e imposibles de rastrear, así como acceso a la llamada "Deep Web". Tor no puede ser roto de manera plausible por ninguna organización en el planeta. Lee mas disponible que pasa por el proceso en detalle), luego, cada vez que use el navegador Tor, será enrutado a través de la red Tor. Además de navegar con una seguridad significativamente mayor, también tendrá acceso a sitios de .onion Cómo encontrar sitios web oscuros activos .Onion (y por qué es posible que desee)La Dark Web, en parte, consiste en sitios .onion, alojados en la red Tor. ¿Cómo los encuentras y adónde ir? Sígueme... Lee mas , sitios web que solo se pueden visitar a través de la red Tor.

Si desea asegurarse de que su navegación sea lo más segura posible y que sea casi imposible de rastrear, puede enrutar su conexión a través de una VPN. y la red Tor. Esto hace que haya cuatro servidores entre usted y su destino. Nadie va a pasar por suficientes problemas para rastrearlo a través de ese lío a menos que esté en la parte superior de la lista de una agencia de inteligencia.

Otra forma en que se puede rastrear su navegación es a través de archivos que se colocan en su computadora: cookies. Estos archivos pueden provenir de varias fuentes, pero una de las formas nefastas en que puede recibir rastreadores es a través de anuncios (que, como hemos descubierto recientemente, pueden depositar muchas cosas malas Conoce a Kyle y Stan, una nueva pesadilla de publicidad maliciosa Lee mas en tu ordenador). Entonces, ¿cómo puede evitar que estos envíen datos a los fisgones? Bloqueo de anuncios.

Es una práctica controvertida, porque los anuncios mantienen libre gran parte de Internet (consulte "¿Las extensiones de navegador de bloqueo de anuncios están matando a Internet? ¿Las extensiones de navegador de bloqueo de anuncios están matando a Internet?Una de las razones del aumento de la popularidad de Internet es el costo de la mayor parte del contenido en línea, o más bien, la falta de costo. Sin embargo, eso no quiere decir que el contenido sea gratuito. Casi todos... Lee mas " y "AdBlock, NoScript y Ghostery: la trifecta del mal AdBlock, NoScript y Ghostery: la trifecta del malDurante los últimos meses, un buen número de lectores me han contactado que han tenido problemas para descargar nuestras guías, o por qué no pueden ver los botones de inicio de sesión o los comentarios que no se cargan; y en... Lee mas “). Sin embargo, bloquear anuncios evitará que esos anuncios coloquen archivos en su computadora. Esto significa que no hay cookies, información de seguimiento ni malware. La prevalencia del malware con publicidad incrustada va en aumento, y el bloqueo de anuncios es actualmente la mejor forma de mantener su computadora segura; ejecutar un programa antivirus eficaz como Avast también es una buena idea (aunque eso podría exponerlo a otras formas de seguimiento ¿Su antivirus lo está rastreando? Te sorprendería lo que envía Lee mas , así como).

Si no está dispuesto a hacer el esfuerzo (y potencialmente ralentizar un poco su conexión) para ejecutar VPN o la red Tor de forma regular, lo mejor que puede hacer es descargar e instalar varios navegadores extensiones. HTTPS Everywhere y Disconnect Search son dos de los mejores y están disponibles para ambos Firefox Utilice estas 6 extensiones para mejorar la privacidad y la seguridad en FirefoxLo están vigilando en Internet, pero si usa Mozilla Firefox, algunos de sus excelentes complementos pueden ayudarlo a proteger su privacidad y seguridad en la Web. Lee mas y Chrome.

Fortalezca la seguridad de su correo electrónico

Si bien la navegación crea una huella digital de su vida, el correo electrónico tiene el potencial de contener sus secretos más personales, comunicaciones comerciales importantes y otros tipos de información confidencial. Si bien es posible que no envíe ese tipo de cosas por correo electrónico con mucha frecuencia, es probable que discuta sus opiniones, creencias y planes, todos los cuales podrían ser de interés para el gobierno. ¿Qué puede hacer para mantener la privacidad de sus mensajes privados?

En primer lugar, es importante saber que asegurar solo un lado de una conversación por correo electrónico no le servirá de mucho. Si envía un mensaje encriptado a un amigo, y este lo almacena en un formato no encriptado en un servidor público, será bastante fácil para alguien capturar ese mensaje. El correo electrónico es un medio inherentemente inseguro Por qué no se puede proteger el correo electrónico de la vigilancia gubernamental“Si supiera lo que yo sé sobre el correo electrónico, es posible que tampoco lo use”, dijo el propietario del servicio de correo electrónico seguro Lavabit cuando lo cerró recientemente. "No hay forma de hacerlo cifrado ... Lee mas , lo que significa que probablemente no debería usarlo para cosas extremadamente privadas. Pero hay algunas cosas que puede hacer para aumentar su seguridad.

Uno de los métodos más conocidos y utilizados para cifrar el correo electrónico se llama Pretty Good Privacy (PGP). Las mecánicas específicas son bastante complicadas, pero puedes obtener los detalles en este guía para usar PGP PGP Me: Bastante buena explicación de la privacidadPretty Good Privacy es un método para cifrar mensajes entre dos personas. Así es como funciona y si resiste el escrutinio. Lee mas . En pocas palabras, el mensaje se cifra en su computadora, se firma con una clave digital y se envía a su destinatario. Luego, esa persona usa su propia clave personal (que se mantiene en secreto) para descifrar el mensaje. En teoría, PGP es casi indescifrable.

PGP es una opción muy popular, pero configurarlo requiere un mínimo de tiempo y esfuerzo. Si omite la configuración, puede usar servicios seguros como Hushmail, Vaultlet y Enigmail, todos los cuales se discutieron en este artículo sobre proveedores de correo electrónico seguro Los 5 proveedores de correo electrónico más seguros y cifrados¿Harto de la vigilancia gubernamental y de terceros de sus correos electrónicos? Proteja sus mensajes con un servicio de correo electrónico cifrado seguro. Lee mas . Estos ofrecen una serie de protecciones diferentes que lo ayudan a estar tranquilo de que su correo no será fácilmente interceptado y visto por miradas indiscretas.

Cifrar su correo contribuirá en gran medida a evitar que el gobierno lea sus mensajes, pero no son los únicos interesados en él. Por ejemplo, Gmail supervisa el contenido de sus mensajes El panóptico de Gmail: ¿el fin de la privacidad tal como la conocemos?Se están leyendo sus correos electrónicos. ¿Qué significa esto para la privacidad en línea en el futuro? Lee mas para desencadenantes específicos que indiquen que podría estar participando en actividades ilegales específicas. A principios de este año, el sistema alertó a las autoridades sobre un hombre que comerciaba con pornografía infantil. Además de este tipo de supervisión, también escanean el contenido de sus mensajes personales para orientar mejor los anuncios.

Debido a la inseguridad del correo electrónico y al hecho de que su proveedor de correo electrónico podría estar escaneando sus mensajes, su mejor opción es no enviar nada por correo electrónico que le gustaría mantener en privado.

Cifre sus chats y mensajes instantáneos

Comenzamos a usar mensajes instantáneos para muchas cosas, desde chats personales rápidos hasta discusiones profesionales en profundidad. Si usa la aplicación de chat de Google, probablemente tenga miles de mensajes instantáneos guardados, y es muy probable que si si los revisara, encontraría una gran variedad de cosas a las que no desea que otras personas tengan acceso para. Entonces, ¿qué puede hacer para asegurarse de que nadie esté fisgoneando en sus mensajes instantáneos?

Uno de los protocolos de cifrado más utilizados para la mensajería instantánea se llama Mensajería extraoficialo OTR. Utiliza un interesante estilo de criptografía llamado autenticación denegable, lo que significa que después de la conversación, ambos participantes pueden negar la existencia de la conversación. Usar OTR es bastante simple: si dos personas tienen clientes de chat que pueden usar el protocolo, todo lo que tienen que hacer es activarlo. Ahora hay disponibles varios clientes con capacidad OTR, incluidos Adium Adium: la aplicación de mensajería instantánea definitiva [Mac]Empiece a utilizar el mejor cliente de mensajería instantánea que existe para Mac. Se llama Adium, se conecta a todo y no hay razón para no usarlo. De acuerdo, hay una razón: Adium no admite ... Lee mas y Lengua macarrónica Combine todas sus cuentas de mensajería instantánea en una sola aplicación con Pidgin [Windows y Linux]Pidgin es un cliente de mensajería instantánea gratuito que combina todas sus cuentas de mensajería instantánea en una sola aplicación. En lugar de ejecutar varios clientes de mensajería instantánea diferentes que muestran anuncios y consumen memoria, simplemente use Pidgin. Todo tu... Lee mas , que proporcionan cifrado OTR para Google Talk, chat de Facebook, AIM, Yahoo! Messenger y varios otros protocolos.

Además de este protocolo ampliamente utilizado, existen otras soluciones menos conocidas. Un gran ejemplo de esto es Cryptocat CryptoCat: proporciona chat privado y cifrado dentro de su navegador web Lee mas , una aplicación web que te permite crear un chat encriptado sobre la marcha e invitar a otros a unirse enviando un enlace. Después de una hora de inactividad, se borran sus chats. Es una de las formas más fáciles de encriptar un chat, no necesita descargar nada y la extensión del navegador le permite iniciarlo con un clic.

SafeChat es otra alternativa que se utiliza para cifrar los chats de Facebook Mantenga sus chats de Facebook seguros con cifradoFacebook quiere tomar sus mensajes personales y usarlos como una forma de dirigirse a usted con más publicidad. Intentemos detenerlos. Lee mas —De modo que si usa Facebook principal o exclusivamente para sus necesidades de mensajería instantánea, es una buena forma de hacerlo. Está disponible no solo como una extensión gratuita de Chrome y Firefox, sino también como una aplicación de iOS, por lo que puede continuar su chat seguro sobre la marcha. ChatSecure es otra aplicación que le permite utilizar de forma segura Facebook Chat y Google Talk desde su teléfono.

Recuerde que con todas estas opciones de cifrado, como el correo electrónico seguro, ambas partes deben utilizar datos cifrados. clientes, o cualquier otra persona que quiera ver lo que hay en su chat puede simplemente extraer la información de su interlocutor computadora.

Proteja sus mensajes

El chat, la mensajería instantánea y la mensajería se están volviendo cada vez más similares, pero todavía hay ocasiones en las que desea utilizar una aplicación que se parezca un poco más a una aplicación tradicional. aplicación de mensajería de texto Envía mejores mensajes de texto con estas aplicaciones de SMS alternativas para Android¿No te gusta tu aplicación de SMS predeterminada? ¡Prueba uno nuevo! Lee mas que un mensajero instantáneo. Muchas de las aplicaciones que la gente usa con regularidad desde sus teléfonos se incluyen en esta categoría, por lo que vale la pena verlas por sí solas. Debido a que casi todo el mundo los usa, son de gran valor para las miradas indiscretas; vimos un gran ejemplo de esto en Corea del Sur el año pasado.

También ha habido una serie de preocupaciones sobre la privacidad de clientes de mensajería específicos, como cuando Facebook adquirió WhatsApp Facebook WhatsApp, SkyDrive OneDrive, Yahoo Siri, Apple Tesla [Tech News Digest]Facebook compra WhatsApp, FCC responde a la pérdida de 'neutralidad de la red', SkyDrive se convierte en OneDrive, Yahoo quiere su propia Siri, Apple está interesada en Tesla y Samsung se burla de Apple en su último televisor comerciales. Lee mas . Aunque Facebook todavía no ha hecho mucho con la aplicación de mensajería, es de conocimiento común que recopila una gran cantidad de datos sobre los usuarios de su red social (incluidos datos sobre sus compras fuera de línea), y se ha debatido la posibilidad de recopilar algunos de esos datos a través del contenido de los mensajes de chat de Facebook. Evidentemente, la adquisición de WhatsApp fue motivo de preocupación.

Desde entonces, sin embargo, WhatsApp ha intensificado su juego en relación con la seguridad y la privacidad. En una actualización reciente de Android, activó el cifrado de un extremo a otro para los mensajes, lo que significa que ni siquiera los servidores de WhatsApp contienen mensajes sin cifrar. Esta es una gran victoria para los defensores de la privacidad. Si bien esta encriptación aún no se ha habilitado para todas las plataformas, es probable que llegue en un futuro próximo.

Aunque WhatsApp se mantiene en la cima de lista de popularidad de la aplicación de mensajería, hay muchas otras excelentes opciones. Telegrama Telegram proporciona una alternativa segura y de rápido crecimiento a WhatsApp Lee mas se está volviendo cada vez más popular y supera a WhatsApp en muchas funciones, como el cifrado de extremo a extremo, los mensajes autodestructivos y un cliente web. La mensajería basada en la nube de Telegram le permite ver sus mensajes desde su teléfono, tableta, computadora y cualquier otra computadora a través de un navegador. El protocolo de cifrado se desarrolló específicamente para que la aplicación sea altamente segura y muy rápida. Y supera el excelente precio de $ 1 por año de WhatsApp al ser gratis.

Hemos perfilado una serie de otros aplicaciones de mensajería seguras 6 aplicaciones seguras de mensajería iOS que se toman la privacidad muy en serio¿No le gusta que sus mensajes sean leídos por personas no deseadas? Obtén una aplicación de mensajería segura y no te preocupes más. Lee mas en el pasado, incluidos Silent Text, Threema, Wickr y Confide. Si puede convencer a todos de que envía mensajes regularmente para descargar una de estas aplicaciones, no tendrá motivos para preocuparse por la seguridad de sus mensajes. Obviamente, es mejor si todos usan la misma aplicación, pero el bajo costo de estas opciones significa que es fácil enviar mensajes a un grupo de amigos con una aplicación y a otro grupo con otra.

Asegure su dispositivo móvil

Si bien algunas de las aplicaciones y estrategias enumeradas anteriormente se pueden usar en su teléfono móvil, hay algunos problemas que son exclusivos de los teléfonos, como la colección de metadatos Evitar la vigilancia de Internet: la guía completaLa vigilancia de Internet sigue siendo un tema candente, por lo que hemos elaborado este recurso completo sobre por qué es tan importante, quién está detrás de él, si puede evitarlo por completo y más. Lee mas . Si ha estado prestando atención a las últimas noticias sobre las prácticas de recopilación de datos de la NSA, habrá oído hablar de los metadatos, pero es posible que no sepa qué son. En pocas palabras, los metadatos son información sobre su información.

Los metadatos incluyen cosas como los números de teléfono a los que llamó, cuándo los llamó, cuánto tiempo estuvo en el teléfono, qué torres de telefonía móvil utilizó durante la llamada y la ubicación del destinatario del llama. En conjunto, estas cosas pueden revelar mucho sobre su conversación y su relación con la persona con la que está hablando. Por supuesto, con una orden judicial, las agencias gubernamentales también pueden obtener fácilmente una escuchas telefónicas en tu teléfono Cómo saber si su teléfono está intervenido: 6 señales de advertencia¿Cómo puede saber si su teléfono está intervenido? ¿Y puedes saber quién lo hizo? Veamos las señales de advertencia y lo que puede hacer. Lee mas , pero es mucho menos probable que suceda.

La dificultad para proteger sus metadatos es que están compuestos de información almacenada por su compañía telefónica, y esa información puede ser solicitada o citada. Las empresas no se resisten exactamente a entregarlo.

Desafortunadamente, las cosas que puede hacer para proteger sus metadatos son limitadas. El hardware y el software móviles centrados en la privacidad, como BlackPhone y Silent Circle, ayudan mucho. Cifran los metadatos y hacen que sea mucho más difícil para cualquiera obtenerlos. También puede utilizar un teléfono quemador ¿Harto de que la NSA te rastree? Quémalos con un teléfono de quemador¿Estás harto de que la NSA te rastree usando las coordenadas de posicionamiento de tu teléfono? Los teléfonos prepagos conocidos coloquialmente como "quemadores" pueden brindarle una privacidad parcial. Lee mas , si prefiere que la NSA no recopile datos sobre sus llamadas telefónicas, aunque este enfoque tiene algunos inconvenientes inconvenientes.

Uno de los puntos interesantes que algunas personas han planteado recientemente es el hecho de que al ofrecer cifrado de extremo a extremo en WhatsApp, Facebook esencialmente está desechando una gran cantidad de datos valiosos. Nadie cree que ofrecerían esta función solo para la privacidad de los usuarios después de pagar $ 19 mil millones por la aplicación, por lo que ese valor debe recuperarse en alguna parte, y la mayoría de las personas apuntan a los metadatos. Es realmente valioso.

Más allá de los métodos anteriores, la mejor manera de mantener sus metadatos fuera del alcance de la NSA es política: únase a las campañas para reformar leyes de recopilación de metadatos, responsabilizar a las empresas por los datos que entregan al gobierno y asegurarse de que su voz sea Escuchó.

Aunque es difícil evitar la recopilación de metadatos, hay varias cosas que puede hacer para mantener la privacidad del contenido de sus comunicaciones. El uso de las aplicaciones detalladas anteriormente para la mensajería es un excelente lugar para comenzar (especialmente si usted, como muchas personas, envía más mensajes que llamadas). Y el artículo de Guy sobre tres formas de hacer que su teléfono inteligente sea más seguro Tres formas de hacer que las comunicaciones de su teléfono inteligente sean más seguras¡Privacidad total! O eso creemos, mientras nuestras palabras e información volaban por el aire. No es así: primero es palabra de escuchas telefónicas sin orden judicial, luego es palabra de periódicos, abogados, aseguradoras y más pirateando su ... Lee mas detalla Kryptos y Silent Phone, dos aplicaciones de VoIP que encriptan tus llamadas, haciéndolas muy resistentes a cualquier tipo de recolección de datos.

Sin embargo, la mensajería y las llamadas no es todo para lo que usa su teléfono; muchas personas también hacen un gran de navegación móvil, y al igual que en su computadora, esta información se puede rastrear potencialmente. Para proteger sus datos de navegación, hay una serie de servicios de VPN móvil que puede configurar para utilizarlos como los mencionados anteriormente para su computadora. Hemos escrito sobre Escudo hotspot Hotspot Shield: una VPN sólida que está disponible de forma gratuita Lee mas y VPN Express 2 servicios VPN gratuitos para una navegación segura en su dispositivo iOS Lee mas para iOS, así como varios Aplicaciones de VPN para Android Las 5 mejores VPN para Android¿Necesita una VPN para su dispositivo Android? Aquí están las mejores VPN de Android y cómo comenzar con ellas. Lee mas , que mantendrá seguros los datos de navegación de su dispositivo móvil.

Muchos servicios de VPN ahora ofrecen protección tanto para escritorio como para dispositivos móviles, y puede obtener ambas al suscribirse a un cuenta: si le preocupa su privacidad y no desea un ancho de banda limitado, gaste $ 10 o $ 15 cada uno mes en un VPN premium Los mejores servicios de VPNHemos compilado una lista de los que consideramos los mejores proveedores de servicios de red privada virtual (VPN), agrupados por premium, gratuitos y compatibles con torrents. Lee mas bien podría valer la pena el costo.

Desafortunadamente, es difícil o imposible evitar que su proveedor de servicios (o Google o Apple) rastreen su ubicación usando el receptor GPS, si usted Realmente desea evitar que nadie sepa dónde está rastreando su teléfono, su mejor opción es apagar su teléfono y sacar la batería, o usar el BlackPhone.

Y no olvide inhabilitar también el seguimiento de anuncios. Es diferente en cada teléfono, así que consulte este artículo sobre conceptos básicos de la privacidad de los teléfonos inteligentes Configuración de privacidad del teléfono inteligente que necesita activar hoyLos teléfonos inteligentes se envían con una gran cantidad de configuraciones predeterminadas que podrían estar filtrando su información. Vamos a sumergirnos y modificarlos. Lee mas .

Mantener su vida social en privado

El uso de técnicas seguras de navegación y mensajería evitará que la mayoría de los datos de sus redes sociales caigan en manos de el gobierno (a menos, por supuesto, que una red social ceda y entregue sus datos a la NSA, que sin duda es posible). Sin embargo, las redes sociales, especialmente Facebook, están haciendo mucha vigilancia por sí mismas. Si bien es posible que no estén recopilando datos para ver si usted es una amenaza potencial para la seguridad nacional, pueden gana mucho dinero con eso ¿Qué significa Facebook vender sus datos para la privacidad? Lee mas . (Puedes ganar dinero vender sus propios datos Gano $ 2000 al año vendiendo mi información personal, tú también puedes¡No seas uno de esos tontos que vende su información por nada! Lee mas , también, pero eso contrarresta algunos de los consejos de esta guía).

La cantidad de datos recopilados por Facebook es asombrosa: recopilan tantos que pueden crear "perfiles de sombra Perfiles en la sombra de Facebook: Probablemente usted también tenga uno [Consejos semanales de Facebook]¿Crees que no estás en Facebook? Piensa otra vez. Sin duda, Facebook tiene un perfil en la sombra hecho solo para ti. Puede recordar recientemente que Facebook encontró un error al exponer los datos personales de 6 millones de usuarios ... Lee mas "De personas que ni siquiera tienen cuentas de Facebook simplemente recopilando información de los contactos de otros usuarios. Otros sitios que están vinculados a Facebook envían su información a sus servidores (aunque puede usar herramientas como Facebook Disconnect para evitarlo). Y no olvidemos el hecho de que otras empresas pueden recopilar cantidades masivas de datos públicos de Facebook ¿Debería preocuparse por la eliminación de sus datos de Facebook?¿Cómo te sentirías si descubrieras tu imagen en un sitio web, donde la gente clasifica la imagen en función de si te ves o no como un idiota? Bueno, es una historia real. Lee mas , también.

Si bien puede sentir que se está violando su privacidad, incluso hasta el punto en que podría ser ilegal en algunos casos, no hay mucho que pueda hacer al respecto. Los términos de servicio de los principales servicios en línea, desde Facebook y Twitter hasta Google y Dropbox, casi siempre requieren que renuncie al menos a una buena parte de sus derechos a la privacidad para usar el Servicio. Incluso tu Los chats de Facebook se pueden escanear.

Aún más desconcertante, Facebook puede descubrir cuándo sus anuncios han influyó en sus decisiones de compra fuera de línea. Hay muy pocos lugares donde no esté siendo vigilado por el gigante social. Recuerde que Facebook no es el único culpable aquí, es simplemente el más grande. Gorjeo rastrea las aplicaciones que tienes en tu teléfono Deje de Twitter rastrear sus aplicaciones, GoPro está desarrollando drones y más... [Resumen de noticias tecnológicas]Además, Obama firma la Ley E-Label, 100 álbumes de música gratis, obtén Torchlight gratis y un Keyboard Waffle Iron llega a Kickstarter. Lee mas , y recientemente publicamos un artículo sobre diez redes sociales 10 aplicaciones móviles sociales que violan la privacidad de su adolescenteTus hijos se han convertido en proto-adultos, comenzando a crecer. Al igual que sus amigos, pasan mucho tiempo usando teléfonos inteligentes, tabletas y computadoras de una manera que solo podría soñar. Lee mas que son bastante malos cuando se trata de privacidad.

Si se ha registrado en una red social, es casi seguro que recopilen algunos datos sobre usted. App.net Todo lo que necesita saber sobre App.net: la "otra" red socialApp.net nació de la frustración con el status quo. ¿Qué tanto sabe acerca de eso? Lee mas es una red social que no se financia con anuncios, por lo que probablemente pueda sentirse seguro de que sus datos, incluso aunque algunos, si se recopilan (como se puede ver en su política de privacidad), no se venderán a anunciantes.

Sin embargo, puede tomar medidas para limitar la cantidad de datos que se recopilan. Uno de nuestros consejos semanales de Facebook de 2013 trata específicamente sobre limitar la cantidad de seguimiento Cómo evitar que Facebook rastree todo lo que haces [Consejos semanales de Facebook]Básicamente, Facebook ha hecho un negocio al saber todo lo que pueden averiguar sobre todos. Por lo tanto, rastrear su comportamiento en línea y fuera de línea tiene mucho sentido para ellos. Sin embargo, puede que no ... Lee mas Facebook puede hacerlo. Tú también puedes optar por no compartir datos con Facebook Cómo evitar que Facebook venda sus datos de navegación¿Planeaba compartir el historial de su navegador con los anunciantes? Porque si ha estado compartiendo su historial de navegación con Facebook, eso es exactamente lo que sucederá. Lee mas a través de la Alianza de Publicidad Digital (aunque se debate su eficacia). Es una buena idea seguir estos pasos, ya que muchas redes sociales, así como otras empresas en línea, pueden omitir su configuración de seguridad del navegador Haga su navegación más segura con estos 7 sencillos consejosLa navegación segura es más una tarea continua que un asunto de configurarlo y olvidarlo. Es por eso que hemos creado siete consejos básicos básicos que le ayudarán a navegar de forma más segura. Lee mas .

Lamentablemente, la mejor forma de evitar ser vigilado por las redes sociales es no usarlas... y limite la cantidad de contacto que tiene con las personas que lo hacen.

Tome la privacidad en sus propias manos

Como puede ver, evitar la vigilancia de Internet no es fácil. De hecho, evitarlo por completo es casi imposible. Y seguir todos los pasos anteriores le costará bastante tiempo, esfuerzo y dinero. Pero ¿vale la pena? Todo depende de cómo se sienta acerca de su privacidad.

Sabemos que "nada que ocultar, nada que temer" simplemente no es un argumento viable cuando se trata de privacidad en línea. Los gobiernos, las empresas y los proveedores de servicios nos observan de forma generalizada las 24 horas del día, mientras estamos en nuestras computadoras, teléfonos y tabletas. Incluso las redes sociales nos vigilan cuando no estamos en nuestras computadoras y, a menudo, cuando ni siquiera tenemos cuentas.

Como mencioné anteriormente, todo esto, en su mayor parte, no afecta realmente nuestra vida diaria (aparte de crear un burbuja de filtro de información ¿Cómo se siente al participar en el experimento psicológico de Facebook? [Consejos semanales de Facebook]Probablemente hayas oído hablar del último escándalo del mundo de Facebook: Facebook ha estado experimentando con los usuarios y jugando con sus emociones. Sí, en serio. Lee mas ). Pero si algo nos ha mostrado la historia es que el statu quo se puede cambiar en cualquier momento, a menudo cuando menos lo esperamos. Y más allá de las preocupaciones prácticas de seguridad, ¿qué pasa con nuestro derecho a la privacidad? ¿No tenemos derecho a tener una vida privada que sea verdaderamente privada? ¿Eso no puede ser visto por personas que sospechan de nuestras acciones o por aquellos que nos están utilizando para ganar grandes cantidades de dinero?

Es hora de tomar las riendas de su privacidad en línea. Utilice las estrategias descritas anteriormente y compártalas con otros: cuanto más luchemos contra la vigilancia generalizada de Internet, más probabilidades tenemos de conservar nuestra privacidad y libertad en línea.

¿Qué pasos toma para asegurarse de que no esté siendo vigilado en línea? ¿Siente que empresas y gobiernos están violando su privacidad? ¿O sientes que no vale la pena el esfuerzo? ¡Comparte tus pensamientos a continuación!

Créditos de imagen: Hermosa mujer de negocios enviando mensajes de texto en secreto (editado) a través de Shutterstock; Laura Poitras a través de Wikimedia Commons; Concepto de seguridad: clave pixelada, Concepto de seguridad: bloqueo en pantalla digital, Dos, hombre de negocios, sacudarir las manos, Mujer de negocios bastante joven, Pareja reservada con teléfonos inteligentes a través de Shutterstock; See-Ming Lee a través de flickr; mano de teléfono inteligente usando, Vista de tres enfermeras en el comedor del hospital a través de Shutterstock; María Elena a través de flickr, Proyectando el futuro a través de Shutterstock.

Dann es un consultor de marketing y estrategia de contenido que ayuda a las empresas a generar demanda y clientes potenciales. También escribe en un blog sobre estrategia y marketing de contenidos en dannalbright.com.