Anuncio

La seguridad y la privacidad de los datos son cada vez más difíciles de entender. ¿Cómo podemos estar realmente seguros de que los mensajes que estamos enviando no caen en las manos equivocadas y que las fotos que cargamos no se usan incorrectamente?

Para comprender las lagunas de seguridad de datos y cómo podemos evitarlas, MakeUseOf habló con Shaun Murphy. Murphy es un ex consultor de seguridad del gobierno y fundador de Sndr, una aplicación gratuita para compartir mensajes y compartir archivos que, según él, resuelve los problemas más comunes con los datos cifrados y la seguridad en línea.

El problema con la criptografía y los correos electrónicos cifrados

A menudo escuchamos cómo el gobierno está leyendo nuestros correos electrónicos y cómo toda nuestra comunicación de texto no es segura. La solución común que se ofrece es cifrar sus correos electrónicos. Estas soluciones funcionan como una capa encima del correo electrónico, en forma de complementos criptográficos. Sin embargo, generalmente no es una solución práctica.

"Pone a sus destinatarios la responsabilidad de tener también el mismo complemento, intercambiar algún código / clave secreta compartida para leer sus mensajes", dice Murphy. "Estas capas generalmente agregan tanta fricción en la comunicación con todos los que ya conoces, que las personas terminan abandonándolas por completo".

La criptografía, sin embargo, es difícil ¿Cómo funciona el cifrado y es realmente seguro? Lee mas desarrollar; es difícil convencer a la gente para que lo use; y agrega que es muy difícil para las empresas renunciar a la capacidad de extraer datos de todos sus mensajes y datos.

“Ninguna o ninguna entidad debería tener acceso a los mensajes y datos de ciudadanos privados que no estaban claramente destinados al consumo público. Y para eso necesitamos una amplia adopción de servicios de criptografía entre el remitente y los destinatarios en todo: correo electrónico, mensajería, redes sociales, intercambio de archivos. Es demasiado arriesgado dejar estas cosas desprotegidas en servidores repartidos por todo el mundo. Ahí es donde entra Sndr, al poner todo eso en un solo lugar ".

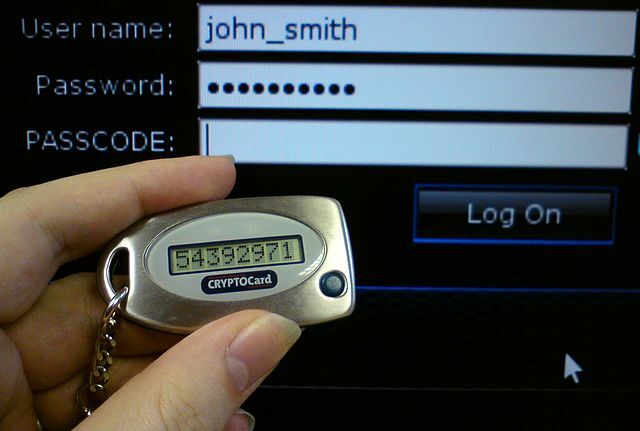

El mejor consejo para asegurar su bandeja de entrada: 2FA

Murphy recomienda Autenticación de dos factores ¿Qué es la autenticación de dos factores y por qué debe usarla?La autenticación de dos factores (2FA) es un método de seguridad que requiere dos formas diferentes de probar su identidad. Se usa comúnmente en la vida cotidiana. Por ejemplo, pagar con tarjeta de crédito no solo requiere la tarjeta, ... Lee mas (también llamada verificación 2FA o 2 pasos) como la mejor manera de proteger primero su bandeja de entrada contra intrusos. 2FA es un protocolo de seguridad de doble paso, disponible para servicios web más destacados Bloquee estos servicios ahora con autenticación de dos factoresLa autenticación de dos factores es la forma inteligente de proteger sus cuentas en línea. Echemos un vistazo a algunos de los servicios que puede bloquear con mayor seguridad. Lee mas . Después de ingresar su contraseña, el servicio envía un segundo código, generalmente a través de SMS, para asegurarse de que realmente es usted.

"Este es un mecanismo de autenticación muy fuerte ya que requiere algo que usted sabe (contraseña) y algo que tiene (dispositivo móvil), típicamente, alguien con intención maliciosa no tendrá acceso a ambos " Murphy dice. “La autenticación es esencial para comenzar a asegurar su comunicación. Recuerde, si alguien ingresa a su correo electrónico, puede restablecer TODAS las demás cuentas que tenga a través de los enlaces "restablecer mi contraseña" en las redes sociales y en la mayoría de los otros sitios web... ¡cosas aterradoras! "

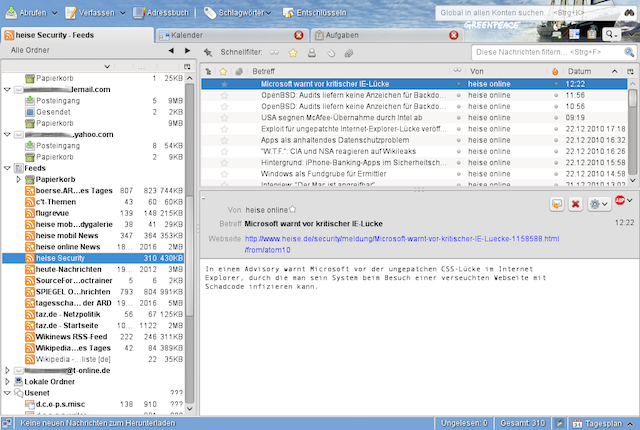

Utilice clientes de correo electrónico sin conexión, especialmente cuando viaja

Dado lo poderosos que son ahora Gmail o Outlook u otros clientes de correo electrónico basados en la web, probablemente no tenga un cliente fuera de línea como Outlook Express o Thunderbird. Pero eso es un error, según Murphy. Hay algunos beneficios de usar un cliente de correo electrónico sin conexión Debe deshacerse del correo web para un cliente de correo electrónico de escritorio si ...Hace unos años, el correo web estaba de moda. ¿Se pregunta si es hora de volver a un cliente de correo electrónico de escritorio? No busque más. Le mostramos los méritos de un servicio de correo local. Lee mas como Thunderbird en lugar de acceder a Gmail o Outlook desde su navegador.

"Sus pulsaciones de teclas no serán capturadas (como se descubrió hace poco a un gigante de las redes sociales) mientras escribe su mensaje", dice. “Tiene tiempo para revisar sus mensajes y contenido en busca de información confidencial antes de enviarlo a algún servicio conectado. Y puede tomarse su tiempo para asegurarse de conectarse a una red segura ".

Murphy recomienda especialmente el uso de clientes de correos electrónicos fuera de línea cuando viaja. Cuando no está utilizando la red Wi-Fi de su hogar u oficina, no puede estar seguro de qué tan segura es. "Uso clientes sin conexión cuando viajo solo por la sencilla razón de que la mayoría Los puntos de acceso a Wi-Fi no son seguros incluso si usas muchas capas para tratar de protegerlo ", dice Murphy.

Hacer contraseñas de 30 caracteres o más

El cómic de XKCD Murphy dice que el secreto de seguridad es clave para las contraseñas. Cuanto más largo y complejo lo hagas, más difícil será para un algoritmo informático descifrarlo. Entonces tiene dos reglas de oro para las contraseñas:

- El usuario debe poder recordarlos. 6 consejos para crear una contraseña irrompible que puedas recordarSi sus contraseñas no son únicas e irrompibles, podría abrir la puerta principal e invitar a los ladrones a almorzar. Lee mas (sin escribirlos).

- Deben ser lo suficientemente complejos como para que una computadora no pueda resolverlo fácilmente.

La complejidad se puede lograr con caracteres especiales, letras mayúsculas, números, etc., dice Murphy, que ofrece un ejemplo de una contraseña realmente segura:

Ye8ufrUbruq @ n = se

“Bueno, eso viola la Regla # 1: tengo que recordar eso de alguna manera. Olvídalo, simplemente lo escribiré o pegaré un programa para recordar contraseñas... y eso no es tan bueno para la seguridad ", dice. "¿Qué pasaría si tuviéramos una contraseña realmente larga pero la hiciéramos un poco más memorable?" Por ejemplo:

TodayIsGoing2BeTheBestDayEver!

"La clave aquí es que puedo recordar eso, es una frase de contraseña larga y es muy compleja y, según algunos estándares, más segura que la primera solo por la cantidad de caracteres".

Adjunte documentos importantes como archivos PDF o archivos 7-Zip

Los correos electrónicos a menudo se usan para transmitir archivos importantes, desde información de declaraciones de impuestos hasta fotos confidenciales. Como ya hemos establecido las fallas de seguridad en el correo electrónico, debe estar doblemente seguro acerca de estos documentos. Así que primero póngalos en un formato cifrado y bloqueado y luego envíelos por correo electrónico, dice Murphy.

- Use un formato de documento como PDF que le permita cifrar los documentos 4 consejos para asegurar documentos PDFCuando crea archivos PDF con fines comerciales, puede tener una serie de problemas de seguridad, desde quién puede verlos hasta cómo se puede reutilizar el contenido. Por lo tanto, es vital entender ... Lee mas con al menos una clave AES-256 con una contraseña enorme (más de 30 caracteres) que se requerirá para abrir el archivo y luego, restringir aún más la impresión del destinatario final, la selección de texto, etc. Esto es bueno porque la mayoría de las personas tienen un visor de PDF.

- Utilice algún tipo de formato de contenedor que permita al menos una clave AES-256 y una contraseña enorme (más de 30 caracteres) de cifrado de datos. 7Zip es un buen programa de cifrado de código abierto 5 herramientas efectivas para encriptar tus archivos secretosDebemos prestar más atención que nunca a las herramientas de cifrado y a todo lo que esté diseñado para proteger nuestra privacidad. Con las herramientas adecuadas, mantener nuestros datos seguros es fácil. Lee mas eso ha demostrado ser decente en seguridad pero no ampliamente auditado. Pero, de nuevo, la otra persona necesita tener el software.

Después de hacer una (o ambas) de esas opciones, puede enviar libremente ese archivo sin mucha preocupación.

Este enfoque aún requiere que envíe esa contraseña a la otra persona. Para estar seguro, Murphy recomienda llamarlos y decir la contraseña en voz alta; no lo escriba en ningún lado. Y use los principios del truco de contraseña de 30 caracteres para que sea memorable y seguro.

Los riesgos de seguridad son diferentes en PC y teléfonos

Si bien nuestros teléfonos inteligentes están reemplazando lentamente a nuestras PC, no puede tratarlos como el mismo tipo de dispositivo cuando se trata de prácticas de seguridad. Los riesgos son diferentes, por lo que debe abordar el problema de manera diferente. Así es como Murphy diferencia los riesgos:

Riesgos para PC: En general, una PC está configurada para permitir que los programas hagan lo que quieran, con la excepción de algunos elementos importantes (que actúan como un servidor de red, sistema de acceso u otros archivos de usuario, etc.). Las amenazas en las PC incluyen ransomware No pagues - ¡Cómo vencer al ransomware!Imagínese si alguien apareciera en su puerta y le dijera: "Oye, hay ratones en tu casa que no sabías. Danos $ 100 y nos desharemos de ellos. "Este es el Ransomware ... Lee mas : Un programa que encripta todos los archivos que necesita y le obliga a pagarles un poco de dinero para desbloquearlos, pero el problema es el silencio. Algunos programas de software se encuentran en su computadora, rastrean la red en busca de cosas jugosas y transmiten silenciosamente esos archivos al extranjero.

Riesgos para teléfonos:Los problemas de seguridad de un teléfono Lo que realmente necesita saber sobre la seguridad de los teléfonos inteligentes Lee mas generalmente están más restringidos que una PC porque los teléfonos no están configurados para permitir que los programas hagan lo que quieran. Sin embargo, hay otros problemas. Los teléfonos generalmente saben dónde se encuentra junto a la torre del teléfono celular al que está conectado, cualquier Wi-Fi cercano y si tiene su módulo GPS encendido. Las aplicaciones descargadas pueden tener demasiados permisos y pueden estar capturando demasiada información sobre usted (como acceder a su lista de contactos y subirlas a un servidor en algún lugar).

El consejo de Murphy: Cifra tu teléfono. En Android, debes hacer esto explícitamente en la configuración del teléfono. Los últimos iPhones se envían de esta manera cuando tiene una contraseña. Aqui esta cómo hacerlo Cómo cifrar datos en su teléfono inteligenteCon el escándalo Prism-Verizon, lo que supuestamente ha estado sucediendo es que la Agencia de Seguridad Nacional (NSA) de los Estados Unidos de América ha estado minando datos. Es decir, han estado revisando los registros de llamadas de ... Lee mas .

Además, la tecnología real que hace que un teléfono celular se comunique con las torres de celulares es generalmente una caja negra en la que la comunidad de seguridad no tiene mucha visibilidad del funcionamiento interno. ¿Es capaz de controlar remotamente su teléfono, encenderlo o activar su cámara?

El consejo de Murphy: Use una frase de contraseña para iniciar sesión. Un pin simple de 4 dígitos no es suficiente, un pin de 6 dígitos es bueno, una frase de contraseña es mejor. Y bloqueos de patrones están fuera de la cuestión ¿Qué es más seguro, una contraseña o un patrón de bloqueo?Nuestros teléfonos inteligentes llevan mucha información personal. Todos sus mensajes de texto, correos electrónicos, notas, aplicaciones, datos de aplicaciones, música, imágenes y mucho más están ahí. Si bien es muy conveniente ... Lee mas .

Los escáneres de huellas digitales están mejorando, pero no son un buen reemplazo para las contraseñas. Las huellas digitales y otros datos biométricos son más adecuados para reemplazar un nombre de usuario que una contraseña, ya que una contraseña debe ser algo que usted sepa. Dicho esto, los escáneres de huellas digitales para desbloquear teléfonos son mejores que nada.

Finalmente, el tamaño de un teléfono hace que sea más probable que sea robado. Y dado que tiene todas sus cuentas registradas, el ladrón simplemente tiene que restablecer las contraseñas para bloquearlo.

El consejo de Murphy: Active la administración remota de dispositivos. Para los usuarios de Apple, hay Encontrar mi iphone Cómo rastrear y localizar tu iPhone usando los servicios de ubicaciónPuede rastrear su iPhone y compartir o encontrar su ubicación utilizando la función Servicios de ubicación de iPhone. Te mostramos cómo. Lee mas y para los androides, usa el Administrador de dispositivos Encuentra mi iPhone para Android? Conoce al administrador de dispositivos Android¿Celoso de la aplicación Find My iPhone del iPhone? Bueno, ¡afortunadamente para ti, hay una aplicación igualmente increíble para Android llamada Android Device Manager! Echemos un vistazo. Lee mas . Esto le permitirá borrar de forma remota los datos confidenciales de su dispositivo si es robado.

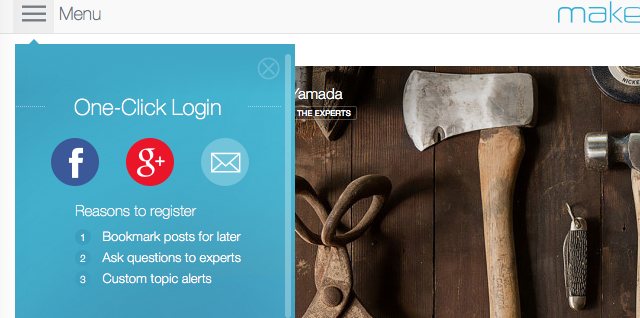

Cuándo usar los inicios de sesión de Google / Facebook para sitios

Varios sitios le piden que inicie sesión con sus cuentas sociales. ¿Deberías hacerlo? ¿Debería pensar dos veces antes de iniciar sesión con cuentas sociales? Lee mas

"Realmente depende y cuánto acceso el sitio solicita su información", dice Murphy. "Si el sitio simplemente quiere que se autentique para que pueda dejar comentarios, probar sus servicios, etc. y te piden tu identidad, probablemente eso esté bien ".

“Si solicitan todo tipo de permiso: ¿publicar en su red, enviar mensajes en su nombre, acceder a sus contactos? ¡Cuidado!"

¿Qué servicios debe usar?

Al final de todo esto, probablemente se esté preguntando cuál de los muchos servicios populares puede usar y aún tiene la seguridad garantizada. ¿Es seguro Gmail? ¿Debería almacenar sus datos en Dropbox? ¿Qué pasa con los servicios centrados en la seguridad?

Murphy no recomienda ninguna aplicación en la nube actual. Los populares, convenientes y simples carecen de verdadera privacidad y seguridad, dice, mientras que los que ofrecen verdadera privacidad y seguridad son complejas de usar y tienen demasiado de lo mencionado anteriormente fricción.

¿Cuáles son las recomendaciones de Murphy?

Por correo electrónico: “El correo electrónico es una especie de causa perdida. Incluso si tiene el proveedor más seguro, sus destinatarios siempre serán el eslabón débil ".

Para almacenamiento en la nube: "Lo mejor es un servidor que usted controla, puede bloquear en el nivel del sistema de archivos y asegurarse de que cada archivo esté encriptado con una clave única por archivo".

Para suites de oficina: “Todavía puede comprar herramientas de oficina sin conexión o usar opciones de código abierto. La colaboración en tiempo real se ve afectada, pero algunas soluciones seguras / de fuente abierta están comenzando a llegar para esa funcionalidad ".

Para fotos: "Voy a la vieja escuela con esto, me conecto a un dispositivo en mi casa, transfiero fotos desde mi dispositivo a una unidad de almacenamiento a largo plazo (no flash, los datos no sobrevivirá varios años sin estar enchufado) y que un programa automatizado cifre y cargue esta información en un servidor I controlar. No es conveniente, pero es seguro, no solo por miradas indiscretas sino también por servicios que se arruinan en unos pocos meses al año ".

¡Pregúntale a Shaun!

¿Tienes alguna duda sobre la seguridad de tus datos? Quizás tengas preguntas sobre cómo Sndr puede ayudar a resolver esos problemas? ¡Encienda sus preguntas en los comentarios, le pediremos a Shaun que evalúe!

Mihir Patkar escribe sobre tecnología y productividad cuando no está atrapado viendo repeticiones.