Anuncio

Los problemas de seguridad siguen siendo noticia a un ritmo alarmante. Casi parece que la mayoría de las empresas se han visto afectadas de alguna manera. Fugas de datos, cuentas pirateadas en masa Los 3 mil millones de usuarios de Yahoo fueron golpeados por Epic HackOriginalmente, Yahoo pensó que mil millones de usuarios habían quedado atrapados en su violación de seguridad de 2013. Sin embargo, resulta que los 3.000 millones de usuarios de Yahoo se vieron afectados. Incluyéndote... Lee mas , y las vulnerabilidades de seguridad fundamentales son preocupantemente comunes.

Para protegerse contra la amenaza en línea cada vez mayor, debe usar una variedad de aplicaciones de seguridad. Para un usuario doméstico informal, puede ser tan simple como una suite antivirus Los 10 mejores programas antivirus gratuitosNo importa qué computadora esté usando, necesita protección antivirus. Aquí están las mejores herramientas antivirus gratuitas que puede usar. Lee mas y una herramienta de malware. A medida que aumenta la complejidad de su red, también lo hace su necesidad de aplicaciones de seguridad más complejas.

En este artículo, veremos algunos de los mejores fuente abierta Código abierto vs. Software libre: ¿Cuál es la diferencia y por qué es importante?Muchos suponen que "código abierto" y "software libre" significan lo mismo, pero eso no es cierto. Le conviene saber cuáles son las diferencias. Lee mas aplicaciones de seguridad por ahí. Le presentaremos un amplio espectro de herramientas que pueden realizar una amplia variedad de funciones.

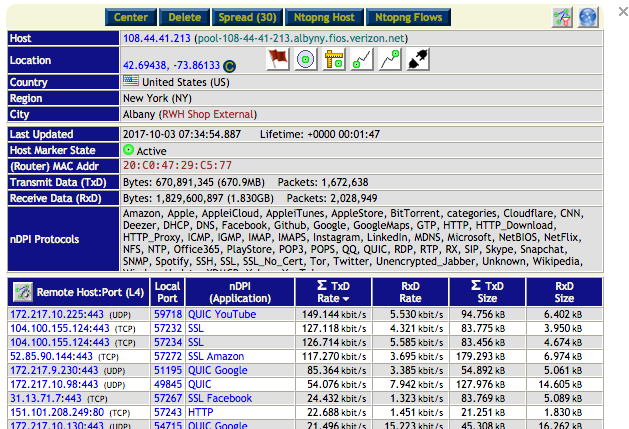

El Network Security Toolkit es un ISO de arranque que puede cargar en un CD o una memoria USB. Está basado en la distribución Linux Fedora, pero funcionará en la mayoría de los sistemas x86 y x64.

La descarga contiene más de 100 aplicaciones de seguridad de código abierto destinadas a administradores de red. Incluye herramientas para administrar el tráfico, monitorear intrusiones, verificar vulnerabilidades y mucho más.

Aunque teóricamente podría instalar todas las aplicaciones individualmente, Network Security Toolkit proporciona una interfaz de usuario web única que puede usar para configurar muchas de las aplicaciones dentro de kit de herramientas

Metasploit Framework es un subproyecto del Proyecto Metasploit.

La aplicación es un marco de prueba de penetración. Formado a partir de una colaboración entre desarrolladores de código abierto y la compañía de software Rapid7, el software se ha convertido en una de las aplicaciones de prueba de penetración más utilizadas en el mundo.

Metasploit Framework incluye 900 errores conocidos para los sistemas operativos Windows, macOS y Linux. Puede cargar el código que desea probar y luego establecer si el sistema operativo es vulnerable. También puede agregar cargas útiles personalizadas.

Cualquier carga útil se puede combinar con cualquier exploit gracias al sistema modular de la aplicación.

Si no estás usando un administrador de contraseñas Cómo los administradores de contraseñas mantienen sus contraseñas segurasLas contraseñas que son difíciles de descifrar también son difíciles de recordar. ¿Quieres estar a salvo? Necesitas un administrador de contraseñas. Así es como funcionan y cómo lo mantienen a salvo. Lee mas (y no tienes memoria fotográfica), estás haciendo la seguridad en línea de forma incorrecta. Los administradores de contraseñas basados en el navegador son conocidos por su débil seguridad, mientras que no usar una contraseña alienta a las personas a usar contraseñas más débiles.

El administrador de contraseñas más conocido es posiblemente LastPass, pero hay muchas alternativas Las 5 mejores alternativas de LastPass para administrar sus contraseñasMuchas personas consideran que LastPass es el rey de los administradores de contraseñas; está repleto de características y cuenta con más usuarios que cualquiera de sus competidores, ¡pero está lejos de ser la única opción! Lee mas .

Una de las mejores alternativas es KeePass. Es de código abierto pero tiene una comunidad próspera. La aplicación almacena todas sus contraseñas en una sola base de datos que luego se bloquea con una clave. La base de datos utiliza métodos de cifrado AES y Twofish.

Certbot es un proyecto de la Electronic Frontier Foundation (EFF).

Para explicar por qué es útil, debemos dar un paso atrás. El EFF quiere ayudar a crear una web donde todo el tráfico está encriptado de manera predeterminada. Originalmente, la fundación ayudó a crear la extensión de navegador HTTPS Everywhere, luego la compañía lo siguió con Let’s Encrypt (una autoridad de certificación gratuita).

La última versión de EFF es Certbot. La aplicación se conecta automáticamente a Let’s Encrypt para buscar e implementar certificados SSL / TLS en un servidor web.

Utiliza el protocolo del Entorno de gestión de certificados automatizado (ACME), por lo que puede trabajar fácilmente con otras autoridades de certificación.

5. Wireshark

Wireshark es un analizador de protocolos de red. Es tan popular que se ha convertido en el analizador de protocolos estándar para miles de instituciones, incluidas agencias gubernamentales, escuelas y empresas comerciales.

Con la aplicación, puede examinar los datos de una red en vivo o un archivo de captura en el disco. Puede explorar sus datos en un nivel granular, hasta un nivel casi microscópico de detalles de paquetes.

Las características adicionales incluyen un rico lenguaje de filtro de pantalla, secuencias reconstruidas de sesiones TCP y soporte para cientos de protocolos y tipos de medios.

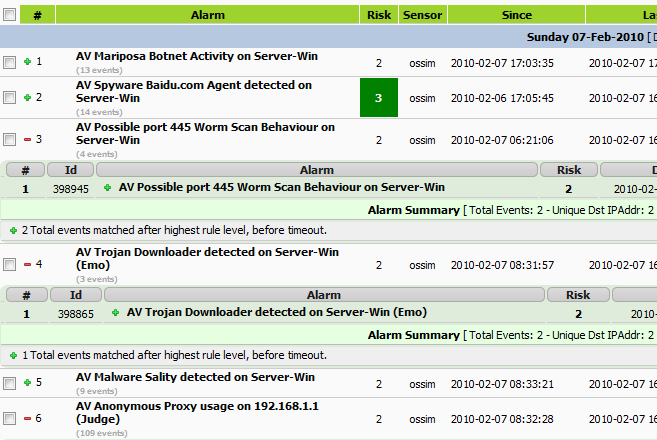

OSSIM (Open Source Security Information Management) es una compilación de aplicaciones de código abierto que juntas forman un sistema de gestión de información y eventos de seguridad (SIEM). Los sistemas SIEM generalmente proporcionan análisis en tiempo real de alertas de seguridad de otras aplicaciones y hardware de red.

OSSIM incluye todas las características que esperaría del sistema SIEM, incluida la recopilación de eventos, la normalización y la correlación.

Utiliza AlienVault Open Threat Exchange para permitir a los usuarios enviar y recibir información en tiempo real sobre hosts maliciosos.

Desafortunadamente, la aplicación básica no ofrece administración de registros, monitoreo en la nube de AWS y Azure, ni integración con aplicaciones de tickets de terceros. Para esas características, deberá pagar una suscripción.

CipherShed comenzó su vida como un bifurcación del ya desaparecido Proyecto TrueCrypt TrueCrypt está muerto: 4 alternativas de cifrado de disco para WindowsTrueCrypt ya no existe, pero afortunadamente existen otros programas de cifrado útiles. Si bien pueden no ser reemplazos exactos, deberían adaptarse a sus necesidades. Lee mas . Disponible para Windows, Mac y Linux, la aplicación puede crear archivos cifrados individuales o cifrar unidades completas. También con medios de almacenamiento externos como memorias USB y discos duros externos.

La aplicación monta tu disco una vez que está encriptado. Mientras está montado, el cifrado es transparente para su sistema operativo y las aplicaciones instaladas. Puede usar la unidad para leer y escribir como de costumbre. Cuando desmonta la unidad, el contenido de la unidad se oculta.

Puede mover unidades cifradas entre sistemas operativos sin problemas de compatibilidad.

¿Por qué son importantes las aplicaciones de código abierto?

Si una aplicación es de código abierto, su código fuente está disponible para que otros usuarios lo vean, modifiquen y distribuyan.

Desde el punto de vista de la seguridad, significa que puede estar seguro de que la aplicación no te está espiando subrepticiamente Yahoo ha estado espiando sus correos electrónicos para la NSASi tiene una cuenta de Yahoo Mail, Yahoo ha estado escaneando todos sus correos electrónicos para ayudar a las agencias de inteligencia de EE. UU. Lo cual es bueno de ellos. Lee mas o instalar malware en su máquina. E incluso si no tiene la capacidad técnica para estudiar el código usted mismo, puede estar seguro de que la comunidad habría descubierto cualquier error si existiera.

Las aplicaciones de código abierto también son atractivas porque generalmente son gratuitas. ¿Por qué gastar cientos de dólares en software de seguridad cuando el contenido de código abierto casi siempre puede llenar el vacío?

¿Qué aplicaciones de seguridad de código abierto me recomiendan?

En este artículo, le presentamos siete de las mejores aplicaciones de seguridad de código abierto. Cada uno se especializa en una parte diferente de la red o la seguridad informática.

Desafortunadamente, la naturaleza del software de código abierto significa que hay cientos de aplicaciones geniales que no podemos cubrir. Y ahí es donde entras tú.

¿Cuáles son algunas de tus aplicaciones de seguridad de código abierto favoritas? ¿Qué los hace tan impresionantes?

Dan es un expatriado británico que vive en México. Es el editor gerente del sitio hermano de MUO, Blocks Decoded. En varias ocasiones, ha sido editor social, editor creativo y editor financiero de MUO. Puede encontrarlo deambulando por el piso de exhibición en el CES en Las Vegas todos los años (¡gente de relaciones públicas, comuníquese!), Y hace muchos sitios detrás de escena...