Anuncio

Imagínense si alguien aparece en su puerta y dice: "Oye, hay ratones en tu casa que no sabías. Danos $ 100 y nos desharemos de ellos ". Esta es la estafa de Ransomware en su forma original. En realidad solía haber personas que iban, dejaban entrar las plagas en su casa y luego tocaban a su puerta y se las señalaban. ¡Qué bueno que los vimos mientras conducíamos! Esta estafa debe estar haciendo que alguien tenga un buen dinero porque todavía está sucediendo.

Imagínense si alguien aparece en su puerta y dice: "Oye, hay ratones en tu casa que no sabías. Danos $ 100 y nos desharemos de ellos ". Esta es la estafa de Ransomware en su forma original. En realidad solía haber personas que iban, dejaban entrar las plagas en su casa y luego tocaban a su puerta y se las señalaban. ¡Qué bueno que los vimos mientras conducíamos! Esta estafa debe estar haciendo que alguien tenga un buen dinero porque todavía está sucediendo.

La estafa necesita algunas cosas para tener éxito. Primero, el problema debe ser real. Si el estafador está poniendo ratones en su espacio de rastreo o malware en su computadora, existe una amenaza real y verificable. En segundo lugar, deben parecer expertos confiables para hacerle pensar que pueden resolver el problema. Esto podría ser un camión exterminador y overoles, o el uso ilegal de un logotipo oficial como el RCMP. En tercer lugar, necesitan obtener su efectivo rápidamente antes de que pueda darse cuenta de lo que está sucediendo. El exterminador podría hacer esto diciendo algo como,

"Solo denos $ 100 en efectivo y no tenemos que cobrarle por una llamada de servicio porque ya estábamos en el vecindario". El ladrón en línea tomará su tarjeta de crédito o una tarjeta de regalo.Donde las cosas realmente toman dos pistas diferentes entre la estafa de la vida real y la estafa en línea es lo que puede suceder después de haberlas pagado. La escoria de la vida real generalmente desaparece, nunca más se supo de ella. La escoria en línea puede dejar atrás el malware que lo abre una y otra vez. O si obtuvieron su tarjeta de crédito y otra información personal, pueden arruinar su vida tal como la conoce.

Lo primero es lo primero

Sí, vas a obtener todo "una onza de prevención vale una libra de cura" habla. ¿Por qué? Porque es verdad

Asegúrese de estar utilizando una gama completa de software de seguridad: antivirus, firewall, software antiphishing, lo que tenga. Hay un montón de versiones de software gratuito Comparación gratuita de antivirus: 5 opciones populares van cara a cara¿Cuál es el mejor antivirus gratuito? Esta es una de las preguntas más comunes que recibimos en MakeUseOf. Las personas quieren estar protegidas, pero no quieren tener que pagar una tarifa anual o usar ... Lee mas por ahí que son muy buenos. Asegúrese de que todo su software de seguridad esté actualizado y todas las actualizaciones de seguridad importantes 3 razones por las que debería ejecutar los últimos parches y actualizaciones de seguridad de WindowsEl código que conforma el sistema operativo Windows contiene agujeros de seguridad, errores, incompatibilidades o elementos de software obsoletos. En resumen, Windows no es perfecto, todos lo sabemos. Los parches de seguridad y las actualizaciones corrigen las vulnerabilidades ... Lee mas para su sistema operativo están instalados. Asegúrese de estar utilizando la utilidad Restaurar sistema de su computadora o el software de respaldo. Intente apegarse solo a sitios web de buena reputación, no descargue materiales pirateados y solo abra los archivos adjuntos que espera recibir.

Pero, desafortunadamente, si está leyendo esto, probablemente haya perdido un enlace en esa cadena en alguna parte. ¿Y ahora qué?

¿Es ransomware?

Entonces, ¿cómo sabes que te están tomando? Aquí hay algunas pistas:

- Microsoft NO hace visitas a domicilio.

- La policía hace visitas a domicilio.

- El software que dice ser el ransomware NO es el software de seguridad que instaló.

- Las personas útiles no deshabilitan el resto de su computadora hasta que les pague.

Si alguno de los anteriores se aplica a su situación, es posible que tenga ransomware.

¿Ahora que?

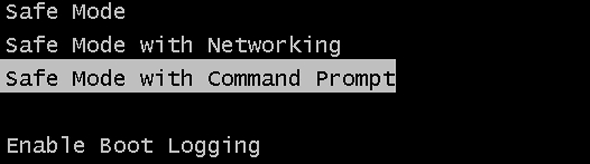

Fuerce su computadora a apagarse. En la mayoría de los casos, esto se puede hacer manteniendo presionado el botón de encendido durante unos segundos. Antes de prepararte para encender tu computadora nuevamente, prepárate para presionar el botón F8. Lo que normalmente hago es presionar el botón de encendido y comenzar a tocar la tecla F8 aproximadamente una vez por segundo hasta que aparezca una pantalla de texto como la siguiente.

Ahora elige Modo seguro con símbolo del sistema. Verás que pasa algo de texto y, finalmente, solo verás una línea de texto con un cursor parpadeando. En este punto, escribe esto y presiona Entrar:

C: \ windows \ system32 \ rstrui.exe

¿Por qué tienes que hacer esto desde la línea de comandos? Es posible que no tenga que hacerlo, pero el ransomware policial / RCMP / ukash más reciente y virulento solo parece ser derrotado de esta manera. El modo de línea de comandos de Windows solo carga los servicios MÁS esenciales y no lo conecta a su red o conexión a Internet.

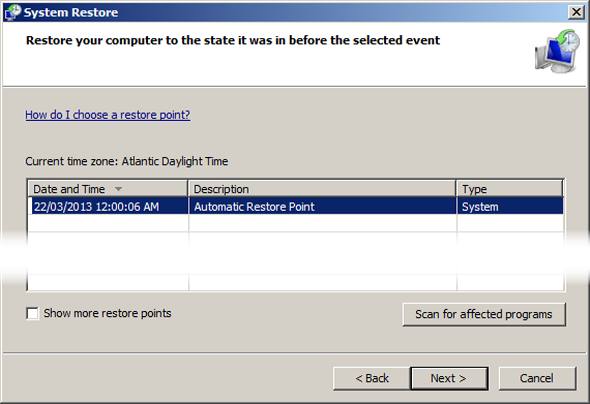

Una vez que se abra la utilidad Restaurar sistema, con suerte tendrás algunos puntos de restauración para elegir. Elija uno que sea definitivamente un tiempo antes de obtener el ransomware. Siga las instrucciones para restaurar su instalación de Windows a ese punto en el tiempo. El proceso de restauración puede llevar un poco de tiempo, así que relájate.

Reinicie su computadora y permita que entre en el modo normal de Windows. Eso se hace simplemente sentándose y dejando que la computadora haga lo suyo. El ransomware ahora debería haber desaparecido.

Ejecute su software antivirus y realice un análisis lo más exhaustivo posible de todos sus discos duros. Esto puede tomar un poco de tiempo, así que relájate y toma una buena bebida.

Una vez hecho todo esto, es posible que desee escanear su computadora con otro programa antivirus. Seamos realistas, el tuyo se lo perdió la primera vez. ClamWin ClamWin, una solución antivirus de código abierto para su PC [Windows]Todos los días surgen nuevas amenazas en línea, que atacan a empresas y consumidores por igual. Estas amenazas potenciales ya no se disfrazan como enlaces o correos electrónicos. Podrían venir por su información personal de muchas maneras ... Lee mas es decente y se puede ejecutar desde una unidad USB.

Deshabilité Restaurar sistema

¿Por qué? Apuesto a que te sientes un poco tonto ahora, ¿no? No se preocupe, todavía hay formas de eliminar este ransomware. Necesitará lo siguiente:

- Una unidad USB o CD vacía en la que puede grabar archivos.

- Una computadora con una conexión a Internet que no está infectada.

- Un poco de paciencia y coraje.

Conéctese a Internet y busque los CD de reparación de Windows Live. Hay un montón de ellos por ahí, pero cualquiera de los que Justin menciona en su artículo, Tres escáneres de Live CD Antivirus que puede probar cuando Windows no se inicia Tres escáneres de Live CD Antivirus que puede probar cuando Windows no se inicia¿No puede iniciar su computadora y cree que el problema es malware? Inicie un CD en vivo creado específicamente para escanear su computadora sin iniciar Windows. Un CD en vivo es una herramienta que arranca completamente desde un CD ... Lee mas . Todas son excelentes opciones. Mantengo los tres en mi kit de herramientas de TI.

Si está buscando herramientas USB de arranque, puede probar el artículo de Dave El kit de herramientas de reparación de PC en su bolsillo: CD de arranque en una memoria USB El kit de herramientas de reparación de PC en su bolsillo: CD de arranque en una memoria USBDentro del juego de herramientas de mi técnico, mantengo una unidad flash USB cargada con las herramientas más sorprendentes del planeta: mi juego de herramientas de reparación de PC. En este artículo, comparto sus contenidos. Lee mas . Claro, el artículo es de 2008, pero el método y el software siguen siendo válidos y funcionan de maravilla.

¿Cómo uso el CD o la unidad USB?

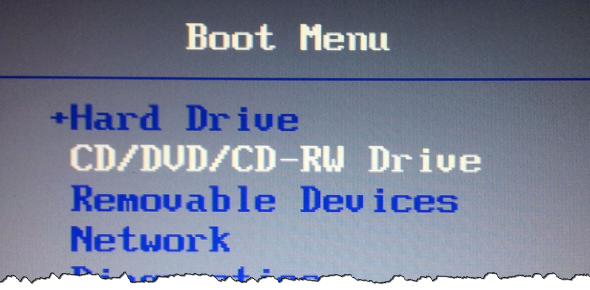

Antes de apagar su computadora, desea colocar el CD en su unidad de CD. Si está utilizando la opción de unidad USB, espere hasta que la computadora se apague para insertarla.

Ahora reinicie la computadora. A medida que se reinicie, deberá tocar el botón que le dará el menú de arranque. En mi Acer, es F12. Puede ser diferente en su computadora. Una vez que obtenga el menú de inicio, elija iniciar desde la unidad de CD / DVD o la unidad USB, lo que corresponda a usted.

Su computadora utilizará la unidad USB o CD como sistema operativo, por lo que no espere ver nada parecido a Windows. Utilice el software antivirus que se encuentra en el USB / CD para realizar un escaneo y limpieza completos y exhaustivos de su computadora. Siga las recomendaciones del software antivirus, que generalmente serán para eliminar los archivos ofensivos. Este proceso puede demorar entre 20 minutos y algunas horas, dependiendo del tamaño de su disco duro y del CD / USB de arranque que esté utilizando. Sin embargo, no puede alejarse, quédese allí para responder a las alertas.

Una vez que el proceso haya finalizado, cierre la sesión del software de arranque USB / CD, retire el USB / CD y reinicie su computadora. Ahora debería estar libre de ransomware. Si tiene confianza en sus habilidades, es posible que desee limpiar su registro una vez que la computadora se reinicie para eliminar cualquier molestia y restos persistentes. Piriforme CCleane Optimice su sistema para que funcione de la mejor manera con CCleanerEn los últimos dos años, CCleaner ha cambiado bastante en términos de números de versión... hasta la versión 3.10 en el momento de escribir este artículo. Aunque visualmente el programa en realidad no ha cambiado mucho (es ... Lee mas La función de limpieza del registro es bastante buena para esto.

Ahí está. Eso es tan difícil como se pone. Espero que no tengas que experimentar este problema, pero si lo haces, espero haberte podido ayudar. En el peor de los casos, apaga la computadora y se la lleva a su persona de TI de confianza. Sí, puede estar un poco avergonzado de haber adquirido el ransomware en primer lugar; por lo general, proviene de hacer cosas que no debería o de esos sitios de entretenimiento que no son para menores. Pero resolverá el problema y disfrutará de una lección aprendida. Además, su persona de TI probablemente ha visitado algunos de los mismos sitios de todos modos: todos somos humanos.

Si tiene alguna pregunta sobre qué más puede hacer para eliminar o prevenir el ransomware, infórmenos en los comentarios. Nuestros escritores y fanáticos son algunos de los mejores en la web y probablemente puedan ayudarlo de forma gratuita.

Credito de imagen: Computadora bloqueada y encadenada a través de Shutterstock

Con más de 20 años de experiencia en TI, capacitación y oficios técnicos, es mi deseo compartir lo que he aprendido con cualquiera que esté dispuesto a aprender. Me esfuerzo por hacer el mejor trabajo posible de la mejor manera posible y con un poco de humor.