Anuncio

Recientemente recibió una actualización inesperada de iOS. Vamos, echa un vistazo. Por ahora, deberías haber actualizado tu iPhone a iOS 9.3.5 para parchear tres vulnerabilidades de día cero siendo explotado activamente para permitir a los atacantes la oportunidad de interceptar y robar información confidencial de una amplia gama de aplicaciones.

El spyware, denominado Pegasus, fue descubierto por la compañía de investigación de seguridad móvil Estar atento con asistencia de la Universidad de Toronto Laboratorio Ciudadano. Ellos creen que el spyware ha estado circulando por algún tiempo Los peligros del spyware para iPhone¿Espiar a un iPhone? ¿Crees que el spyware está instalado en tu iPhone? Esto es lo que necesita saber sobre spyware y jailbreak. Lee mas , aunque se ha utilizado principalmente para infectar objetivos de alto valor en posesión de información confidencial.

Pegasus Soaring Free

Pegasus fue descubierto cuando el destacado defensor de los derechos humanos, Ahmed Mansoor, recibió un SMS sospechoso prometiendo "nuevos secretos" sobre detenidos torturados en las cárceles de los Emiratos Árabes Unidos si hace clic en el enlace previsto. En cambio, Mansoor envió el mensaje a Citizen Lab para su análisis.

Descubrieron una pieza de software espía particularmente avanzada específicamente equipada para permanecer lo más oculta posible, completa con instrucciones de autodestrucción. Laboratorio Ciudadano y Mirador lanzó una declaración describiendo el posible hack como portador del sello distintivo del grupo NSO oscuro pero prominente, que supuestamente fue fundado por veteranos de la Unidad 8200 del Cuerpo de Inteligencia Israelí.

Reconocimos los enlaces como pertenecientes a una infraestructura de explotación conectada al Grupo NSO, un Compañía de "guerra cibernética" con sede en Israel que vende Pegasus, un programa espía de "interceptación legal" exclusivo del gobierno producto.

Una vez infectado, el teléfono de Mansoor se habría convertido en un espía digital en su bolsillo, capaz de emplear la cámara y el micrófono de su iPhone para espiar actividad en las proximidades del dispositivo, grabando sus llamadas de WhatsApp y Viber, registrando mensajes enviados en aplicaciones de chat móvil y rastreando su movimientos

Se cree que esta es la primera "instancia de un jailbreak remoto de iPhone utilizado en la naturaleza como parte de una campaña de ataque dirigido", lo que hace que su descubrimiento sea raro e importante. La colección de las tres vulnerabilidades de día cero se ha denominado colectivamente Trident y consta de:

- CVE-2016-4657 - Visitar un sitio web creado con fines malintencionados puede provocar la ejecución de código arbitrario.

- CVE-2016-4655 - Una aplicación puede revelar la memoria del núcleo.

- CVE-2016-4656 - Una aplicación puede ejecutar código arbitrario con privilegios de kernel.

Los poderes míticos de Pegaso

Solo somos conscientes de la existencia del llamado spyware Pegasus porque Mansoor envió su SMS infectado a los investigadores de seguridad en Toronto. Se las arreglaron para desempaquetar y aislar el spyware antes de que el enlace enviado a Mansoor se volviera inactivo. Entonces ¿Qué es lo que hace?

En términos generales, la mayoría de lo que esperaría que hiciera un software espía moderno y avanzado. Eso se dirige específicamente a teléfonos móviles La única razón para obtener un BlackBerry en 2016: seguridadLos dispositivos BlackBerry tienen una merecida reputación de seguridad, incluso mayor que iOS y Android. Incluso en 2016, los BlackBerry continúan estableciendo el estándar para la seguridad y la confianza de los teléfonos inteligentes. Este es el por qué. Lee mas , robando el historial del navegador, correo electrónico, SMS y datos de mensajería (incluidos datos para aplicaciones como iMessage y WhatsApp), así como listas de contactos, registros de calendario, historiales de ubicación y mucho más.

El iPhone tiene una merecida reputación de seguridad. Dado que Apple controla estrictamente la plataforma del iPhone, a menudo se requieren exploits técnicamente sofisticados para permitir la instalación remota y el funcionamiento de las herramientas de monitoreo del iPhone. Estas hazañas son raras y caras.

Los investigadores de seguridad quedaron impresionados con la capacidad del spyware Pegasus de permanecer ofuscado por períodos prolongados de tiempo, con el Vicepresidente de Investigación de Seguridad de Lookout, Mike Murray, declarando Tarjeta madre:

El software del Grupo NSO y la forma en que se configura y ejecuta, se trata de no ser detectado, [está] diseñado para ser invisible y ser invisible.

Subrayando su uso contra objetivos de alto valor, el spyware está diseñado para grabar su entorno y tomar fotografías, pero solo cuando la pantalla está apagada. Pegasus también tiene ciertos mecanismos de autodestrucción que pueden activarse bajo ciertas circunstancias.

Pegasus aprovecha la integración de los dispositivos móviles en nuestras vidas y la combinación de funciones solo disponibles en dispositivos móviles: siempre conectado (WiFi, 3G / 4G), comunicaciones de voz, cámara, correo electrónico, mensajería, GPS, contraseñas y contacto liza. Como resultado de su modularidad funcional, la amplitud de las comunicaciones y los datos del usuario que monitorea, y los métodos personalizados que instrumenta en otros aplicaciones para extraer datos de ellos, hasta la fecha, Pegasus es el ataque privado más sofisticado desarrollado por Lookout en un móvil punto final.

"Intercepción legal"

NSO Group, los desarrolladores de Pegasus, han licenciado el spyware a Panamá y México, según datos recopilados por el grupo activista Privacy International. Según los informes, el gobierno panameño pagó $ 8 millones por Pegasus, ya que reportado en la zona. También podemos agregar definitivamente a los Emiratos Árabes Unidos a esa lista, ya que han sido directamente implicados en esta exposición.

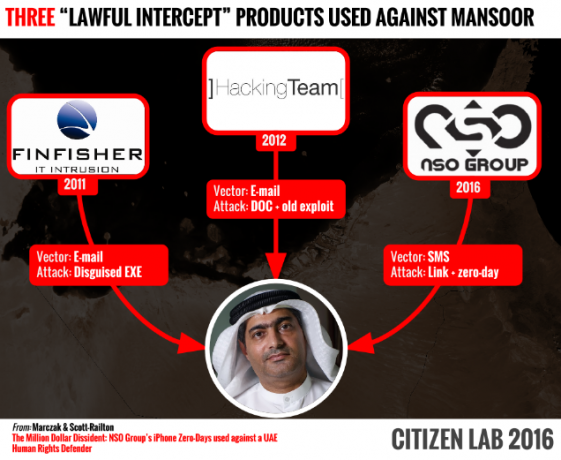

La tecnología de "intercepción legal" no es nada nuevo y muchos países tienen una legislación rigurosa para garantizar que estas tecnologías no sean abusadas. Desafortunadamente, sabemos que este no es siempre el caso. Incluso el caso único de Ahmed Mansoor destaca los problemas que rodean a este poderoso spyware, esto siendo la tercera herramienta de "intercepción legal" utilizada para recopilar información que presumiblemente se utilizaría contra él.

¿Qué significa para mi?

Si ya has actualizado tu iPhone, estarás bien. La mayor interacción que tendrá la mayoría de la población que posee iPhone con Pegasus es detectar la actualización crítica emitida por Apple e instalarla. Como la seguridad de la errata el blog dice:

Supongo que es nuevo para los que están fuera de la comunidad cibersec, pero para aquellos de nosotros que somos expertos, no es particularmente noticiable. Es solo más malware gubernamental que persigue a activistas. Es solo un conjunto más de [días cero].

En este caso, hay una ligera diferencia. Mientras que la mayoría de las vulnerabilidades de día cero generalmente son descubiertas por investigadores de seguridad o por la propia empresa, esta es una que se está explotando activamente para robar información privada y probablemente altamente sensible que podría colocar a las personas en una situación muy inmediata peligro.

Además de esto, el contexto del desarrollo de Pegasus hace que su descubrimiento y uso sea un poco más interesante de lo habitual: un herramienta de software espía potencialmente peligrosa desarrollada en un país democrático, Israel, que se vende a aquellos con regímenes represivos, como como los EAU Si bien la herramienta se desarrolla legítimamente como una herramienta de "intercepción legal", este caso ejemplifica cómo se utiliza el spyware en la naturaleza. El Grupo NSO opera dentro de la ley y, en sus propias palabras, solo quiere "ayudar a hacer del mundo un lugar más seguro, al proporcionar a los gobiernos autorizados tecnología que les ayuda a combatir el terror y crimen."

Aquí está la declaración completa de NSO en respuesta al informe. Tenga en cuenta el lenguaje que recuerda las antiguas respuestas del Equipo de Hacking. pic.twitter.com/FibS3exrAW

- Lorenzo Franceschi-Bicchierai (@lorenzofb) 25 de agosto de 2016

Sea como fuere, todavía se está utilizando contra un disidente, defendiendo los derechos humanos en un país conocido por tener una visión bastante tenue de tales acciones, en lugar de refutar su postura oficial de que su "producto solo puede usarse para la prevención e investigación de delitos". Por supuesto, las acciones de Mansoor dentro de los EAU se suman en gran medida a la actividad criminal (dentro de su jurisdicción).

Errores encontrados en OS X y Safari

Apple ha lanzado silenciosamente parches críticos para su plataforma de escritorio, OS X, y su navegador principal, Safari, después de que se descubrió que la vulnerabilidad de día cero de Trident también afectaría esos servicios. No es sorprendente dada la cantidad de código compartido entre esas plataformas, por lo que cuando se encuentra una vulnerabilidad en una, es muy probable que afecte a la otra.

Puedes encontrar parches para El Capitan ¡OS X El Capitan está aquí! Actualice para una experiencia Mac más fluidaMac OS X El Capitan es una versión sutil: sus mayores cambios no son visibles, pero probablemente los notará de todos modos. Lee mas y Yosemite 10 funciones útiles de OS X Yosemite que te podrías haber perdidoDesde que salió OS X Yosemite, todo el mundo ha estado buscando para ver si pueden encontrar las características que Timmy no reportó tan ampliamente en su escenario. Lee mas aquí y se puede encontrar un parche para Safari aquí. Estos parches se pueden descargar e instalar a través de los mecanismos de actualización estándar, y le recomendamos encarecidamente que lo haga.

Seguro... hasta la próxima

Su dispositivo Apple es seguro si lo ha actualizado. Si todavía no estás seguro, descargue la aplicación Lookout Security y escanea tu sistema. Si encuentra algo, deberá instalar un parche. Aquellos usuarios que no desean parchear (por ejemplo, si ya están liberados) pueden considera este tutorial. (Descargo de responsabilidad: no he hecho esto y esto no está vinculado ni aprobado ni respaldado por MakeUseOf de ninguna manera.)

Las vulnerabilidades de día cero se descubren todo el tiempo y se reparan sin un guiño a los investigadores de seguridad o las personas que podrían afectar. Sin embargo, los usuarios de iPhone realmente deberían animarse: Los usuarios de Android están abiertos Cómo se puede hackear el 95% de los teléfonos Android con un solo textoUna nueva vulnerabilidad de Android preocupa al mundo de la seguridad y deja a su teléfono inteligente extremadamente vulnerable. El error StageFright permite que MMS envíe código malicioso. ¿Qué puedes hacer con esta seguridad ... Lee mas a cualquier viejo pirata informático con un atisbo de autoconfianza y los medios para ver algunos videos de YouTube.

Los iPhones todavía solo están siendo explotados por actores de los estados nacionales. Permanece el teléfono más seguro disponible para la mayoría ¿Cuál es el sistema operativo móvil más seguro?Luchando por el título del sistema operativo móvil más seguro, tenemos: Android, BlackBerry, Ubuntu, Windows Phone e iOS. ¿Qué sistema operativo es el mejor para defenderse de los ataques en línea? Lee mas de los consumidores, a pesar de las numerosas vulnerabilidades de día cero que aparecen en las noticias. Los exploits de día cero siempre serán explorados y expuestos ¿Eres uno de los 900 millones de usuarios de Android expuestos por QuadRoot?¿Su dispositivo Android ha sido potencialmente comprometido por el gigante estadounidense de fabricación de hardware Qualcomm? El nuevo error de Android QuadRoot afecta a los dispositivos que ejecutan conjuntos de chips Qualcomm, ¡y eso es la mayoría del hardware de Android! Lee mas . Apple ofrece un máximo de $ 200,000 en su programa de recompensas de errores, y el corredor de software del año pasado Zerodium ofreció $ 1 millón para exploits que otorgan a los atacantes acceso a un iPhone. Ya ves el problema.

Usted y sus datos estarán bien. Pero esta no será la última instancia de spyware dirigido a activistas o periodistas.

¿Has actualizado tu iPhone? ¿Crees que los actores de los estados nacionales deberían ser más responsables con sus ventas de malware y spyware "armados"? ¡Déjanos saber tus pensamientos abajo!

Credito de imagen: Intercepciones legales utilizadas contra Mansoor a través de Citizen Lab

Gavin es escritor sénior de MUO. También es editor y gerente de SEO del sitio hermano de MakeUseOf, centrado en el cifrado, Blocks Decoded. Tiene una Licenciatura en Escritura Contemporánea (Hons) con Prácticas de Arte Digital saqueadas de las colinas de Devon, así como más de una década de experiencia profesional en escritura. Le gustan las grandes cantidades de té.