Anuncio

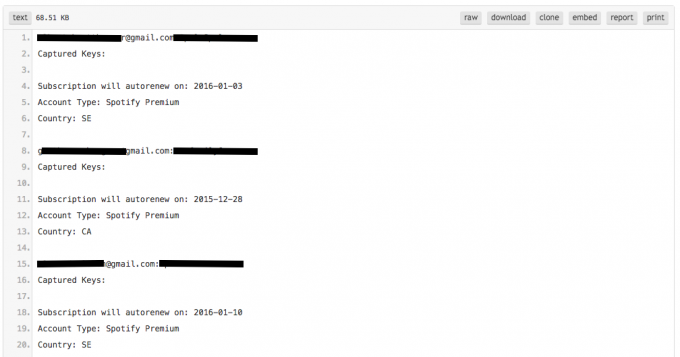

los última fuga de Spotify podría ser el más extraño todavía. Cientos de cuentas se han salpicado en Pastebin. Ya se ha accedido a estas cuentas, y a muchos se les han cambiado sus correos electrónicos. Pero no solo no sabemos quién está detrás de la fuga, Spotify insiste en que no ha sido pirateado. Entonces, que es De Verdad pasando?

Para averiguarlo, organicé una conversación con Kevin Shahbazi, experto en seguridad y CEO de la firma de administración de contraseñas. LogMeOnce. Kevin se ha forjado un nombre en la industria de la seguridad. Ha lanzado varias compañías diferentes de infosec, de las cuales, Trust Digital, que se especializa en seguridad de teléfonos inteligentes a nivel empresarial, fue adquirido por McAfee en 2010.

La experiencia de Kevin en el campo de la seguridad es innegable, y quería saber qué hizo con esta última violación de datos. Durante una ráfaga de correos electrónicos enviados el martes por la noche, le pregunté quién podría estar detrás de la filtración, qué estaba mal con la respuesta de Spotify y qué pueden hacer los usuarios afectados para protegerse.

La anatomía de la fuga

Cuando la debacle de Ashley Madison estalló como un melón demasiado maduro Ashley Madison Fuga ¿No es gran cosa? Piensa otra vezEl discreto sitio de citas en línea Ashley Madison (dirigido principalmente a los cónyuges infieles) ha sido pirateado. Sin embargo, este es un problema mucho más grave de lo que se ha presentado en la prensa, con considerables implicaciones para la seguridad del usuario. Lee mas , expuso los sórdidos secretos de millones en la web oscura. El volcado de datos, que se midió en gigabytes, enumeró todo, desde la información biográfica de los registrantes del sitio, hasta incluso sus preferencias sexuales de nicho. ¿Cómo se compara la fuga de Spotify?

"En cuanto a la cantidad de datos que se han filtrado, solo se ha mencionado que se han comprometido" cientos "de cuentas no especificadas. La información de la cuenta, como los detalles de pago y la información de la tarjeta de crédito, no se incluyeron en la filtración, pero los correos electrónicos, los nombres de usuario, las contraseñas, el tipo de cuenta y los detalles adicionales de la cuenta eran ". - Kevin Shahbazi

Todavía no hay información sobre quién estuvo detrás del ataque, aunque fue publicado por un usuario con el nombre de ‘Drakia12‘En Pastebin. Kevin está abierto a la posibilidad de que el basurero en sí mismo no sea tan nuevo, y en su lugar provenga de cuentas que ya se habían filtrado la web oscura Viaje a la web oculta: una guía para nuevos investigadoresEste manual lo llevará a recorrer los muchos niveles de la web profunda: bases de datos e información disponible en revistas académicas. Finalmente, llegaremos a las puertas de Tor. Lee mas , y ahora están entrando en una circulación más amplia. Los inicios de sesión para Spotify y otros sitios de transmisión como Netflix están disponibles para comprar en las partes más oscuras de Internet, y de acuerdo con un informe de McAfee Labs, estos inicios de sesión circulan continuamente por delincuentes cibernéticos una vez que han sido comprometidos ".

Kevin también insinuó que un ataque de "fuerza bruta" podría estar detrás de la fuga, y dijo: "Otra posible fuente [de la fuga] es un programa utilizado para "peinar" las contraseñas, o simplemente intentar múltiples combinaciones de contraseñas diferentes hasta que encuentre la correcta uno".

Esto parece poco probable, ya que la mayoría de los servicios ahora limitan la cantidad de intentos fallidos de inicio de sesión que un usuario puede hacer. Sin embargo, no es imposible. En 2009, las cuentas de Twitter de Rick Sánchez, Bill O'Reilly y Britney Spears fueron comprometidos por hackers, y se publicaron mensajes ofensivos.

Este ataque solo fue posible porque, en ese momento, Twitter no limitó los intentos de inicio de sesión y un administrador tenía una contraseña de diccionario débil (era "felicidad").

Quería saber cómo esta filtración se compara con otras filtraciones de alto perfil, como las filtraciones Ashley Madison, PlayStation Network y Mate1. Kevin dijo que, a diferencia de otras filtraciones notables, Spotify no lo "posee". No se hacen responsables. Además, agregó, "están siendo proactivos en la protección de la información de sus clientes". A Shahbazi también le preocupa que la filtración pueda ser la obertura de algo mucho más grande.

“Al publicar una pequeña muestra de datos, los presuntos piratas informáticos podrían simplemente haber querido poner a Spotify en una posición defensiva. Luego, después de un corto tiempo, después de haber ordeñado la cuenta, es probable que publiquen el resto del volcado de datos. Si ese es su objetivo, entonces habrá más vergüenza y los ejecutivos podrían terminar perdiendo sus puestos en Spotify ”. - Kevin Shahbazi

¿Por qué spotify?

Quizás lo más desconcertante del truco de Spotify es que es un objetivo tan poco probable. Para un ciberdelincuente, el atractivo de un PayPal comprometido o cuenta bancaria en línea ¿Es segura la banca en línea? Principalmente, pero aquí hay 5 riesgos que debe conocerHay mucho que me gusta de la banca en línea. Es conveniente, puede simplificar su vida, incluso puede obtener mejores tasas de ahorro. ¿Pero es la banca en línea tan segura como debería ser? Lee mas Es innegable. Pero Spotify no es una institución financiera. Es un sitio web de música. Le pregunté a Kevin por qué un pirata informático podría apuntarlo.

“El valor de atacar a Spotify u otros servicios similares varía de hacker a hacker. En este caso, la transparencia parece ser el motivo más probable detrás de la filtración reciente, para mostrar al público que su la información no es necesariamente segura con la plataforma y, en última instancia, causa vergüenza a la marca ". - Kevin Shahbazi

Muchas personas optan por vincular sus cuentas de Facebook con Spotify. Esto simplifica el inicio de sesión y también agrega una dimensión social al servicio. Los usuarios pueden compartir sus pistas favoritas con sus amigos y obtener recomendaciones.

¿Podría esto provocar más dolor para los usuarios afectados? Potencialmente, dijo Kevin. Especialmente si el usuario está usando una contraseña duplicada.

“Las contraseñas duplicadas (o la reutilización de una sola contraseña en diferentes servicios) podría ser un problema potencial. Dado que ahora cualquiera puede acceder a cientos de inicios de sesión de Spotify, esto les da la clave de cualquier otra cuenta y servicio que use la contraseña filtrada) ". - Kevin Shahbazi

La respuesta de Spotify

Dado el alto perfil de Spotify, era inevitable que la compañía eventualmente experimentara algún tipo de problema de seguridad. Pero en este caso, ha sido sorprendentemente indiferente sobre todo.

"Mientras que [en el pasado] han sido proactivos en restablecer las contraseñas de los usuarios para las cuentas que parecen haber sido pirateadas, y han dicho que a menudo escanean sitios como Pastebin para las credenciales de Spotify, no lo han hecho con el presunto hack más reciente, a pesar de que cientos de credenciales de Spotify aparecen en línea ". - Kevin Shahbazi

Los clientes afectados han tenido que comunicarse activamente con Spotify para recuperar el acceso a sus cuentas. Según las publicaciones en Twitter, y varios artículos en la prensa tecnológica, esta no ha sido una tarea fácil. Lamentablemente, este no es un evento aislado para Spotify.

"Spotify ha negado la existencia de presuntos hacks similares que supuestamente tuvieron lugar en noviembre de 2015 y nuevamente el pasado febrero. En general, las declaraciones públicas de Spotify contradicen las experiencias de sus clientes ". - Kevin Shahbazi

Kevin no está seguro de por qué Spotify ha sido tan vehementemente opaco sobre la existencia (o no) de un hack, o si fue víctima de un error del usuario. Sin embargo, le preocupa que "su falta de transparencia solo perjudique a su marca, reputación y, sobre todo, a sus clientes".

¿Qué pueden hacer los usuarios afectados?

Literalmente, cientos de usuarios se han visto afectados por la fuga. Existe una posibilidad muy real de que se hayan comprometido más cuentas, pero aún no se han filtrado. Le pregunté a Kevin qué medidas deberían tomar los usuarios de Spotify para protegerse.

“Ya sea pirateado o no, todos los usuarios de Spotify deben conocer sus cuentas. Para aquellos cuya información ha sido comprometida, deben cambiar inmediatamente su información de inicio de sesión para cualquier cuentas que utilizaron la misma contraseña, así como monitorear cualquier cuenta financiera que pueda estar vinculada a Spotify También deben ponerse en contacto con Spotify para informarles sobre el problema con su cuenta, así como para restablecerlo ". - Kevin Shahbazi

Kevin agregó que aquellos que tuvieron la suerte de no ser incluidos en el volcado de datos también deben tomar precauciones. Recomienda que todos los usuarios restablezcan sus contraseñas, y en todos los dispositivos donde está instalado Spotify, los usuarios cierran sesión y luego vuelven a iniciar sesión. También enfatizó los peligros de confiar en contraseñas duplicadas.

“Este es otro caso en el que las contraseñas duplicadas vuelven a dañar a aquellos que buscan facilidad de acceso a múltiples cuentas. Si bien puede parecer que la información de inicio de sesión de Spotify fue pirateada y todas las demás cuentas están seguras, si se duplica una contraseña utilizado, podría usarse para iniciar sesión con éxito en otras cuentas utilizando esa información, creando un efecto dominó ". - Kevin Shahbazi

Prevenir es mejor que curar

Es imposible que los consumidores eviten que sus datos se filtren por un servicio que usan, ya que no está en sus manos. El servicio debe tener buenas prácticas de seguridad y una buena higiene de contraseña. Pero, ¿qué pueden hacer los consumidores para limitar su exposición a fugas futuras? Kevin volvió a enfatizar que los usuarios deben evitar contraseñas duplicadas y, cuando sea posible, usar autenticación de dos factores.

"Otra forma en que los lectores pueden garantizar que la seguridad de su contraseña es sólida es mediante la utilización de autenticación de dos factores (2FA) ¿Qué es la autenticación de dos factores y por qué debe usarla?La autenticación de dos factores (2FA) es un método de seguridad que requiere dos formas diferentes de demostrar su identidad. Se usa comúnmente en la vida cotidiana. Por ejemplo, pagar con tarjeta de crédito no solo requiere la tarjeta, ... Lee mas , donde además de una contraseña, los usuarios deben proporcionar otra información, como una huella dactilar, un PIN o una pregunta de seguridad que solo ellos podrían proporcionar ". - Kevin Shahbazi

Como era de esperar, Kevin recomienda el uso de un administrador de contraseñas, para almacenar de forma segura contraseñas complejas. Él dijo "un administrador de contraseñas Cómo los administradores de contraseñas mantienen sus contraseñas segurasLas contraseñas que son difíciles de descifrar también son difíciles de recordar. ¿Quieres estar a salvo? Necesitas un administrador de contraseñas. Así es como funcionan y cómo lo mantienen a salvo. Lee mas es una manera simple de evitar que los piratas informáticos causen estragos en su vida. Estas encriptan contraseñas en una "bóveda" segura, a la que el usuario puede acceder a través de una contraseña maestra ". Agregó que esto facilita el uso de contraseñas seguras y complejas.

“Hay muchos administradores de contraseñas gratuitos y confiables. Asegúrate de estar usando uno de buena reputación. Muchos de ellos hacen más que simplemente almacenar su contraseña, así que busque las que usan "inyección" para insertar contraseñas en los campos correctos, en lugar de simplemente copiar y pegar desde el portapapeles. Esto te ayuda a evitar ser atacado a través de keyloggers ". - Kevin Shahbazi

Terminando

Kevin, quizás con razón, está perturbado por la leve respuesta de Spotify a cientos de sus cuentas de usuario que se rocían en Pastebin. Queda por ver si esta fuga es única o si es indicativo de que algo más grande está por venir.

Intentamos ponernos en contacto con Spotify para comentar esta historia, pero no pudimos hacerlo. Si recibimos noticias de la empresa, actualizaremos este artículo con su respuesta.

Créditos de imagen: Vdovichenko Denis / Shutterstock.com

Matthew Hughes es un desarrollador y escritor de software de Liverpool, Inglaterra. Raramente se lo encuentra sin una taza de café negro fuerte en la mano y adora absolutamente su Macbook Pro y su cámara. Puedes leer su blog en http://www.matthewhughes.co.uk y síguelo en twitter en @matthewhughes.