Anuncio

Ser consciente de la importancia de la seguridad y la privacidad en línea es un aspecto clave del uso de la tecnología conectada. Muchas personas inician sesión y navegan; leen correos electrónicos no deseados, hacen clic en enlaces a sitios web poco fiables y se encogen de hombros cuando les roban su teléfono o computadora portátil.

No realmente, estas personas existen. Puede que los conozcas.

Usted puede ser ellos (aunque su presencia aquí sugiere lo contrario).

La conciencia es la mitad de la batalla. Usar las herramientas y los comportamientos correctos es lo otro. Hemos recopilado lo siguiente para ayudarlo a comprender cómo mantener su información personal fuera del alcance de piratas informáticos, estafadores y delincuentes en línea.

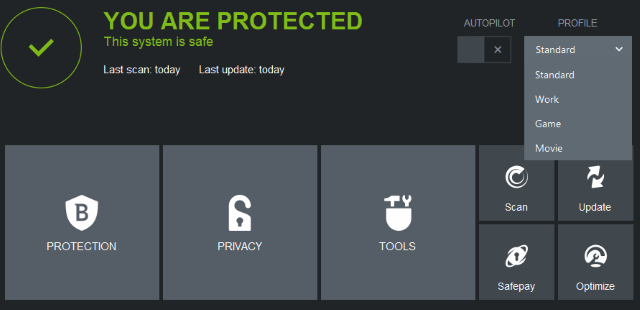

Suites de seguridad en línea

Si está leyendo esto sin el apoyo de una herramienta de seguridad en línea, está cometiendo un gran error. Por lo menos deberías tener Windows Defender activo Windows Defender: 7 cosas que debe saber sobre la solución antivirus de Microsoft ¿Es la seguridad integrada de Microsoft lo suficientemente buena? Microsoft mejora continuamente sus herramientas de seguridad. Le mostraremos las ventajas y desventajas de Windows Defender en Windows 8, Lee mas ; en el mejor de los casos, debe emplear una herramienta premium como BitDefender Bitdefender Internet Security 2015: la opción ideal para PC domésticas [Sorteo]Ofreciendo antivirus, protección de privacidad, banca segura, firewall y control parental por solo $ 79.95, Bitdefender Internet Security 2015 parecería ser la opción óptima para cualquiera que quiera darle a la seguridad de su computadora aumentar. Lee mas u opciones gratuitas como Avast Antivirus gratuito Manténgase protegido de todo tipo de malware con Avast Free AntivirusLa protección integral contra malware no necesita costar una fortuna. Muchos programas antivirus gratuitos de buena reputación son igualmente efectivos que los pagos, y avast! Free Antivirus se destaca con los mejores programas antivirus de Windows. Lee mas .

Las suites de seguridad combinan aplicaciones de firewall, análisis antivirus y comprobaciones en vivo de los procesos en ejecución para garantizar que no haya ningún software malicioso activo en su PC. También pueden incluir herramientas de administración de contraseñas y billetera segura para mantener sus credenciales seguras al iniciar sesión en sitios web y realizar pagos en línea.

Omitir el uso de una de estas herramientas en una computadora con Windows es arriesgado. Las amenazas pueden venir desde todos los ángulos, a través de su navegador, su bandeja de entrada de correo electrónico, a través de URL acortadas en Twitter No lo acorte: decodifique una URL acortada y vea a qué sitio web conduce Lee mas , y una suite de seguridad lo mantendrá a salvo.

Herramientas antimalware independientes

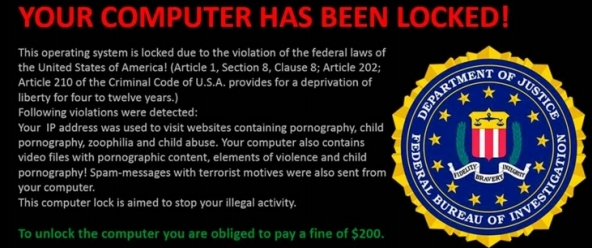

También debe emplear al menos una herramienta antimalware independiente para buscar y tratar cualquier malware y adware que termine en su sistema. Es muy difícil ejecutar una computadora sin detectar algo malicioso, ya sea cookies publicitarias agresivas Cookie Checker: descubra qué cookies usa un sitio Lee mas o algo mucho peor que el ransomware Evite caer víctima de estas tres estafas de ransomwareVarias estafas de ransomware prominentes están en circulación en este momento; repasemos tres de los más devastadores, para que pueda reconocerlos. Lee mas .

El uso de herramientas antimalware junto con una suite de seguridad ayudará a cubrir cualquier brecha en la cobertura de su suite de seguridad. Las verificaciones periódicas ayudarán a mantener seguros sus datos personales.

Si aún no estás usando Malwarebytes Anti-Malware Asegúrese de estar limpio con estas herramientas antivirus gratuitas de escaneo único [Windows]Es una mierda ser constantemente bombardeado por amenazas relacionadas con la computadora, ya sean spyware, malware, virus, keyloggers o cualquier otra cosa. Una forma popular de combatir este problema es instalar una solución antivirus que se ... Lee mas , esta debería ser tu primera opción. Pero también considere alternativas como Spybot - Buscar y destruir Spybot - Search & Destroy: la ruta simple pero efectiva para limpiar su PC de malwareCon la creciente lista de amenazas, uno nunca puede ser demasiado cauteloso. Seguro que puedes ver qué sitios web visitas y qué descargas, pero incluso con esas precauciones, debes tener algunos ... Lee mas y SUPERAntispyware SUPERAntiSpyware es una herramienta vital en la lucha contra el malware Lee mas , tanto como aprendiendo a detectar malware 5 videos que le enseñan a detectar y eliminar malwareLa eliminación de malware puede ser frustrante y llevar mucho tiempo. Y no todas las suites de seguridad son iguales. Este artículo lo ayudará a detectar la actividad de malware en su PC y a emplear las tácticas correctas para eliminarlo. Lee mas en su sistema

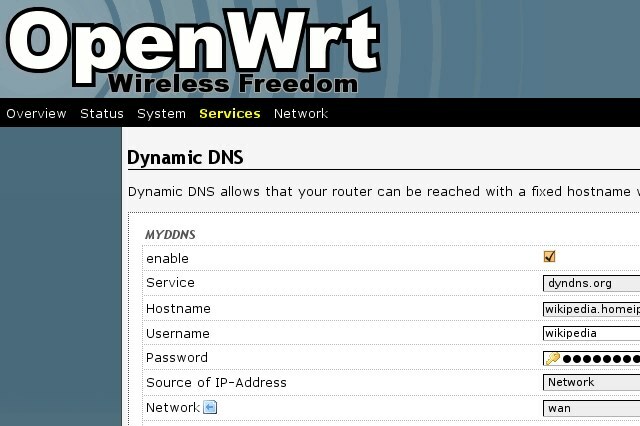

Use su firewall de enrutador para una defensa de red adicional

Con una suite de seguridad instalada, su cortafuegos de la computadora ¿Qué firewall gratuito para Windows es mejor para usted?Ponemos énfasis en la eliminación de antivirus y malware, pero no ignoremos los firewalls. Echemos un vistazo a los mejores firewalls gratuitos de Windows, comparando la facilidad de configuración, la facilidad de uso y la disponibilidad de funciones. Lee mas está configurado en su nombre. Pero para obtener los mejores resultados, deberá confirmar que su el firewall del enrutador también está configurado correctamente Cómo configurar su enrutador para que su red doméstica sea realmente seguraLa configuración predeterminada del enrutador pone en riesgo su red, permitiendo que extraños libres expriman el ancho de banda y potencialmente cometan delitos. Use nuestro resumen para configurar los ajustes estándar de su enrutador para evitar el acceso no autorizado a su red. Lee mas . En muchos dispositivos que se han utilizado directamente, este no es el caso.

Algunos enrutadores se envían con configuraciones predeterminadas tan laxas que los atacantes pueden acceder a dispositivos en su red doméstica ¿Su configuración de enrutador predeterminada lo hace vulnerable a los hackers y estafadores?Los enrutadores rara vez llegan a un estado seguro, pero incluso si se ha tomado el tiempo de configurar su enrutador inalámbrico (o por cable) correctamente, aún puede resultar ser el enlace débil. Lee mas sin siquiera usar una contraseña. Por lo tanto, es imprescindible que dedique algún tiempo a configurar correctamente las cosas, consultando la documentación del fabricante para obtener los mejores resultados.

Las herramientas antispam protegerán su bandeja de entrada

La explosión del correo web de Gmail y Microsoft Outlook ha provocado que menos personas se molesten con aplicaciones de correo electrónico de escritorio Los 5 mejores clientes de correo electrónico gratuitos para su PC de escritorio¿Quieres el mejor cliente de correo electrónico gratuito? Hemos compilado el mejor software de correo electrónico para Windows, Mac y Linux que no le costará ni un centavo. Lee mas , que a su vez ha llevado a una menor dependencia de las herramientas antispam.

Después de todo, Gmail y Outlook encontrarán y bloquearán el spam y el malware, ¿verdad?

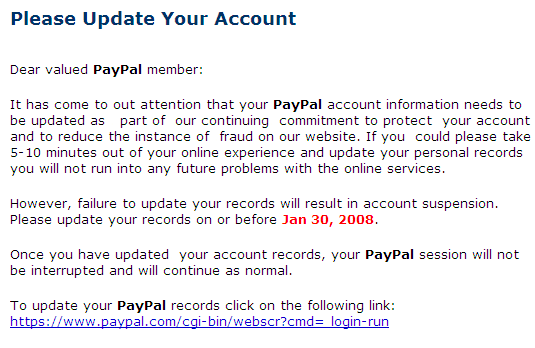

Bueno, no, no del todo. En la práctica, ambos sistemas son propensos a permitir Correo basura Lo que todos deben saber sobre cómo lidiar con el correo electrónico no deseadoPuede ser casi imposible detener el spam por completo, pero ciertamente es posible reducir su flujo a un goteo. Describimos algunas de las diferentes medidas que puede tomar. Lee mas pasar a través de la red, y a menudo estos son correos electrónicos de phishing ¿Qué es exactamente el phishing y qué técnicas utilizan los estafadores?Nunca he sido fanático de la pesca, yo mismo. Esto se debe principalmente a una expedición temprana en la que mi primo logró atrapar dos peces mientras yo pescaba zip. Similar a la pesca en la vida real, las estafas de phishing no son ... Lee mas . Por lo general, estos son diseñados por estafadores para parecer lo más auténtico posible y persuadirlo con algunas imágenes y palabras de aspecto oficial para que separe sus credenciales de PayPal (particularmente lucrativo para los estafadores Cómo los estafadores apuntan a su cuenta PayPal y cómo nunca caer en ellaPayPal es una de las cuentas más importantes que tiene en línea. No me malinterpretes, no soy un gran fanático de PayPal, pero cuando se trata de tu dinero, no quieres jugar. Mientras... Lee mas ), eBay, Facebook e incluso su cuenta bancaria en línea, al enviarlo a una página web fraudulenta y esperar que inicie sesión. Sus credenciales se cosechan y su identidad robada 6 señales de advertencia de robo de identidad digital que no debes ignorarEl robo de identidad no es una ocurrencia muy rara en estos días, sin embargo, a menudo caemos en la trampa de pensar que siempre le sucederá a "alguien más". No ignore las señales de advertencia. Lee mas .

Aprendiendo a detectar un correo electrónico malicioso 5 ejemplos para ayudarlo a detectar un correo electrónico fraudulento o falsoEl cambio de spam a ataques de phishing es notable y va en aumento. Si hay un solo mantra a tener en cuenta, es este: la defensa número uno contra el phishing es la conciencia. Lee mas es importante, pero también lo es emplear herramientas antispam en cualquier aplicación de correo electrónico de escritorio que use.

Mantenga su hardware y datos fuera de la vista

El robo de hardware es un problema continuo. Ya sea que use un teléfono inteligente o tableta, o una computadora portátil, siempre existe el riesgo de que aparezca algún ladrón y divorciarte de tu amado dispositivo No sea una víctima: consejos prácticos para proteger su teléfono inteligente contra el roboTeniendo en cuenta el costo de un nuevo teléfono inteligente, la mayoría de nosotros somos extremadamente informales sobre cómo los tratamos. Pero mantener pestañas en tu teléfono inteligente no es difícil. Mantenerlo a salvo de la posibilidad de robo es ... Lee mas ya sea físicamente o con malware para teléfonos inteligentes Lo que realmente necesita saber sobre la seguridad de los teléfonos inteligentes Lee mas .

Quizás la mejor manera de evitar que le roben sus datos es mantenerlos fuera de la vista en público. Mientras camina por áreas concurridas, mantenga su teléfono en su bolsillo y use un Auricular Bluetooth para recibir y recibir llamadas La guía para principiantes para comprar los auriculares Bluetooth adecuadosEl pequeño secreto sucio para comprar los auriculares Bluetooth perfectos es que no hay auriculares "perfectos". Lee mas (Sin embargo, no sería mejor hacer nada para llamar la atención).

En bares y restaurantes, mantenga su teléfono en su bolsillo, no sobre la mesa. Los mensajes de texto no tienen que leerse de inmediato.

Si realmente tiene que usar una tableta o computadora portátil en público, asegúrese de evitar el uso de redes wifi públicas 3 peligros de iniciar sesión en Wi-Fi públicoHa escuchado que no debe abrir PayPal, su cuenta bancaria y posiblemente incluso su correo electrónico mientras usa WiFi público. ¿Pero cuáles son los riesgos reales? Lee mas , que generalmente no son seguros y pueden albergar malware y atacantes listos para rastrear sus credenciales o engañarlo con un ataque de hombre en el medio ¿Qué es un ataque de hombre en el medio? Jerga de seguridad explicadaSi has oído hablar de ataques de "hombre en el medio" pero no estás muy seguro de lo que eso significa, este es el artículo para ti. Lee mas . Utilice una conexión conectada a Internet móvil de su teléfono inteligente o emplee Software VPN para crear un enlace seguro a Internet Cómo configurar una VPN (y por qué es una buena idea usar una)¿Deberías estar usando una VPN? Es muy probable que la respuesta sea sí. Lee mas (aunque tenga en cuenta el amenaza de fugas de DNS Cómo las fugas de DNS pueden destruir el anonimato al usar una VPN, y cómo detenerlasCuando intenta permanecer en el anonimato en línea, una VPN es la solución más simple, enmascarando su dirección IP, proveedor de servicios y ubicación. Pero una fuga de DNS puede socavar totalmente el propósito de una VPN ... Lee mas ).

Lo mismo se aplica en casa también. Si lo necesitas deja la ciudad sin tu hardware importante 6 lugares para esconder tus discos duros y tarjetas de memoria cuando estás fuera de la ciudadTe vas de vacaciones, dejando atrás tu computadora y un vasto tesoro de datos irremplazables durante unos días. ¿Qué debe hacer en caso de robo o algo peor? Lee mas , asegúrese de que esté bien cerrado, o al menos oculto.

Se encuentra su hardware robado

En caso de robo de su hardware, sus datos están en riesgo. Para dispositivos donde el los datos están encriptados ¿Cómo funciona el cifrado y es realmente seguro? Lee mas (como el iPhone) debería estar bien, ya que se necesita el código de acceso para desbloquear y descifrar sus datos.

Para proteger su hardware y darle la oportunidad de recuperarlo, debe instalar el Solución de protección y recuperación de dispositivos de presa Use la presa y nunca pierda su computadora portátil o teléfono nuevamente [multiplataforma]Esto es lo que pasa con los dispositivos móviles y portátiles: como no están atados a nada, es casi demasiado fácil perderlos o, peor aún, robarlos justo debajo de la nariz. Quiero decir, si tú ... Lee mas . Esta es una aplicación gratuita (para hasta tres dispositivos; los planes pagos añaden soporte para más hardware) que ofrece versiones para Windows, Ubuntu (y otras distribuciones de Linux) Mac OS X, Android e iOS.

Una vez instalado, Prey se puede utilizar para rastrear su dispositivo, así como para instruirlo de manera remota para que se comporte de maneras particulares para frustrar al ladrón.

Mantenga su actividad de Facebook privada

La configuración pública en Facebook es un pesadilla de seguridad ¿Qué tan seguro es Facebook realmente? Un resumen de infracciones y fallasFacebook, un sitio web que tiene menos de una década, ahora tiene más de mil millones de usuarios. Esos usuarios comparten mucha información sobre sus vidas. Dónde viven, con quién se asocian, con qué ... Lee mas . Si compartir fotos y pensamientos personales junto con una carga de información personal no fue lo suficientemente malo, Facebook también lo alienta a compartir esta información con terceros, en forma de sitios web, aplicaciones y juegos.

Por lo tanto, es una buena idea estar familiarizado con Las diversas configuraciones de seguridad de Facebook Asegúrese de estar seguro con la nueva configuración de privacidad de Facebook: una guía completaFacebook también significa otras dos cosas: cambios frecuentes y problemas de privacidad. Si hay algo que hemos aprendido sobre Facebook, es que realmente no les preocupa lo que nos gusta o nuestra privacidad. Tampoco deberían ... Lee mas .

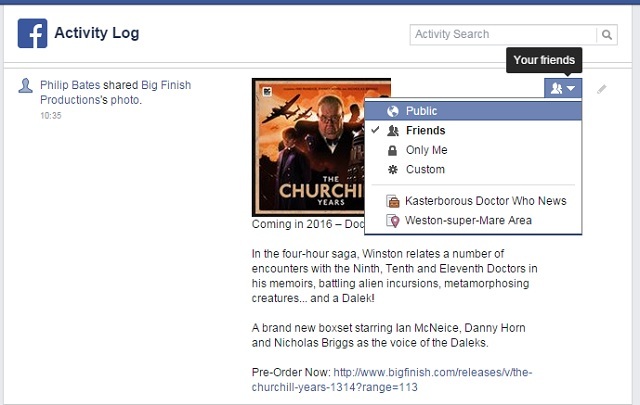

Como mínimo, debería deshabilitar las asociaciones de aplicaciones (que puede ajustar en Configuración> Aplicaciones, haciendo clic en X junto a cada uno), pero para obtener los mejores resultados, asegúrese de que su configuración predeterminada para compartir enlaces, fotos y actualizaciones de estado esté configurada en "Amigos" en lugar de "Público". Hay muchas otras formas en que puedes reclamar su privacidad de Facebook 8 cosas que hacer en una hora para recuperar la privacidad de FacebookTodos sabemos que Facebook confunde tanta información como sea posible. Pero, ¿cómo puede volver a controlar su privacidad? Salir de Facebook es una opción, pero hay otras opciones disponibles. Lee mas .

En realidad, tacha eso: para obtener los mejores resultados, sal de Facebook y no regreses (aunque aún podrán rastrearte No importa si no estás en Facebook: todavía te siguenUn nuevo informe afirma que Facebook está rastreando personas sin su permiso. No importa si no utiliza el servicio de redes sociales: todavía lo están mirando. ¿Qué puedes hacer al respecto? Lee mas ).

Seven es un número de la suerte, pero no necesita suerte para mantener sus datos e información personal a salvo; solo necesita comprender los riesgos y comportarse adecuadamente.

¿Cómo agregarías a esta lista? ¿Tiene un gran hábito de seguridad, truco o consejo para compartir? Danos tus sugerencias en los comentarios.

Credito de imagen: Ciberseguridad a través de Shutterstock, Un carterista con máscara a través de Ljupco Smokovski

Christian Cawley es editor adjunto de seguridad, Linux, bricolaje, programación y tecnología explicada. También produce el podcast realmente útil y tiene una amplia experiencia en soporte de escritorio y software. Colaborador de la revista Linux Format, Christian es un fabricante de frambuesa Pi, amante de Lego y fanático de los juegos retro.