Anuncio

A veces parece que todo el mundo en línea está dispuesto a atraparte. Una mirada rápida a cualquier carpeta de correo no deseado revelará un montón de correos electrónicos de estafadores para un día determinado, todo después de una parte de usted.

Quizás ofrecen Bitcoin gratis, o la posibilidad de desarrollar relaciones con un compañero exótico Cómo detectar y evitar un estafador de citas en línea: 8 banderas rojas¿Tienes citas en línea? Aquí hay varios consejos y banderas rojas para ayudarlo a detectar y evitar estafadores en sitios de citas en línea. Lee mas . Quizás es un demanda de impuestos falsos Evite las estafas del IRS: 7 señales de advertencia a tener en cuenta¿Realmente debes tantos impuestos como dice el correo electrónico? ¿O es una estafa del IRS? Aquí le explicamos cómo evitar que los estafadores se hagan pasar por el IRS. Lee mas , o una estafa falsa de PayPal... la lista sigue y sigue. Y eso es incluso antes de considerar a aquellos con archivos adjuntos de ransomware

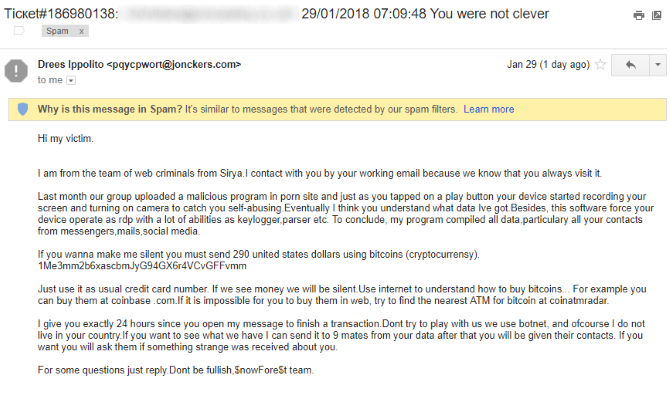

Una historia del ransomware: dónde comenzó y hacia dónde vaEl ransomware data de mediados de la década de 2000 y, como muchas amenazas de seguridad informática, se originó en Rusia y Europa del Este antes de evolucionar para convertirse en una amenaza cada vez más potente. Pero, ¿qué depara el futuro para el ransomware? Lee mas , listo para bloquear los datos en su PC hasta que se pague el rescate.Desde finales de 2017, una nueva estafa ha estado llegando a los buzones de todo el mundo. Bajo la etiqueta de phishing de extorsión, esta estafa, a menudo con el asunto "Deberías estar avergonzado de ti mismo", intenta invariablemente avergonzar al receptor para que pague. Por lo general, el pago se realiza a través de Bitcoin, por lo que es casi imposible de rastrear.

La estafa detrás del phishing de extorsión

Probablemente conozca el "phishing", una técnica que los estafadores utilizan para extraer información de usted por engaño. Microsoft define el phishing como:

“Un tipo de robo de identidad en línea. Utiliza correo electrónico y sitios web fraudulentos diseñados para robar sus datos personales o información, como números de tarjetas de crédito, contraseñas, datos de cuentas u otra información ".

Aunque existen métodos que puede usar para bloquear el phishing, a menudo todo se reduce a simplemente aprender a reconocer un correo electrónico de phishing Cómo detectar un correo electrónico de phishing¡Atrapar un correo electrónico de phishing es difícil! Los estafadores se hacen pasar por PayPal o Amazon, tratando de robar su contraseña y la información de su tarjeta de crédito, su engaño es casi perfecto. Te mostramos cómo detectar el fraude. Lee mas o mensaje

Sin embargo, las cosas se están desarrollando. Con los años, el phishing ha evolucionado para abarcar nuevas plataformas y vectores de ataque. Las redes sociales son ahora objetivos, al igual que las aplicaciones de mensajería, y los estafadores intentarán convencerlo de que representan a los bancos, las fuerzas del orden e incluso a los proveedores de atención médica.

Y ahora, los estafadores fingen que te están mirando y qué haces cuando estás solo.

"Usted debe estar avergonzado de sí mismo"

Es un enfoque muy simple. Los estafadores envían un correo electrónico a su lista de direcciones, informando al destinatario que han capturado imágenes de ellos visitando (y disfrutando) un sitio web para adultos. Supuestamente, esto se hace gracias al uso de un "programa malicioso en un sitio porno" y juega con el temor de sitios web para adultos que pierden datos 5 maneras de visitar sitios web para adultos es malo para su seguridad y privacidadSi bien la pornografía a menudo se discute en el contexto de la moral, hay un gran ángulo de seguridad y privacidad que a menudo se pasa por alto. Si sabe qué buscar, más seguro estará. Lee mas .

El objetivo es claro: obligarlo a pagar por su silencio, o el metraje se compartirá con sus redes sociales. Es cierto que el rescate es bajo ($ 290 enviados a través de Bitcoin) pero debe pagarse dentro de las 24 horas posteriores a la recepción del mensaje.

En última instancia, esta es una estafa típicamente insidiosa que podría atrapar fácilmente a un usuario desprevenido.

¿Cómo sabemos que es falso?

Bueno, hay varios problemas con el correo electrónico. En primer lugar, está la línea de asunto, que se lee como un ticket de soporte:

- ?¿¿yo?? et # 186980138:

29/01/2018 07:09:48 No eras inteligente

Varias variantes de esta estafa de correo electrónico han sido grabado en línea. Otras líneas de asunto incluyen:

- Asunto: DEBERÍAS ABOGARTE DE TI MISMO

- Asunto: SU PRIVACIDAD SE HA COMPROMETIDO

Si bien es posible mirar cámaras web de forma remota (incluso sin que se active la luz), este mensaje ha sido recibido por personas que no usan pornografía en línea. También lo han recibido usuarios que lo hacen, pero no utilicen conectar su cuenta de correo electrónico con esa actividad.

Y luego están los destinatarios que disfrutan de dicho material a través de otros métodos (como una caja Kodi).

Además, es poco probable que los estafadores puedan forzar el escritorio remoto (RDP) o el registro de teclas sin llamar la atención del software de seguridad. Y es casi seguro que no tienen suficiente espacio de almacenamiento para tantos videos de cámaras web de dispositivos en todo el mundo.

Quizás lo más obvio, sin embargo, es la amenaza: "Le doy exactamente 24 horas desde que abre mi mensaje para finalizar una transacción".

Sin un recibo de lectura y, por lo tanto, sin idea de cuándo se abre el correo electrónico, no hay forma de que esta amenaza pueda contener el agua.

¡Esto es una estafa! Es posible que ya lo haya recibido o una versión con texto diferente. Bórralo y sigue adelante. Hágales saber a sus amigos y familiares también, ya que puede golpear literalmente a cualquiera.

Si quieres saber más, este blog explora el fondoe intenta rastrear a los perpetradores.

Qué puede hacer para detener el phishing de extorsión

Tienes varias opciones para combatir esto. El primero es evitar el material para adultos en cualquier dispositivo con una cámara web. Muy fácil. Si no quieres hacer eso, considere una cubierta para su cámara web. Estos son económicos y se pueden comprar en línea en Amazon.

También debe deshabilitar su micrófono, para mayor seguridad. Y, por supuesto, instale un confiable, paquete de seguridad en línea de buena reputación Las mejores herramientas de seguridad informática y antivirus¿Preocupado por malware, ransomware y virus? Aquí están las mejores aplicaciones de seguridad y antivirus que necesita para mantenerse protegido. Lee mas . Use su integración de correo electrónico para mantener controlados los correos no deseados y estafas, y emplee su software de escaneo para rastrear el malware que accede a la cámara.

También vale la pena seguir los enlaces en la parte superior de este artículo para descubrir más sobre el phishing y el reconocimiento de estafas.

¿Podría la estafa hacerse realidad?

Afortunadamente, esta estafa no es práctica actualmente. Pero aprovecha con éxito el miedo y la paranoia sobre cómo usamos nuestras computadoras, la vigilancia en línea y qué datos se almacenan.

Desafortunadamente, no está más allá de los reinos de la posibilidad. Los sitios web para adultos han sido golpeados por malware en el pasado. Sabemos que los servicios de seguridad pueden habilitar remotamente las cámaras de teléfonos inteligentes, tabletas y computadoras portátiles. Y sabemos que los ciberdelincuentes han utilizado técnicas utilizadas por la NSA y otros para estafar a las víctimas.

Entonces sí, esta estafa podría convertirse en "real". Los hackers realmente podrían subir malware a sitios que transmiten material para adultos, identificarlo en función del inicio de sesión de su sitio y apuntarlo. No tendrían que grabarlo, pero si quisieran y tuvieran el espacio de almacenamiento para los videos, probablemente podrían hacerlo. Y si han llegado tan lejos, identificar a sus amigos y familiares en las redes sociales no requeriría demasiado esfuerzo.

Sin embargo, todo eso requiere más tiempo, esfuerzo y dinero del que se encuentra en una estafa típica, al menos por ahora.

¡No dejes que te engañen!

La suplantación de identidad es desagradable. Realmente no quieres estar luchando contra los sentimientos de culpa y vergüenza mientras intentas tomar una decisión lógica. Esta confusión juega en las manos de los estafadores y deja tu billetera más liviana.

Evite y protéjase contra la estafa de phishing "Debería avergonzarse de usted mismo" siguiendo estos pasos:

- Detenga, reduzca o modifique su uso de material para adultos.

- Use una cubierta de cámara web para su teléfono, tableta o computadora portátil.

- Desactive el micrófono de su PC cuando no esté en uso.

- Instale un conjunto de antivirus confiable y confiable.

Manténgase a la vanguardia del juego y no será estafado. Ni siquiera necesita seguro cibernético ¿Realmente necesita un seguro cibernético? 4 preguntas para hacer antes de obtenerloEl seguro de delitos cibernéticos es una industria floreciente que muchas organizaciones están explorando. ¿Pero es una inversión que vale la pena? Lee mas .

¿Preocupado por tus amigos? ¡Comparte este artículo con ellos! Y háganos saber si alguna vez ha sido engañado por estafas cibercriminales como esta.

Haber de imagen: stokkete /Depositphotos

Christian Cawley es editor adjunto de seguridad, Linux, bricolaje, programación y tecnología explicada. También produce el podcast realmente útil y tiene una amplia experiencia en soporte de escritorio y software. Colaborador de la revista Linux Format, Christian es un fabricante de frambuesa Pi, amante de Lego y fanático de los juegos retro.