Anuncio

$ 3599 es mucho dinero.

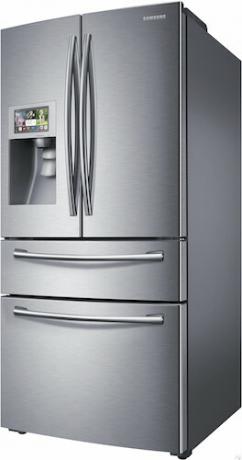

Podría conseguirte un coche de segunda mano decente, o un iMac relativamente engañado. Puedes comprar 3599 hamburguesas McChicken o 2589 McDoubles. O podría obtener el Samsung RF28HMELBSR.

Este refrigerador (con un nombre elegante) lo tiene todo. Tiene cuatro puertas, un colosal espacio de 28 pies cúbicos y una pantalla LCD integrada de 8 "habilitada para WiFi pantalla táctil que le permite hacer cualquier cosa, desde leer las noticias hasta controlar remotamente su Android teléfono inteligente

Si suena familiar, es porque una vez apareció en mi lista de los productos más inteligentes para el hogar inteligente Tweeting Frigoríficos y ollas arroceras controladas por la web: 9 de los electrodomésticos inteligentes más estúpidosHay muchos dispositivos inteligentes para el hogar que merecen su tiempo y dinero. pero también hay tipos que nunca deberían ver la luz del día. Aquí hay 9 de los peores. Lee mas . ¿Y mencioné que se envía con una vulnerabilidad de seguridad enorme y enorme?

Nevera Inteligente, Estúpido Error

Sí, a pesar de toda su sofisticación, este refrigerador se envió con una falla de seguridad significativa que podría ver a un atacante cosechar subrepticiamente las credenciales de inicio de sesión de Gmail.

La vulnerabilidad se informó por primera vez. en el registro el 24 de agosto y descubierto por la firma Infosec con sede en el Reino Unido Parters de prueba de pluma mientras participa en un desafío de piratería de Internet de las cosas (IoT) en el reciente Defcon 23 conferencia.

La pantalla táctil incorporada en este refrigerador le permite al usuario acceder a su propio Google Calendar. Las conexiones hacia y desde los servidores de Google están encriptadas usando encriptación SSL ¿Qué es un certificado SSL y necesita uno?Navegar por Internet puede dar miedo cuando se trata de información personal. Lee mas , pero la implementación de SSL de Samsung no verifica la validez de los certificados.

Esto presenta un grave problema de seguridad, ya que cualquier persona en la red podría iniciar un "Hombre en el medio" ¿Qué es un ataque de hombre en el medio? Jerga de seguridad explicadaSi has oído hablar de ataques de "hombre en el medio" pero no estás muy seguro de lo que eso significa, este es el artículo para ti. Lee mas atacar e interceptar las credenciales de inicio de sesión del usuario en tránsito. Un atacante también podría obtenerlos falsificando un punto de acceso, o mediante un ataque de autenticación inalámbrica.

Samsung ha dicho que son "Investigar este asunto lo más rápido posible", y presumiblemente están trabajando de lleno para emitir una solución. Pero este episodio presenta una demostración interesante de lo mal que puede salir mal la seguridad en Internet de las cosas.

(In) Seguridad en un mundo de cosas en red

En el pasado, hemos hablado ampliamente sobre los riesgos que plantea el Internet de las cosas, tanto desde una intimidad Por qué Internet de las cosas es la mayor pesadilla de seguridadUn día, llegas a casa del trabajo y descubres que se ha violado tu sistema de seguridad para el hogar habilitado para la nube. ¿Cómo pudo pasar esto? Con Internet de las cosas (IoT), puede descubrirlo de la manera difícil. Lee mas y desde una perspectiva de seguridad y sociológica 7 razones por las cuales el Internet de las cosas debería asustarteLos beneficios potenciales del Internet de las cosas se vuelven brillantes, mientras que los peligros se proyectan en las sombras silenciosas. Es hora de llamar la atención sobre estos peligros con siete terribles promesas de IoT. Lee mas . Abordarlos es difícil, porque cuando se trata de asegurar Internet de las cosas, nos encontramos con algunos problemas.

En primer lugar, estos dispositivos no son PC o teléfonos, en el sentido de que son uniformemente fáciles de actualizar (Windows 10 incluso instalará actualizaciones en su nombre Cómo desactivar las actualizaciones automáticas de aplicaciones en Windows 10No se recomienda desactivar las actualizaciones del sistema. Pero si es necesario, así es como lo haces en Windows 10. Lee mas ), y los proveedores detrás de ellos participan y lanzan regularmente actualizaciones de software y seguridad. Muchos productos para el hogar inteligente no se "actualizan" por el aire, ya sea requiriendo que use paquetes de software poco confiables, almacenamiento extraíble o simplemente que no le permiten actualizar el firmware en todos.

¿Cómo, por ejemplo, actualiza una cafetera interconectada o un termostato computarizado? No hay una manera fácil y universal de hacerlo.

También es importante abordar el hecho de que muchos de estos dispositivos ahora son construidos por personas normales en sus propios hogares. Arduino y Raspberry Pi nos han permitido introducir conectividad de red y lógica computarizada en lugares que nunca creímos posibles, mientras que productos como Windows 10 de Microsoft para IoT Windows 10 - ¿Vienes a un Arduino cerca de ti? Lee mas ha hecho que sea más fácil exponer estos dispositivos a una Internet más amplia, al mismo tiempo que abre un mundo de oportunidades y riesgos.

Si bien muchos desarrolladores experimentados saben cómo construir estos dispositivos de manera segura, muchos desarrolladores principiantes y aficionados no lo saben.

Luego pasamos al problema de la longevidad. Nuevamente, este problema es endémico del mundo de Smart Home. Porque si bien su PC y teléfono ejecutan software creado por compañías con un historial extenso y bolsillos profundos, la mayoría de sus dispositivos Smart Home no lo han hecho.

La abrumadora mayoría de estas compañías son startups de etapa temprana a tardía, muchas de ellas están en una etapa tentativa en su desarrollo. Si cierran, ¿qué pasa con los productos que ya han enviado? ¿Quién escribirá actualizaciones de software y parches de seguridad?

Como hemos escrito en el pasado, las startups de hardware son difíciles Por qué las startups de hardware son difíciles: dar vida a ErgoDoxAquí hay una opinión controvertida para usted: iniciar un inicio de software es fácil. Hardware, por otro lado? Las nuevas empresas de hardware son difíciles. Realmente difícil. Lee mas . Ya este año, hemos visto despidos significativos en Leeo y Wink, dos de las mayores startups de Smart Home. Mucho mas - como Lumos - no han podido despegar por completo.

Pero quizás la mayor y más duradera amenaza para la seguridad de Smart Home e Internet of Things es simplemente que estos dispositivos están diseñados para durar más de lo que sus fabricantes preferirían. Los sistemas embebidos y los productos Smart Home pueden funcionar, felizmente, durante años y años. Muchos de estos no funcionan en un servicio de suscripción.

¿Es de esperar que Nest y Philips ofrezcan actualizaciones durante el tiempo que Microsoft admite Windows XP Qué significa Windows XPocalypse para ustedMicrosoft eliminará la compatibilidad con Windows XP en abril de 2014. Esto tiene graves consecuencias tanto para las empresas como para los consumidores. Esto es lo que debe saber si todavía está ejecutando Windows XP. Lee mas ?

Fuera de la LAN, en el fuego

Estos problemas de seguridad se ven significativamente exacerbados por el hecho de que muchos de estos dispositivos son conectado a Internet más amplio y accesible de forma remota, introduciendo así una amplia gama de seguridad preocupaciones

Porque cuando conectas algo a Internet, introduces un nuevo vector de ataque a quien esté tan motivado. En lugar de tener que conectarse a su red doméstica, alguien podría comprometerla de forma remota.

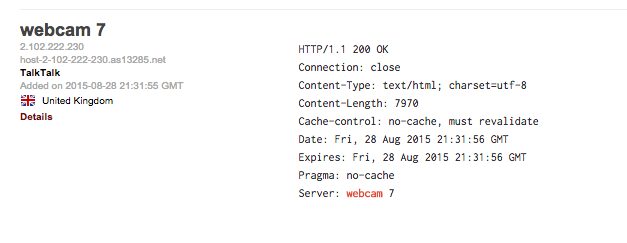

También es más fácil de lo que piensas. Incluso hay un motor de búsqueda para sistemas integrados, llamado Shodan. Con solo unas pocas teclas, puede encontrar sistemas que han estado expuestos a Internet en todo el mundo, desde centrales eléctricas en Japón hasta cámaras web en Holanda y teléfonos VoIP en Nueva York.

Simplemente buscando "Web Cam" expone miles de cámaras web accesibles de forma remota. Sin embargo, no accedí a ninguna de ellas, ya que eso casi con certeza resultaría infringir la Ley de uso indebido de computadoras de 1990 La Ley de uso indebido de computadoras: la ley que penaliza la piratería en el Reino UnidoEn el Reino Unido, la Ley de uso indebido de computadoras de 1990 se ocupa de los delitos de piratería informática. Esta controvertida legislación se actualizó recientemente para dar a la organización de inteligencia del Reino Unido GCHQ el derecho legal de piratear cualquier computadora. Incluso el tuyo. Lee mas .

Da miedo. Hemos comenzado a introducir nuestros hogares en Internet, y es trivialmente fácil encontrarlos y lanzar ataques dirigidos contra ellos. Deberíamos estar preocupados.

¿Entonces, qué puede hacerse?

Las fallas de seguridad, como la que se encuentra en el refrigerador Android de Samsung, siempre estarán ahí. Siempre y cuando sea fácil para los proveedores emitir correcciones y se actualicen constantemente a lo largo de la vida útil de los dispositivos, eso no es un gran problema.

Pero es importante que abordemos los otros problemas. Es necesario realizar esfuerzos para garantizar que los desarrolladores de productos Smart Home e IoT sepan cómo desarrollar sistemas seguros. Esto podría lograrse mediante un mayor alcance con la comunidad de seguridad.

Hay una serie de precedentes para esto. los Proyecto OWASP (Open Web Application Security Project) es uno que me viene a la mente de inmediato. Lanzado en 2004, esto ha producido material educativo de libre acceso que enseña a los desarrolladores cómo construir sitios web seguros y a los hackers cómo probar adecuadamente la seguridad de las aplicaciones web.

No hay razón para que no se pueda crear algo similar para el mundo de los hogares inteligentes y para los desarrolladores de Internet de las cosas.

Además, debemos asegurarnos de que los sistemas Smart Home se actualicen y mantengan, incluso si los proveedores se retiran. Esto se puede hacer mandando a todos que liberen su código en un custodia del código fuente, donde se libera el código si la empresa se declara en bancarrota o no logra mantener el software de manera satisfactoria.

Y como consumidores, deberíamos comenzar a exigir más de los vendedores. Debemos exigir que los dispositivos que compramos sean compatibles con parches de seguridad durante la vida útil del producto. Debemos esperar que cualquier problema de seguridad se resuelva de manera rápida y decisiva. Debemos esperar que los proveedores traten las amenazas de seguridad con absoluta transparencia. Y no debemos patrocinar a los proveedores que no cumplan con ese escaso estándar.

Todos estos son cambios relativamente pequeños, pero no hay razón para pensar que no resulten en dispositivos Smart Home más seguros. Pero, ¿qué piensa usted?

Si tiene alguna idea, o tiene alguna historia de horror sobre la inseguridad de IoT, quiero saber de ellas. Avísame en los comentarios a continuación y chatearemos.

Créditos fotográficos: Kit de experimentación Arduino (Oomlout), IMG_5145 (JWalsh)

Matthew Hughes es un desarrollador y escritor de software de Liverpool, Inglaterra. Raramente se lo encuentra sin una taza de café negro fuerte en la mano y adora absolutamente su Macbook Pro y su cámara. Puedes leer su blog en http://www.matthewhughes.co.uk y síguelo en twitter en @matthewhughes.