Anuncio

Con 500 asistentes y algunos grandes nombres de los campos de privacidad de datos y derechos humanos, el Día de Acción de No Espiarnos fue un fascinante tarde de discusión, debate y consejos prácticos sobre cómo mantener la privacidad de nuestros datos personales. gobiernos Aprendí mucho y condensé las partes más importantes de lo que aprendí en cinco puntos principales.

También he incluido cinco cosas que puede hacer ahora para marcar la diferencia, tanto para usted como para otros usuarios de Internet.

1. La privacidad en línea no se trata solo de proteger nuestros datos

Si bien mantener nuestros datos personales privados en línea es importante, el Campaña No nos espíe y a otros les gusta enfatizar el panorama general. Los oradores no solo incluyeron expertos en seguridad; hubo una serie de defensores de los derechos humanos y figuras importantes de la prensa, y la discusión abarcó desde el gobierno privilegio y supervisión judicial de la naturaleza de la democracia, la cooperación internacional, la autodeterminación y la sociedad relaciones.

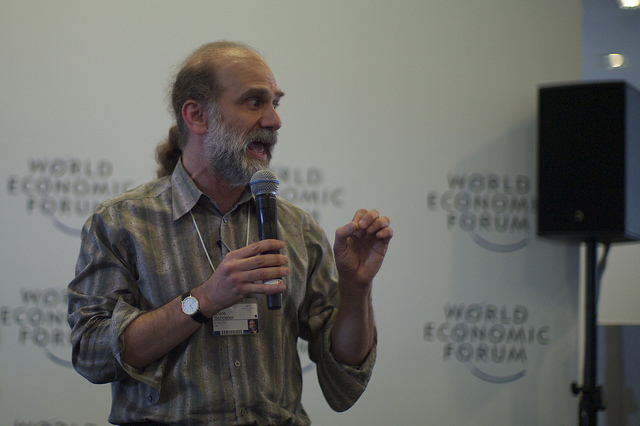

Bruce Schneier (@schneierblog), un experto en seguridad y criptografía que hemos entrevistado antes El experto en seguridad Bruce Schneier sobre contraseñas, privacidad y confianzaObtenga más información sobre seguridad y privacidad en nuestra entrevista con el experto en seguridad Bruce Schneier. Lee mas , discutió nuestro derecho a tener control sobre nuestro rostro público y las personas que lo ven (por ejemplo, puede actuar de manera diferente con su familia y sus amigos). Pero ser constantemente vigilado viola ese derecho, porque ya no tienes control sobre qué información se comparte o quién tiene acceso a ella.

Como Carly Nyst@carlynyst) señaló, la privacidad es la capacidad de elegir quién tiene su información y qué hacer con ella. La vigilancia masiva depende de que ninguna de estas cosas sea posible.

También hubo una gran discusión sobre la transparencia gubernamental en los programas de vigilancia, y varios expertos enfatizaron la necesidad de supervisión judicial de la inteligencia digital comunidad. En este momento, la mayor parte de la supervisión es política, y los comités de supervisión a menudo incluyen ex funcionarios de inteligencia.

Por supuesto, el gobierno no es el único grupo que tiene la culpa; Cory Doctorow (@doctorow) señalaron que las empresas están espiando mucho en nombre del gobierno al entregar grandes cantidades de datos (el reciente Informe de divulgación de cumplimiento de la ley Vodafone proporciona evidencia de esto).

Jimmy Wales (@jimmy_wales) discutieron cómo él y sus amigos tenían discusiones por correo electrónico cuando eran adolescentes para explorar sus políticas y puntos de vista, que a veces se extendían a lo radical. ¿Podrían haber sido identificados como extremistas y seleccionados para una mayor vigilancia? ¿Qué más podría hacer un gobierno paranoico si sintiera que discusiones como estas son una amenaza? Si la gente tiene miedo al castigo por compartir sus opiniones debido a la supervisión del gobierno, según el argumento, se ha violado el derecho a la libertad de expresión.

"La privacidad es la capacidad de elegir quién tiene su información y qué hacen con ella".

—Carly Nyst

Como puede ver, hay una gran variedad de problemas relacionados con la privacidad en línea, y esto es solo una pequeña muestra.

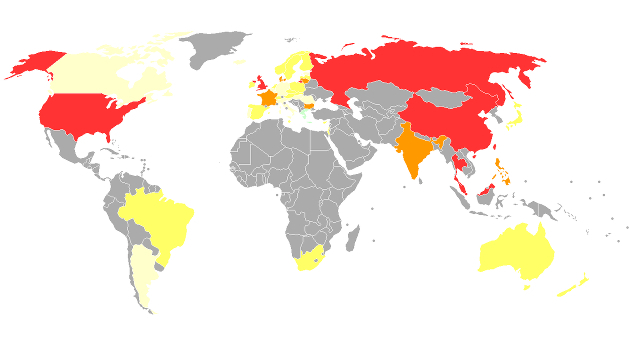

2. La privacidad es un problema internacional

Si bien este evento se centró en la privacidad y seguridad de la información en el Reino Unido (y, en menor grado, en los EE. UU.), Rápidamente se hizo evidente que debe abordarse a nivel internacional. Caspar Bowden (@CasparBowden), un experto en privacidad y ex asesor jefe de privacidad de Microsoft, señaló repetidamente que el gobierno estadounidense utiliza diferentes estándares cuando encuestó a ciudadanos estadounidenses y extranjeros o inmigrantes, y afirmó que esto era una violación de los Derechos Humanos europeos Convención.

Y con la cooperación de la NSA con GCHQ, está claro que los países están dispuestos a compartir información y, efectivamente, recopilar grandes cantidades de datos en nombre de otros países, complicando aún más la supervisión problema. Carly Nyst señaló que los acuerdos entre gobiernos sobre tácticas de recopilación de inteligencia a menudo están completamente ocultos, lo que hace que cualquier tipo de supervisión sea difícil, si no imposible.

Es fácil concentrarse en lo que está sucediendo donde quiera que se encuentre, pero es importante tener una perspectiva internacional y hacer que su voz se escuche en muchos lugares del mundo.

3. La economía es nuestra mejor apuesta para marcar la diferencia

Uno de los temas más comunes del día fue lo que podemos hacer para tomar una posición en contra de la vigilancia masiva, y allí generalmente se hicieron dos puntos: primero, que la acción más importante que podemos tomar como ciudadanos preocupados es político. Segundo, en palabras de Bruce Schneier, "la NSA está sujeta a las leyes de la economía".

Más temprano en el día, Cory Doctorow declaró que cuesta menos de un centavo agregar a alguien a la NSA o GCHQ listas de monitoreo: en este momento, es más factible económicamente para estas agencias recopilar datos sobre todos porque es tan fácil. Y aunque las declaraciones políticas son extremadamente importantes, también podemos contraatacar en el frente económico haciendo que sea más difícil y, por lo tanto, más costoso, vigilar a millones de personas.

Incluso si cuesta unos pocos centavos agregar a alguien a una lista de vigilancia, eso hará una gran diferencia a largo plazo. Y cuando se vuelva lo suficientemente costoso, será más eficiente económicamente para los gobiernos solo vigilar a las personas sospechosas de cometer un delito.

"La NSA está sujeta a las leyes de la economía".

—Bruce Schneier

Entonces, ¿cómo lo hacemos más caro? En resumen, cifrado (siga leyendo para averiguar qué herramientas de cifrado se recomendaron en la sesión práctica de la tarde). Al encriptar nuestro tráfico y comunicación en línea, hacemos que sea mucho más difícil para las agencias de inteligencia monitorear lo que estamos haciendo. Por supuesto, ningún protocolo de cifrado es perfecto; finalmente, el cifrado puede romperse. Pero pasar por ese esfuerzo cuesta mucho más que simplemente agregar una dirección IP a una lista. Y cuando sea económicamente más eficiente monitorear solo a las personas bajo sospecha de actividades nefastas, se detendrá la vigilancia masiva.

4. DRM y las leyes de derechos de autor son grandes problemas

Una de las principales áreas de defensa de Doctorow se centra en la gestión de derechos digitales (DRM) y la ley de derechos de autor. DRM permite a las empresas administrar cómo los usuarios acceden a su software; por ejemplo, el DRM en un libro Kindle Cómo romper el DRM en eBooks Kindle para que puedas disfrutarlos en cualquier lugarCuando le paga a Amazon algo de dinero por un eBook Kindle, probablemente piense que es suyo ahora. Quiero decir, pagaste algo de dinero, obtuviste algo de contenido y ahora lo tienes, como cualquier otro ... Lee mas le impide abrirlo en el Kindle de otra persona. El DRM en Netflix le impide transmitir video a menos que tenga los códigos de acceso adecuados en su computadora. Y Firefox ahora incluye DRM de Adobe, lo que significa que Adobe ha ganado cierto control sobre cómo usa su navegador.

Entonces, ¿por qué DRM es tan importante? Porque hace que la investigación y las pruebas de seguridad sean mucho más difíciles y, a menudo, ilegales. Incluso cuando se encuentran fallas de seguridad, las personas pueden estar nerviosas por denunciarlas, lo que significa que riesgos de seguridad conocidos podría no ser reportado. Además de esto, DRM funciona al dar cierto control de su computadora al titular de los derechos; y si alguien puede hacerse pasar por el titular de los derechos, ahora tiene algo de ese control.

"Ya no debería ser aceptable que nuestros dispositivos nos traicionen".

-Dr. Richard Tynan@richietynan)

Luchar contra DRM es una excelente manera de demostrar que esta traición no es aceptable, y para mostrar que los consumidores están dispuestos a tomar medidas para recuperar el control de sus dispositivos.

Mientras preparaba este artículo, la gran pieza de Chris Hoffman ¿DRM es una amenaza para la seguridad informática? ¿DRM es una amenaza para la seguridad informática? Lee mas fue publicado. Ve a verlo para obtener una excelente explicación de DRM y los problemas que causa.

5. "Nada que ocultar, nada que temer" sigue siendo un argumento común

"Si no tiene nada que ocultar, no tiene nada que temer" es una línea muy común cuando se discuten problemas de privacidad, tanto de las personas que apoyan los programas como de aquellos que no los entienden completamente. Puede sonar como un argumento razonable. Pero después de reflexionar, simplemente no es cierto.

Adam D. Moore lo resume muy bien en tres puntos en Derechos de privacidad: fundamentos morales y legales: primero, si tenemos derecho a la privacidad, entonces "nada que ocultar, nada que temer" es irrelevante. Cuando perdemos el control de quién tiene acceso a nuestra información y lo que hacen con ella, se violan nuestros derechos, y eso nunca es algo bueno.

En segundo lugar, incluso si las personas no participan en actividades ilegales, pueden estar participando en actividades o mantener creencias que no son aceptadas por la cultura dominante en la que viven, ya sea que tengan una religión diferente a la mayoría, tengan creencias políticas radicales o practiquen cualquier tipo de estilo de vida alternativo, y quieran esconderse ellos. Si el interés de alguien en el marxismo, la poligamia o el Islam se filtrara al público, podrían enfrentar la difamación del personaje. Esto es especialmente preocupante cuando no se sabe quién será el próximo en el poder: leer sobre el sijismo en la biblioteca no es un crimen hoy, pero ¿y si es mañana? ¿Y está registrado como haberlo hecho?

Y, finalmente, si no tener nada que ocultar significa no tener nada que temer, ¿por qué los políticos y las agencias de inteligencia son tan reacios a la transparencia total para sus agencias? Bruce Schneier enmarcó este argumento como un desequilibrio de poder: la privacidad aumenta el poder, mientras que la transparencia lo reduce. Al violar el derecho de los ciudadanos a la privacidad y al negarse a ser transparentes, las agencias gubernamentales están aumentando el desequilibrio de poder entre los ciudadanos y su gobierno.

Como se discutió anteriormente, la privacidad es un tema mucho más complicado que simplemente mantener en secreto las actividades de uno: se relaciona con los derechos humanos a gran escala. Y el argumento de "nada que ocultar, nada que temer" es inadecuado para abordar los problemas complejos que están en juego en la batalla de vigilancia masiva.

¿Qué puedes hacer?

Además de una gran cantidad de discusión política, los asistentes al evento Don’t Spy On Us recibieron algunas piezas realmente útiles de consejos, tanto sobre cómo protegerse de espiar como sobre cómo marcar la diferencia en la lucha contra la masa desinhibida vigilancia.

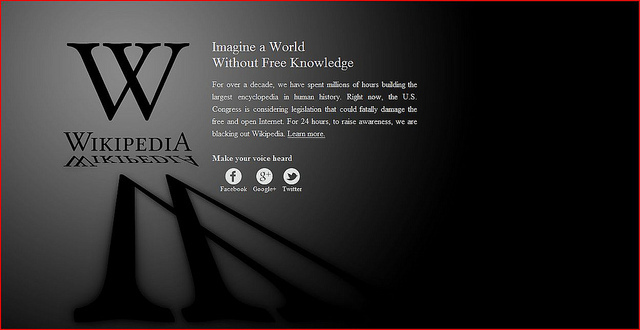

1. Muestra tu apoyo.

Esto es absolutamente crucial. Regístrese con las organizaciones enumeradas a continuación, obtenga su nombre en las peticiones y hable. Siga a los defensores de la privacidad en Twitter (he intentado vincular a la mayor cantidad posible a lo largo de este artículo), publique sus artículos en Facebook y cuénteles a sus amigos y familiares sobre los temas importantes en juego. La acción concertada de los habitantes de Internet detuvo a SOPA y PIPA (¿recuerdan el apagón de Wikipedia?).

También podemos detener PRISM y TEMPORA. Hay muchas personas trabajando para defender nuestro derecho a la privacidad, pero necesitan tanta ayuda como puedan obtener.

- Libertad

- Grupo de derechos abiertos

- Big Brother Watch

- Privacidad internacional

- Artículo 19

- No nos espíe

- Fundación Electronic Frontier

“Esto solo se detendrá políticamente. Este es un problema político ".

—Bruce Schneier

Hay muchos otros por ahí, ¡deja tus sugerencias en los comentarios! Y no olvide aprovechar todas las oportunidades que pueda para mostrar a sus representantes parlamentarios o parlamentarios que le importan su privacidad y que las violaciones e infracciones masivas de nuestros derechos, tanto de gobiernos como de empresas privadas, son inaceptable.

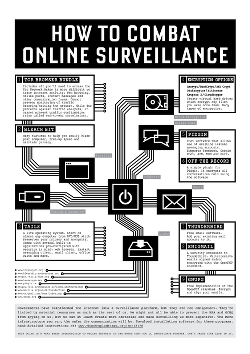

2. Utiliza herramientas de encriptación.

Hay un amplio conocimiento en MakeUseOf sobre cómo usar el cifrado para mejorar su seguridad. Si está buscando comenzar con el cifrado, le recomiendo revisar Cómo el Proyecto Tor puede ayudarlo a proteger su privacidad en línea Cómo el Proyecto Tor puede ayudarlo a proteger su propia privacidad en líneaLa privacidad ha sido un problema constante con prácticamente todos los sitios importantes que visita hoy, especialmente aquellos que manejan información personal de manera regular. Sin embargo, si bien la mayoría de los esfuerzos de seguridad se dirigen actualmente hacia ... Lee mas ,Cifre su Gmail, Hotmail y otro correo web: así es cómo Cómo cifrar su Gmail, Outlook y otro correo webLas cuentas de correo electrónico contienen las claves de su información personal. Aquí le mostramos cómo encriptar su cuenta de Gmail, Outlook.com y otras cuentas de correo. Lee mas y 5 maneras de cifrar de forma segura sus archivos en la nube 5 maneras de cifrar de forma segura sus archivos en la nubeSus archivos pueden estar encriptados en tránsito y en los servidores del proveedor de la nube, pero la compañía de almacenamiento en la nube puede descifrarlos, y cualquier persona que tenga acceso a su cuenta puede ver los archivos. Lado del cliente... Lee mas . Y si todavía no está convencido de que necesita usar cifrado, no se pierda No solo para paranoicos: 4 razones para encriptar tu vida digital No solo para paranoicos: 4 razones para encriptar tu vida digitalEl cifrado no es solo para los teóricos de la conspiración paranoica, ni es solo para los fanáticos de la tecnología. El cifrado es algo de lo que todos los usuarios de computadoras pueden beneficiarse. Los sitios web de tecnología escriben sobre cómo puede cifrar su vida digital, pero ... Lee mas .

Y hay toneladas más. Simplemente realice una búsqueda desde la barra de menú y encontrará lo que está buscando. También puede consultar este excelente folleto del Día de Acción, cortesía de Los tiempos ocupados (haga clic para descargar el PDF):

3. Lanza una criptopartida.

Como mencioné anteriormente, cuantas más personas usen cifrado, más seguros estaremos. Una vez que alcancemos una masa crítica, la vigilancia tendrá que ser más específica para ser rentable. Y una de las mejores formas de compartir la importancia del cifrado, así como facilitar que las personas comiencen a usar las herramientas adecuadas, es lanzar una criptopartida.

Hay un grupo oficial que organiza grandes fiestas alrededor del mundo, pero no necesitas ir tan grande. Sólo lanzar tu propia criptoparty! Invita a tus amigos, diles que traigan sus dispositivos y ayúdalos a instalar herramientas de cifrado. ¡Eso es todo al respecto! Para que sea más divertido, no hagas que la criptografía sea el foco de la fiesta, solo hazlo en segundo plano (o durante el medio tiempo de un partido de la Copa Mundial, tal vez). Instale cosas como HTTPS Everywhere, herramientas de mensajería instantánea compatibles con OTR, herramientas de correo electrónico PGP y aplicaciones de mensajería seguras.

Si la gente está interesada en cosas más pesadas, como encriptar sus discos duros o almacenamiento en la nube, ayúdelos con eso también. Pero no presione a nadie para que haga nada: el objetivo de una criptoparte es divertirse y mejorar la privacidad y la seguridad. En ese orden.

4. Estar al día.

Lea las noticias sobre privacidad con regularidad: seguir a las personas con las que me he vinculado en Twitter ayudará mucho, pero asegúrese de suscribirse a blogs como Blog Craphound de Cory Doctorow, El blog de privacidady Blog de Privacy International, también. De nuevo, ¡comparte tus favoritos en los comentarios!

También es una buena idea mantenerse al día con las noticias tecnológicas generales, ya que a menudo es el mejor lugar para averiguar sobre nuevas vulnerabilidades (como cuando las nuestras Tech News Digest informó sobre la misteriosa desaparición de TrueCrypt Edward Snowden habla, TrueCrypt Mystery, Ballmer compra Clippers de Los Ángeles [Tech News Digest]Edward Snowden habla con NBC, preocupando los cuentos de TrueCrypt, CryEngine llega a Steam, Google Video Quality Report clasifica a los ISP, Vimeo obtiene un alto mantenimiento, Ballmer compra los Clippers y 25 años de Jajaja Lee mas .)

5. Soporte de herramientas de código abierto.

Si bien existen herramientas de código cerrado que lo ayudarán a proteger su privacidad, el punto 4 anterior facilita ver por qué es probable que el software de código abierto sea más seguro. Si un programa está protegido por DRM y derechos de autor, hay partes de él que son invisibles para usted, lo que significa que nadie puede estar buscando errores o incluso agujeros de seguridad intencionales. Cuando puedas, usa alternativas de código abierto al software popular 14 alternativas gratuitas y de código abierto para el software de pago¡No desperdicie dinero en software para uso personal! No solo existen alternativas gratuitas, sino que probablemente ofrecen todas las funciones que necesita y pueden ser más fáciles y seguras de usar. Lee mas . Muestra a las empresas que los consumidores valoran la transparencia.

Y no solo use el software: contribuir a proyectos de código abierto Por qué debería contribuir a los proyectos de código abierto [Opinión]El concepto de software de código abierto no es nuevo, y con proyectos enormes y exitosos como Ubuntu, Android y otros sistemas operativos y aplicaciones relacionados con Linux, creo que podemos decir con seguridad que es un modelo probado para ... Lee mas , ¡también!

Defiéndete, encripta, comparte

La privacidad en línea y la vigilancia masiva son cuestiones muy complicadas, por lo que hay organizaciones enteras dedicadas a educar al público sobre la lucha. A veces puede parecer desesperado, o como si no valiera la pena hacerlo, pero la lucha contra la violación masiva de nuestros derechos es Vale la pena el tiempo y el esfuerzo. Cifrar su navegación o su correo electrónico no lleva mucho tiempo, pero si incluso el 30% de las personas lo hicieran, haríamos una gran declaración que sería imposible de ignorar.

Comparta este artículo y haga que más personas piensen en sus derechos y privacidad en línea. Y complete la sección de comentarios con enlaces para que otros aprendan más, firmen peticiones, participen y marquen la diferencia.

Hará falta mucha cooperación para hacer esto, ¡así que comencemos aquí mismo!

Créditos de imagen: Alec Perkins a través de The Day We Fight Back, Mohamed Nanabhay a través de Flickr, Electronic Frontier Foundation a través de Flickr, Wüstling a través de Wikimedia Commons, TaxCredits.net a través de Flickr, YayAdrian a través de Flickr, Paterm a través de Wikimedia Commons, Electronic Frontier Foundation a través de Flickr, Per-Olof Forsberg a través de Flickr, CryptoParty a través de Wikimedia Commons, Andrew a través de Flickr.

Dann es un consultor de estrategia de contenido y marketing que ayuda a las empresas a generar demanda y clientes potenciales. También bloguea sobre estrategia y marketing de contenidos en dannalbright.com.