Anuncio

UNA grave problema de seguridad con el shell Bash, un componente importante de la mayoría de los sistemas operativos tipo UNIX, se ha descubierto, con importantes implicaciones para la seguridad informática en todo el mundo.

El problema está presente en todas las versiones del lenguaje de script Bash hasta la versión 4.3, que afecta a la mayoría de las máquinas Linux, y a la totalidad de las computadoras que ejecutan OS X. y puede ver a un atacante explotar este problema para lanzar su propio código.

¿Tienes curiosidad por saber cómo funciona y cómo protegerte? Siga leyendo para obtener más información.

¿Qué es bash?

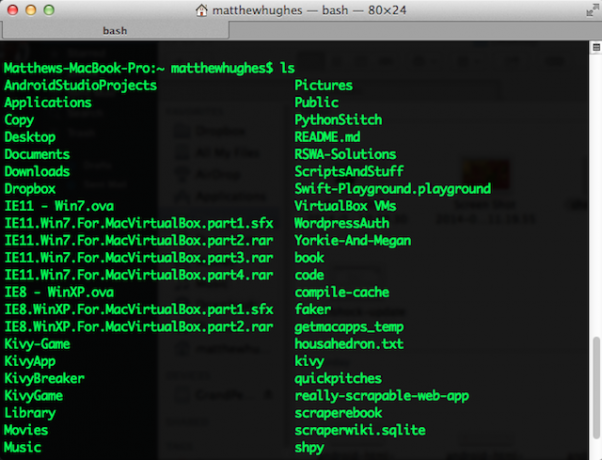

Bash (que significa Bourne Again Shell) es el intérprete de línea de comandos predeterminado utilizado en la mayoría de las distribuciones de Linux y BSD, además de OS X. Se utiliza como un método para iniciar programas, utilizar las utilidades del sistema e interactuar con el sistema operativo subyacente mediante el lanzamiento de comandos.

Además, Bash (y la mayoría de los shells de Unix) permiten la creación de scripts de funciones UNIX en scripts pequeños. De manera similar a la mayoría de los lenguajes de programación, como Python, JavaScript

y CoffeeScript CoffeeScript es JavaScript sin dolores de cabezaNunca me ha gustado tanto escribir JavaScript. Desde el día que escribí mi primera línea usándolo, siempre me ha molestado que todo lo que escribo siempre termine pareciéndose a un Jackson ... Lee mas - Bash admite características comunes con la mayoría de los lenguajes de programación, como funciones, variables y alcance.

Bash es casi omnipresente, y muchas personas usan el término "Bash" para referirse a todas las interfaces de línea de comandos, independientemente de si realmente están usando el shell Bash. Y si alguna vez has instalado WordPress o Ghost a través de la línea de comando ¿Se ha inscrito en un alojamiento web solo para SSH? No se preocupe: instale fácilmente cualquier software web¿No sabe lo primero sobre operar Linux a través de su potente línea de comando? No te preocupes más. Lee mas o canalizó su tráfico web a través de SSH Cómo hacer un túnel del tráfico web con SSH Secure Shell Lee mas , posiblemente hayas usado Bash.

Está en todas partes. Lo que hace que esta vulnerabilidad sea aún más preocupante.

Diseccionando el ataque

La vulnerabilidad: descubierta por el investigador de seguridad francés Stéphane Chazleas - Ha causado mucho pánico en los usuarios de Linux y Mac en todo el mundo, así como ha atraído la atención de la prensa tecnológica. Y también por una buena razón, ya que Shellshock podría ver a los atacantes obtener acceso a sistemas privilegiados y ejecutar su propio código malicioso. Es desagradable.

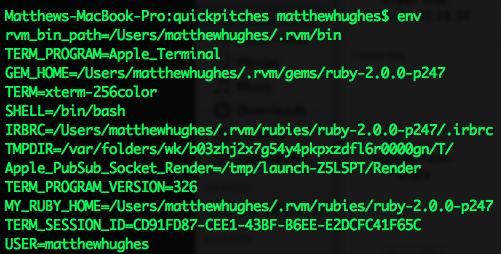

pero como funciona? En el nivel más bajo posible, explota cómo Variables de entorno trabajo. Estos son utilizados tanto por sistemas similares a UNIX y Windows ¿Qué son las variables de entorno y cómo puedo usarlas? [Windows]De vez en cuando aprenderé un pequeño consejo que me hace pensar "bueno, si lo supiera hace un año, me habría ahorrado horas de tiempo". Recuerdo vívidamente aprender a ... Lee mas para almacenar los valores necesarios para que la computadora funcione correctamente. Estos están disponibles globalmente en todo el sistema y pueden almacenar un solo valor, como la ubicación de una carpeta o un número, o una función.

Las funciones son un concepto que se encuentra en el desarrollo de software. ¿Pero qué hacen ellos? En pocas palabras, incluyen un conjunto de instrucciones (representadas por líneas de código), que luego pueden ser ejecutadas por otro programa o por un usuario.

El problema con el intérprete de Bash radica en cómo maneja las funciones de almacenamiento como variables de entorno. En Bash, el código que se encuentra en las funciones se almacena entre un par de llaves. Sin embargo, si un atacante deja algún código Bash fuera de la llave, el sistema lo ejecutará. Esto deja el sistema totalmente abierto para una familia de ataques conocidos como ataques de inyección de código.

Los investigadores ya han encontrado posibles vectores de ataque explotando cómo software como el Servidor web Apache Cómo configurar un servidor web Apache en 3 sencillos pasosCualquiera sea la razón, es posible que en algún momento desee poner en marcha un servidor web. Ya sea que desee darse acceso remoto a ciertas páginas o servicios, desea obtener una comunidad ... Lee mas y común Utilidades UNIX como WGET Dominando Wget y aprendiendo algunos trucos de descargaA veces no es suficiente guardar un sitio web localmente desde su navegador. A veces necesitas un poco más de potencia. Para esto, hay una pequeña herramienta de línea de comandos conocida como Wget. Wget es ... Lee mas interactuar con el shell y usar variables de entorno.

Ese error bash es malo ( https://t.co/60kPlziiVv ) Obtenga un shell inverso en un sitio web vulnerable http://t.co/7JDCvZVU3S por @ortegaalfredo

- Chris Williams (@diodesign) 24 de septiembre de 2014

CVE-2014-6271: wget -U "() {prueba;}; / usr / bin / touch / tmp / VULNERABLE" myserver / cgi-bin / test

- Hernán Ochoa (@hernano) 24 de septiembre de 2014

¿Cómo lo pruebas?

¿Tienes curiosidad por ver si tu sistema es vulnerable? Descubrirlo es fácil. Simplemente abra una terminal y escriba:

env x = '() {:;}; echo vulnerable 'bash -c "echo esto es una prueba”Si su sistema es vulnerable, generará:

vulnerable esto es una pruebaMientras que un sistema no afectado generará:

env x = '() {:;}; echo vulnerable 'bash -c "echo esto es una prueba" bash: advertencia: x: ignorando el intento de definición de la función bash: error al importar la definición de la función para' x 'esta es una prueba¿Como lo arreglas?

En el momento de la publicación, el error, que se descubrió el 24 de septiembre de 2014, debería haber sido reparado y parcheado. Simplemente necesita actualizar su sistema. Mientras que Ubuntu y las variantes de Ubuntu usan Dash como su shell principal, Bash todavía se usa para algunas funciones del sistema. Como resultado, le recomendamos actualizarlo. Para hacer eso, escriba:

sudo apt-get update. sudo apt-get upgradeEn Fedora y otras variantes de Red Hat, escriba:

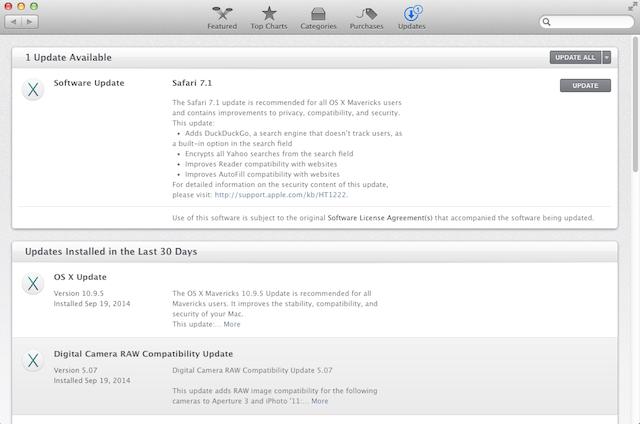

actualización de sudo yumApple aún no ha lanzado una solución de seguridad para esto, aunque si lo hacen, lo lanzarán a través de la tienda de aplicaciones. Asegúrese de buscar regularmente actualizaciones de seguridad.

Chromebooks, que utilizan Linux como base y pueden ejecutar la mayoría de las distribuciones sin mucho alboroto Cómo instalar Linux en una Chromebook¿Necesitas Skype en tu Chromebook? ¿Echas de menos no tener acceso a los juegos a través de Steam? ¿Estás pensando en usar VLC Media Player? Luego, comience a usar Linux en su Chromebook. Lee mas - use Bash para ciertas funciones del sistema y Dash como su shell principal. Google debería actualizarse a su debido tiempo.

Qué hacer si su distribución aún no ha solucionado Bash

Si su distribución aún no ha publicado una solución para Bash, puede considerar cambiar las distribuciones o instalar un shell diferente.

Recomiendo principiantes echa un vistazo Concha de pescado. Esto viene con una serie de características que actualmente no están disponibles en Bash y hacen que sea aún más agradable trabajar con Linux. Estos incluyen sugerencias automáticas, colores VGA vibrantes y la capacidad de configurarlo desde una interfaz web.

Compañero MakeUseOf autor Andrew Bolster también te recomienda echar un vistazo zSH, que viene con una estrecha integración con el sistema de control de versiones Git, así como con autocompletar.

@matthewhughes zsh, porque mejor autocompletado e integración git

- Andrew Bolster (@Bolster) 25 de septiembre de 2014

¿La vulnerabilidad más aterradora de Linux hasta ahora?

Shellshock ya ha sido armado. Dentro un día de la vulnerabilidad Al ser revelado al mundo, ya se había utilizado en la naturaleza para comprometer los sistemas. Más preocupante, no son solo los usuarios domésticos y las empresas los que son vulnerables. Los expertos en seguridad predicen que el error también dejará en riesgo los sistemas militares y gubernamentales. Es casi tan pesadilla como Heartbleed.

Santa vaca, hay muchos sitios .mil y .gov que serán propiedad de CVE-2014-6271.

- Kenn White (@kennwhite) 24 de septiembre de 2014

Así que por favor. Actualiza tus sistemas, ¿de acuerdo? Déjame saber cómo te va y tus pensamientos sobre esta pieza. El cuadro de comentarios está debajo.

Autor de la foto:zanaca (IMG_3772.JPG)

Matthew Hughes es un desarrollador y escritor de software de Liverpool, Inglaterra. Raramente se lo encuentra sin una taza de café negro fuerte en la mano y adora absolutamente su Macbook Pro y su cámara. Puedes leer su blog en http://www.matthewhughes.co.uk y síguelo en Twitter en @matthewhughes.