Anuncio

Considerar de dónde van a filtrarse nuestros datos es una tarea difícil. Tomamos las precauciones necesarias en nuestros dispositivos, instalando software antivirus, ejecutando escaneos de malware y, con suerte, verificando dos y tres veces los correos electrónicos para detectar cualquier cosa sospechosa. Estos son solo algunos de los posibles vectores de ataque que nos esperan.

Los investigadores de seguridad han revelado que, aparte de nuestros dispositivos "regulares", una de las formas más nuevas de La tecnología podría proporcionar a los atacantes un ángulo inesperado pero fácilmente accesible para robar nuestro información personal. Los rastreadores de estado físico han estado bajo el foco de seguridad recientemente después de que un informe técnico destacó una serie de graves fallas de seguridad en sus diseños, que teóricamente permiten a los atacantes potenciales interceptar su personal datos.

Defectos fatales de aptitud

Rastreadores de fitness han visto un aumento sin precedentes en popularidad

17 mejores gadgets de salud y fitness para mejorar tu cuerpoEn los últimos años, la innovación en torno a los dispositivos de salud y fitness ha explotado. Estas son solo algunas de las increíbles piezas del kit que podrás usar para que te sientas genial. Lee mas a lo largo de los últimos años. Solo en el cuarto trimestre de 2015 se produjo un aumento masivo del 197% en las ventas interanuales, de 7,1 millones a 21 millones de unidades. Analistas de mercado Parques Asociados estimar el mercado global de rastreadores de ejercicios continuará creciendo, pasando de $ 2 mil millones en 2014 a $ 5,4 mil millones en 2019. Estas son ganancias significativas, que indican el número de usuarios que potencialmente se exponen a este vector de ataque previamente desconocido.

Organización canadiense de investigación sin fines de lucro Efecto abierto, y laboratorio de investigación interdisciplinaria Laboratorio Ciudadano, examinó ocho de los wearables de fitness más populares actualmente disponibles: el Apple Watch, el Basis Peak, el Fitbit Charge HR, Garmin Vivosmart, Jawbone UP 2, Mio Fuse, Withings Pulse O2 y Xiaomi Mi Banda.

los informe de investigación combinado buscó descubrir los pasos que las compañías tecnológicas están tomando para proteger y mantener la seguridad de sus datos. Si bien conocemos y entendemos que los rastreadores de actividad física recopilarán latidos, pasos, calorías y sueño datos, los investigadores exploraron qué sucede con esos datos cuando están en manos del dispositivo desarrolladores

¿Qué datos se envían a un servidor remoto? ¿Cómo aseguran los datos las empresas tecnológicas? ¿Con quién se comparte? ¿Cómo hacen realmente uso las empresas de la información?

Los hallazgos clave incluyeron:

- Siete de cada ocho dispositivos de seguimiento de actividad física emiten identificadores únicos persistentes (dirección de control de acceso de medios Bluetooth) que pueden exponer a sus usuarios a un seguimiento a largo plazo de su ubicación cuando el dispositivo no está emparejado y conectado a un dispositivo móvil dispositivo.

- Las aplicaciones Jawbone y Withings pueden explotarse para crear registros falsos de bandas de fitness. Dichos registros falsos ponen en tela de juicio la confiabilidad del uso de los datos del rastreador de ejercicios en casos judiciales y programas de seguros.

- Las aplicaciones Garmin Connect (iPhone y Android) y la aplicación Withings Health Mate (Android) tener vulnerabilidades de seguridad que permiten a un tercero no autorizado leer, escribir y eliminar usuarios datos.

- Garmin Connect no emplea prácticas básicas de seguridad de transmisión de datos para sus aplicaciones iOS o Android y, en consecuencia, expone la información de estado físico a vigilancia o manipulación.

Identificadores únicos persistentes

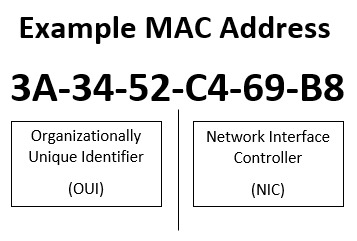

La tecnología portátil emite una señal Bluetooth persistente. Ya sea un reloj inteligente o un rastreador de actividad física, esta señal se utiliza para comunicarse constantemente con su teléfono inteligente. Su comunicación con el dispositivo externo es mantenido utilizando una dirección MAC (Control de acceso a medios) IP y dirección MAC: ¿para qué sirven?Internet no es tan diferente del servicio postal regular. En lugar de una dirección particular, tenemos direcciones IP. En lugar de nombres, tenemos direcciones MAC. Juntos, llevan los datos a su puerta. Aquí esta ... Lee mas , identificando de forma única el rastreador de ejercicios.

En el contexto de los rastreadores de actividad física, el mantenimiento de la seguridad de los datos personales exige que estas direcciones sean aleatorizadas para garantizar que el usuario no pueda ser rastreado e identificado por la dirección MAC. Las balizas Bluetooth, utilizadas con frecuencia creciente en los centros comerciales para crear publicidad móvil dirigida, pueden rastrear y perfilar esos dispositivos usando una sola dirección MAC (también pueden ser construido por cualquier persona con una computadora compacta adecuada Construye un iBeacon de bricolaje con una Raspberry PiLos anuncios dirigidos a un usuario en particular que camina por un centro metropolitano son cosas de futuros distópicos. Pero ese no es un futuro distópico en absoluto: la tecnología ya está aquí. Lee mas ). De hecho, de los dispositivos probados, solo el Apple Watch aleatorizó su dirección MAC "en un intervalo de aproximadamente 10 minutos" para proteger la identidad de su usuario.

Con la dirección MAC persistente registrada, la ubicación del usuario podría rastrearse de baliza a baliza. Si un centro comercial decide recopilar información de ubicación del usuario durante su visita de compras, los datos podrían venderse a una agencia de marketing u otro agente de datos, sin notificarlo primero al usuario. Si un único agente de datos puede comprar múltiples perfiles, la información se puede recopilar para crear sofisticados perfiles publicitarios específicos, que se activan cada vez que el usuario (y su identificador único de dispositivo) ingresa edificio.

Las aplicaciones son igual de malas

Cada rastreador de actividad física viene con su propia aplicación de monitoreo, que captura la gran cantidad de datos relacionados con la condición física y la traduce en una agradable representación visual de las acciones de los usuarios. Sin embargo, se ha descubierto que las aplicaciones mismas filtran información personal en múltiples ubicaciones de transmisión.

Por ejemplo, uno esperaría que cualquier transmisión de datos personales sea cifrado usando HTTPS como mínimo ¿Qué es HTTPS y cómo habilitar conexiones seguras por defecto?Las preocupaciones de seguridad se están extendiendo por todas partes y han llegado a la vanguardia de la mente de la mayoría de todos. Términos como antivirus o firewall ya no son vocabulario extraño y no solo se entienden, sino que también son utilizados por ... Lee mas ; Garmin Connect no pudo hacer eso, dejando los datos del usuario expuestos pasivamente a un posible espía.

Del mismo modo, aunque Bellabeat Leaf y Withings Health Mate se comunican con servidores remotos utilizando HTTPS, ambos Las empresas enviaron correos electrónicos de texto sin formato a los usuarios para confirmar sus credenciales de registro, dejando a los usuarios abiertos a intermediarios. ataques Cualquier atacante con un conocimiento práctico de Bellabeat o Withings API podría acceder a una amplia gama de información personal sobre estado físico en minutos. Esta forma de ataque también podría usarse para enviar datos maliciosos o falsos al dispositivo portátil o al teléfono del usuario.

Manipulación de datos

Tres de las aplicaciones de seguimiento de actividad física observadas "eran vulnerables a que un usuario motivado creara datos de aptitud física falsos generados para su propia cuenta", engañando a los servidores de la empresa para que aceptaran datos falsos. Efecto abierto y Laboratorio Ciudadano creó varias aplicaciones diseñadas para engañar a los servidores del rastreador de ejercicios para que acepten información falsa, con Bellabeat LEAF, Jawbone UP y Withings Health Mate en breve.

"Enviamos una solicitud a Jawbone indicando que nuestro usuario de prueba dio diez mil millones de pasos en un solo día"

Su aplicación distribuyó uniformemente los tiempos de los pasos en intervalos fijos durante un período de tiempo deseado, creando una distribución artificial de pasos. Los investigadores concluyeron que un enfoque más sofisticado "asignaría aleatoriamente pasos para establecer una distribución más realista" para escapar de la detección.

¿Por qué es esto un problema?

Los rastreadores de fitness pueden mantener un flujo continuo de recopilación de datos personales ¿Qué cantidad de sus datos personales podrían rastrear los dispositivos inteligentes?Las preocupaciones de privacidad y seguridad de la casa inteligente siguen siendo tan reales como siempre. Y a pesar de que amamos la idea de la tecnología inteligente, esta es solo una de las muchas cosas a tener en cuenta antes de bucear ... Lee mas . Los vectores comunes de recolección de datos incluyen pasos, latidos cardíacos, patrones de sueño, elevación, geolocalizaciones, calidad de actividades y tipos de actividades.

Algunos de los rastreadores de actividad física animan a sus usuarios a participar en actividades sociales o de actividad física adicionales, como especificar alimentos para el conteo y análisis de calorías, el estado de ánimo personal en momentos específicos del día (también en relación con actividades y alimentos consumo), para registrar sus objetivos de forma física 10 plantillas de Excel para rastrear su salud y estado físico Lee mas y seguir el progreso en el tiempo Rastree áreas clave de su vida en 1 minuto con Google FormsEs sorprendente lo que puede aprender sobre usted cuando se toma el tiempo de prestar atención a sus hábitos y comportamientos diarios. Use los versátiles formularios de Google para seguir su progreso con objetivos importantes. Lee mas , o competir contra otros entusiastas del fitness en entornos de tablero con estilo de redes sociales gamificadas Las mejores aplicaciones de acondicionamiento social para entrenar con amigos y familiaresLas aplicaciones de redes sociales pueden ser una de las mejores formas de rendir cuentas a tus amigos, ¡pero debes encontrar la aplicación que funcione mejor para ti! Lee mas .

Las cuestiones planteadas por Efecto abierto y Laboratorio Ciudadano ilustran los peligros de confiar en los rastreadores de ejercicios para proporcionar datos personales confiables en una variedad de situaciones. Los datos del rastreador de actividad física se han utilizado para asegurar pólizas de seguro o representar el progreso realizado con problemas médicos, pero vemos que los datos podrían falsificarse fácilmente.

Además, ¿estos problemas de datos hacen cuestionable la propia naturaleza de estas compañías de tecnología de rastreadores de estado físico? ¿Cómo se traducen estos pobres intentos de protección de datos en sus otros productos? El problema no está relacionado solo con los rastreadores de actividad física, y tanto los ciudadanos como los reguladores deben hacer más para garantizar los datos del usuario está protegido en todo momento, no sea que encontremos industrias enteras socavadas por su aparente falta de cuidado y discreción con los privados datos.

¿Qué sigue?

Los resultados del informe son claros: mayor seguridad basada en las recomendaciones de Efecto abierto y Laboratorio Ciudadano. La seguridad personal y privada es grave, y debemos abordar los problemas a medida que llegan. Pero no solo se necesita seguridad mejorada. Los usuarios del rastreador de actividad física deben comprender a dónde se envían sus datos, dónde se almacenan y a qué otras partes tienen acceso.

La responsabilidad recae en las empresas de tecnología para comunicarse con sus usuarios con toda la profundidad técnica vigilancia que también han aceptado, ya sea que se den cuenta o no, junto con su potencial riesgos

¿Es hora de tirar tu rastreador de ejercicios? Probablemente no, especialmente si tienes un Apple Watch No es el Apple Watch: otros 9 wearables compatibles con iPhoneEl anuncio del Apple Watch fue una gran noticia, pero está lejos de ser el único dispositivo portátil diseñado para usarse con un iPhone. Lee mas . A pesar de las reacciones encontradas hacia los hallazgos del informe técnico de los fabricantes de rastreadores de ejercicios, es poco probable que estas vulnerabilidades existan por mucho tiempo.

O, al menos, podemos esperar que no existan por mucho tiempo.

¿Estás preocupado por tu rastreador de ejercicios? ¿Has perdido datos a través de la tecnología portátil? ¿Que pasó? Háganos saber a continuación!

Gavin es escritor sénior de MUO. También es editor y gerente de SEO del sitio hermano de MakeUseOf, centrado en el cifrado, Blocks Decoded. Tiene una Licenciatura en Escritura Contemporánea (Hons) con Prácticas de Arte Digital saqueadas de las colinas de Devon, así como más de una década de experiencia profesional en escritura. Le gustan las grandes cantidades de té.