Anuncio

En más de 20 años de estar en línea, solo me han tocado un par de virus. Si bien nunca recomendaría que ejecute una PC sin software antivirus, algunas personas lo hacen, y muchas de ellas logran mantenerse a salvo.

Pero si usa o no software antivirus (como Windows Defender o una suite de seguridad con todas las funciones, como BitDefender), debe conocer las diversas formas en que puede obtener fácilmente un virus en tu Mac, PC o dispositivo móvil. Desde botones falsos hasta sitios de torrent poco fiables y publicidad maliciosa en Facebook y otros sitios populares, los riesgos están en todas partes.

Con un poco de capacitación básica, puede reducir el problema de los virus y el malware, y finalmente disfrutar de Internet en sus propios términos.

1. Cuidado con los botones de descarga falsos

Estos pueden aparecer en cualquier lugar, pero en general, los encontrará en los sitios de descarga. Ya sea legítimo o no, puede garantizar que habrá un botón de descarga que no sea el que desea hacer clic. El resultado puede ser que haya descargado algo que no desea, posiblemente malware, aunque a menudo simplemente software defectuoso.

Como sin duda habrás visto, este es un truco sucio. Sin embargo, puedes vencer a los estafadores con este enfoque. Simplemente tenga cuidado al hacer clic en enlaces y botones. Piénselo dos veces y considere lo siguiente:

- ¿Es este un sitio que has usado antes?

- ¿Confías en eso?

- ¿Ha revisado la barra de estado del navegador para confirmar el destino del enlace?

- ¿El texto del botón y la fuente coinciden con el resto del sitio?

Si tiene dudas sobre cualquiera de estas preguntas, debe evitar el sitio y, desde luego, no descargar nada de él. Los estafadores pueden usar todo tipo de trucos de codificación para incitarlo a cometer un error peligroso. Tómese su tiempo y confíe en sus instintos.

Si aún no está seguro, verifique si el sitio se considera confiable o no. Norton Safe Web, es una buena opción, aunque también es una buena razón para instalar un paquete de seguridad en línea, ya que muchos ofrecen esta funcionalidad a su navegador. Google también ofrece un Informe de transparencia para identificar sitios web malos.

2. Use un navegador seguro

Una copia antigua de Internet Explorer no es lo suficientemente buena en estos días. Ahora que lo pienso, una versión antigua de ninguna El navegador no puede considerarse seguro. Sus desarrolladores actualizan regularmente estas aplicaciones por muchas razones, principalmente para mantener y mejorar la seguridad.

Compras en línea, banca en línea, redes sociales: todos tienen sus riesgos, y lo último que desea es navegador que alberga algún software peligroso que registra sus pulsaciones de teclas o secuestra un enlace seguro a su banco cuenta.

Los navegadores modernos y seguros usan HTTPS ¿Qué es HTTPS y cómo habilitar conexiones seguras por defecto?Las preocupaciones de seguridad se están extendiendo por todas partes y han llegado a la vanguardia de la mente de la mayoría de todos. Términos como antivirus o firewall ya no son vocabulario extraño y no solo se entienden, sino que también son utilizados por ... Lee mas y verifique que los certificados sean legítimos. Los navegadores antiguos no lo harán. Qué tan seguro quiere ir depende de qué tan preocupado esté. Le recomendamos que comience con el navegador Chrome de Google, Mozilla Firefox o Microsoft Edge, su reemplazo seguro para Internet Explorer. ¿Quieres más ayuda? Consulte esta infografía sobre el navegadores más seguros ¿Qué navegador web es el más seguro?¿Qué navegador es el más seguro? ¿Qué debe instalar para asegurarse de que su experiencia de navegación sea segura? ¿Qué puede hacer para asegurarse de que su navegador actual sea lo más seguro posible? Lee mas .

Ciertamente no deberías estar usando Internet Explorer en absoluto. Este navegador está roto y casi abandonado por Microsoft. ¡Mantenerse alejado! Los piratas informáticos aún se benefician de apuntar al navegador, y puede hacerse un favor eligiendo otra cosa (algo más seguro, más rápido y más fácil de usar) para navegar por la web.

Incluso si está ejecutando Google Chrome en una vieja PC con Windows XP (y realmente no deberías ser Riesgos de seguridad de Windows XP: son reales y están en camino en 2014Dada la amplia cobertura, fácilmente podría pensar que el fin del soporte de Windows XP fue solo una exageración. Tristemente no. Sin actualizaciones de seguridad, el viejo sistema operativo se convierte en un caballo de Troya en su hogar o negocio. Lee mas ), no está seguro porque el sistema operativo subyacente no es lo suficientemente seguro como para manejar software malicioso moderno. Windows XP se lanzó en 2001.

Piénsalo.

3. Cuelgue en agentes de soporte técnico de llamadas en frío

Estas personas son veneno.

En el Reino Unido y América del Norte, ha habido una epidemia de llamadas telefónicas fraudulentas de personas que dicen ser del "soporte técnico de Windows" o algunas variaciones cercanas. Antes de continuar, comprenda esto:

¡Microsoft no lo llamará de la nada para arreglar su PC!

Las variaciones sobre esto son afirmaciones de que la persona que llama es de su ISP o proveedor de telefonía móvil. Su objetivo es lograr que encuentre "pruebas" de un problema en su máquina, y luego descargue un software que permita a la persona que llama, que es un estafador, puro y simple, controlar su PC. A partir de entonces, tienen la oportunidad de instalar keyloggers, puertas traseras y otras herramientas que podrían usarse para robarle información.

Bien, ¿eh? Hemos mirado La anatomía de una estafa de soporte técnico de Windows Anatomía de una estafa: se examinó la estafa "Soporte técnico de Windows"Están constantemente al acecho: estafadores de llamadas en frío que dicen ser del "Soporte técnico de Windows". Fuimos atacados por uno de estos estafadores y esto es lo que sucedió. Lee mas antes, así que mira esa publicación si quieres estar mejor preparado.

La defensa aquí es negarse a hablar con cualquiera que afirme ser de Microsoft. Solo cuelga. Ciertamente, no dejes que te guíen a través de los "cheques" y descarguen el "arreglo". Y no los mantenga hablando, ya que esto realmente no parece ayudar (la idea es buena, mantenerlos alejados de otras personas, pero en verdad, hay tantos de estos estafadores en el trabajo que no diferencia). También, tienden a ser irracionales y amenazan Historias de estafa de soporte técnico de Windows de los lectoresLa estafa de soporte técnico de Windows prevalece. Poco se puede hacer para contrarrestarlo, excepto para colgar. Hemos recopilado historias de nuestros lectores que contrataron a los estafadores y sus historias son desagradables. Lee mas .

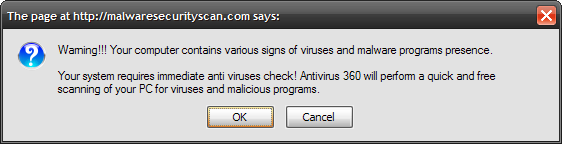

4. Ignorar anuncios emergentes con temas de seguridad

Esto puede ser difícil de detectar, ya que a menudo pueden aparecer anuncios emergentes desde la esquina inferior derecha de la pantalla desde cualquier software antivirus actualmente instalado instalado en su sistema. Frustrantemente, esto también sucede con las soluciones pagas, no solo con las gratuitas.

Si la ventana emergente parece originarse en su navegador, puede verificar esto cerrándola por completo, debe ignorar esto. De hecho, todos y cada uno de los mensajes de seguridad que no ocurrieron durante un análisis que inició recientemente deben ignorarse. Por ejemplo, su software antivirus tendrá un botón de "escaneo". ¿No lo presionaste? Entonces ignora el mensaje.

Sin embargo, hay un lado malo en todo esto. Si ve mensajes antivirus en su computadora y no ha instalado ningún software antivirus, su sistema está infectado. ¡Es hora de tomar medidas para eliminar la infección!

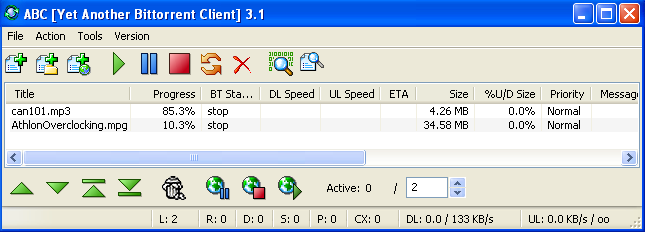

5. Evite los sitios públicos de torrents

Puede que no se dé cuenta de esto, pero hay dos tipos de sitios de torrents: públicos y privados. Si bien se puede acceder a ambos a través de un navegador, este último generalmente requiere que cree una cuenta y administre su relación.

La idea aquí es que cargues tanto (o más) de lo que descargas, o de lo contrario serás expulsado del sitio. Los rastreadores privados pueden ser difíciles de unir, ya que a menudo no aceptan registros de cuentas nuevas. Sin embargo, no es demasiado difícil encontrar los que están abiertos.

Y sí, generalmente es ilegal, pero hay muchos usos legítimos para BitTorrent.

Con los sitios de torrents públicos, corre el riesgo de infecciones de malware no solo por los anuncios poco fiables, sino también por los torrents ser falso o agrupar gusanos, virus, troyanos y otro software malicioso con el archivo que crees que eres descargando

Todos los sitios de torrent que valen la pena ofrecen un sistema de comentarios donde otros usuarios pueden compartir sus experiencias con el archivo descargado. Siempre verifique esto antes de comprometerse con una descarga.

6. Eliminar archivos multimedia que requieren códecs falsos

Los medios de los sitios de torrents a menudo pueden ser falsos, y probablemente no lo sabrás hasta que se haya descargado. Por lo general, un archivo de video (pero puede ser audio o incluso un juego), estas falsificaciones pueden ser difíciles de detectar hasta que se ejecutan.

En este punto, su reproductor multimedia mostrará un mensaje que le informa que el archivo no puede reproducirse o requiere un reproductor específico. Entonces, ¿descargaste una película genuina? La forma de averiguarlo es intentar jugarlo en el reproductor VLC popular y repleto de funciones. Con cada corriente códec de video y audio incorporado, si el archivo no juega con esto, no es un archivo multimedia genuino.

Bórralo ahora. ¡Y deja de descargar cosas poco fiables!

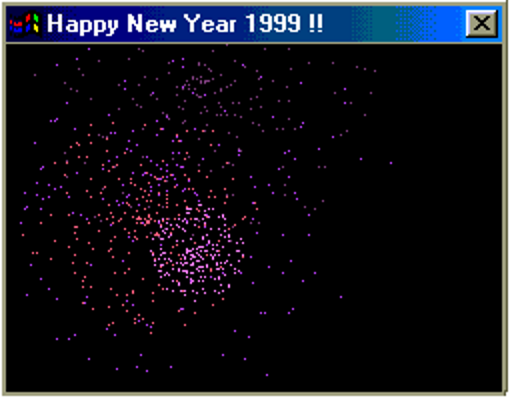

7. No abra archivos adjuntos de correo electrónico reenviados a usted

Los correos electrónicos son un conocido vector de ataque para gusanos y virus. De mis dos infecciones de virus, la primera fue un gusano enviado como archivo adjunto por correo electrónico de mi padre. El archivo ejecutable presentó algunos gráficos bonitos de fuegos artificiales en el monitor. Este fue el Happy99 gusano, descrito como "el primer gusano moderno" y "el primer virus que se propagó rápidamente por correo electrónico". Un millón de personas descargaron la corrección posterior, que eliminó el malware autorreplicante.

Si bien este gusano ahora está prácticamente obsoleto, otro malware puede propagarse por correo electrónico. Luego, recibe los correos electrónicos falsos, intentos de phishing que intentan engañarlo para que ingrese su información personal en un sitio web falso o descargar una pieza de malware (o ambos).

Si está utilizando una solución de correo web como Outlook.com o Gmail, tiene una ventaja sobre los archivos adjuntos maliciosos. Para clientes de correo electrónico de escritorio, asegúrese de aprovechar al máximo las herramientas que se ofrecen. No obtenga una vista previa de los correos electrónicos y asegúrese de operar una lista blanca de remitentes aprobados. Evite abrir correos electrónicos enviados a grandes grupos de personas también.

Si bien es posible que no desee instalar una herramienta antivirus, si no está utilizando el correo web, es un buen ideal para usar una herramienta de análisis de correo electrónico de pago.

8. Descargar solo aplicaciones de desarrolladores

Como hemos visto, los sitios de descarga son un gran dolor. Difícil de navegar con enlaces falsos de "Descarga" en ellos, es fácil dejarse engañar para descargar algo que no desea.

Eso es si incluso estás en un sitio de buena reputación. Se vuelve más complicado con los sitios cínicos que sirven descargas infestadas de malware. Entonces, si está descargando el software que desea usar, tal vez software de oficina gratuito 4 alternativas gratuitas a Microsoft Office 365Microsoft Office 365 ofrece la integración perfecta de una suite ofimática de escritorio con su contraparte basada en la web. ¿Puede alguna de sus alternativas gratuitas competir? Analizamos cuatro suites ofimáticas con funciones tanto fuera de línea como en línea. Lee mas , editores de audio, editores de video, clientes de chat o algo así, diríjase al sitio web del desarrollador.

Esta es casi seguramente la única forma en que obtendrá la versión más actualizada de la aplicación en cuestión, y también la más segura. Si su sistema operativo ofrece una tienda de aplicaciones (la mayoría lo hace actualmente en computadoras de escritorio y dispositivos móviles), también verifique eso para la aplicación que desea usar.

Pero olvídate de los sitios de descarga de aplicaciones. Han tenido su día.

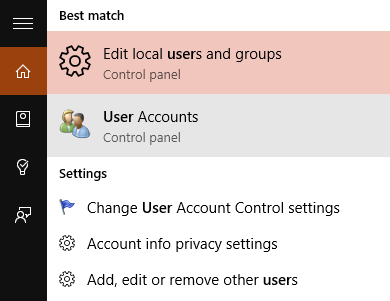

9. No use la cuenta de administrador de su PC

Independientemente del sistema operativo que utilice, asegúrese de no iniciar sesión con la cuenta de administrador. Además, asegúrese de que sus familiares tampoco lo estén. Claro, necesitará una cuenta de administrador para varias tareas, pero nadie necesita que sea su cuenta diaria.

Realmente, está pidiendo problemas, permitiendo que el software, malicioso o de otro tipo, realice cambios permanentes en su computadora.

En cambio, cree cuentas de usuario para usted y los miembros de su familia. Estas cuentas deben tener privilegios limitados que protejan el sistema contra software malicioso y clics demasiado entusiastas. Con Windows 8 y versiones posteriores, las cuentas de administrador se han revisado, por lo que echa un vistazo a nuestra guía Cuenta de administrador de Windows: todo lo que necesita saberA partir de Windows Vista, la cuenta de administrador de Windows incorporada está deshabilitada de manera predeterminada. Puede habilitarlo, ¡pero hágalo bajo su propio riesgo! Te mostramos cómo. Lee mas . También deberías mirar nuestros consejos para administrar cuentas de usuario de Windows 5 consejos para administrar cuentas de usuario de Windows como un profesionalLas cuentas de usuario de Windows han evolucionado de cuentas locales aisladas a cuentas en línea con varios desafíos de privacidad. Te ayudamos a ordenar tus cuentas y a encontrar la configuración que funcione para ti. Lee mas .

10. Escanear todos los archivos y discos nuevos

Finalmente, piense en los dispositivos que está conectando a su PC. Los nuevos datos que haya descargado, los discos que haya insertado, los teléfonos que haya conectado y los dispositivos de almacenamiento flash que haya insertado podrían plantear problemas. Si estos dispositivos están configurados para ejecutarse automáticamente cuando se insertan los medios, el malware puede establecerse rápidamente.

Con el software antivirus instalado, es posible escanear todos los archivos a los que accede a través del disco. También puedes usar escáneres de virus y malware en línea 7 suites de seguridad en línea que puedes probar gratis hoyHay varias suites de seguridad pagas para elegir, entonces, ¿cómo decidir cuál es la mejor? Aquí vemos siete de las mejores suites de seguridad en línea que puedes probar gratis ... Lee mas para revisar los archivos. Windows 8 y versiones posteriores también le permitirán evitar la ejecución automática, lo que puede resultar particularmente útil.

Tan innovador como podría ser ejecutar su PC sin ningún software antivirus, hoy en día, Con amenazas de keyloggers, puertas traseras y ransomware, es una buena idea utilizar una seguridad completa suite.

¿Te imaginas que hay todas estas formas de evitar contraer un virus? ¿Quizás tienes más consejos de seguridad? ¿Crees que es más fácil ejecutar un software antivirus en estos días? ¡Dinos en los comentarios!

¿Su teléfono detectó un virus? Aquí se explica cómo eliminar virus de Android con un restablecimiento de fábrica Cómo eliminar un virus de su teléfono Android sin un restablecimiento de fábrica¿Necesita eliminar un virus de su teléfono Android? Le mostramos cómo limpiar su teléfono de un virus sin un restablecimiento de fábrica. Lee mas .

Christian Cawley es editor adjunto de seguridad, Linux, bricolaje, programación y tecnología explicada. También produce el podcast realmente útil y tiene una amplia experiencia en soporte de escritorio y software. Colaborador de la revista Linux Format, Christian es un fabricante de frambuesa Pi, amante de Lego y fanático de los juegos retro.