Anuncio

El ex CEO de Intel, Andy Grove, dijo una vez: "Solo los paranoicos sobreviven". Cuando se trata de estar en línea, tiene toda la razón. Todo lo que haces en línea hoy en día debe abordarse con una buena cantidad de cinismo.

Instalar un programa antivirus gratuito Los 10 mejores programas antivirus gratuitosNo importa qué computadora esté usando, necesita protección antivirus. Aquí están las mejores herramientas antivirus gratuitas que puede usar. Lee mas y olvidarse de la seguridad simplemente no corta la mostaza. Entonces, en este artículo, veremos algunos de los pasos simples que puede seguir para asegurar su vida en línea completa.

Use dos factores en todas partes (especialmente con el correo electrónico)

Autenticación de dos factores ¿Qué es la autenticación de dos factores y por qué debe usarla?La autenticación de dos factores (2FA) es un método de seguridad que requiere dos formas diferentes de demostrar su identidad. Se usa comúnmente en la vida cotidiana. Por ejemplo, pagar con tarjeta de crédito no solo requiere la tarjeta, ... Lee mas

es una forma rápida y sencilla de proteger muchas de las herramientas que usa en línea. Básicamente usa algo que usted conoce, como su contraseña, y algo que tiene, como su teléfono, para generar un código antes de que pueda iniciar sesión.Su dirección de correo electrónico es la clave maestra de todos sus servicios en línea. Si un atacante accede a sus correos electrónicos, todo termina porque los atacantes pueden generar rápidamente enlaces de restablecimiento de contraseña para acceder a todas sus otras cuentas.

Al habilitar dos factores en su cuenta de correo electrónico, agrega la capa adicional de seguridad para evitar la entrada de atacantes. Entonces, a menos que tengan su teléfono y los detalles de su cuenta de usuario, es muy poco probable que entren.

Todos los principales proveedores de correo electrónico como Gmail, Outlook y Yahoo! le permitirá usar dos factores. Si es usuario de Gmail, también hay algunos medidas de seguridad adicionales que puede tomar Cómo asegurar su cuenta de Gmail en 3 sencillos pasosPara muchos de nosotros, hackear nuestras cuentas de Gmail sería el fin del mundo. ¡No dejes que eso suceda! Todo lo que necesita son tres sencillos pasos para mantener segura su cuenta. Lee mas .

Existen muchos otros servicios que salen de dos factores ¿Qué servicios ofrecen autenticación de dos factores?No hace mucho, Tina le contó todo sobre la autenticación de dos factores, cómo funciona y por qué debería usarla. En pocas palabras, la autenticación de dos factores (2FA), o la verificación en dos pasos, como a veces se le llama, es un ... Lee mas , no solo correo electrónico. Por lo tanto, habilitarlo para la mayor cantidad de servicios que use como sea posible aumentará su seguridad. Al principio puede ser frustrante familiarizarse, pero pronto te acostumbras.

Cifre su dispositivo

El cifrado asegurará que si su dispositivo se pierde, los datos almacenados en él están seguros y protegidos. Windows, Mac, Linux, Android e iOS ofrecen opciones de cifrado gratuitas, por lo que realmente no hay ninguna excusa para no cifrar.

Para Windows y Mac, es BitLocker Privacidad de grado militar gratuita para sus archivos: cómo funciona Bitlocker [Windows]¿Alguna vez escuchó esa cita sobre tratar de explicar cómo una televisión funciona para una hormiga? No te estoy llamando hormiga, a pesar de que trabajas duro y disfrutas de un sorbo ocasional de leche de pulgón. Qué... Lee mas y FileVault ¿Qué es FileVault en macOS y cómo lo uso?Esto es lo que necesita saber sobre la función de cifrado de disco de FileVault en su Mac y cómo habilitar y deshabilitar FileVault. Lee mas , respectivamente. Para Linux, simplemente debe marcar la casilla "encriptar partición de inicio" durante el proceso de instalación.

Cuando se trata de dispositivos móviles, iOS está encriptado de manera predeterminada, al igual que muchos dispositivos Android modernos. Sin embargo, si tiene un dispositivo Android que no está encriptado de manera predeterminada, se puede encender fácilmente Cómo cifrar datos en su teléfono inteligenteCon el escándalo Prism-Verizon, lo que supuestamente ha estado sucediendo es que la Agencia de Seguridad Nacional (NSA) de los Estados Unidos de América ha estado minando datos. Es decir, han estado revisando los registros de llamadas de ... Lee mas .

Protege tu pantalla de bloqueo

En la actualidad, muchos teléfonos inteligentes y tabletas vienen con reconocimiento de huellas digitales para desbloquear su dispositivo. Obviamente es más seguro que no tener nada, pero un PIN en la pantalla de bloqueo es mejor que usar el reconocimiento de huellas digitales. "¿Por qué?" Te escucho gritar.

Es realmente simple. La quinta enmienda tiene una salvaguardia para prevenir la autoinculpación. Si un organismo gubernamental le pidiera que desbloqueara su dispositivo, podría olvidar su PIN, pero no puede cambiar su huella digital.

Entonces, con una orden judicial, podría verse obligado a desbloquear su dispositivo. Con un PIN, no es tan simple. Sin mencionar que tener una pantalla de bloqueo protegida puede evitar que el oportunista acceda a su teléfono.

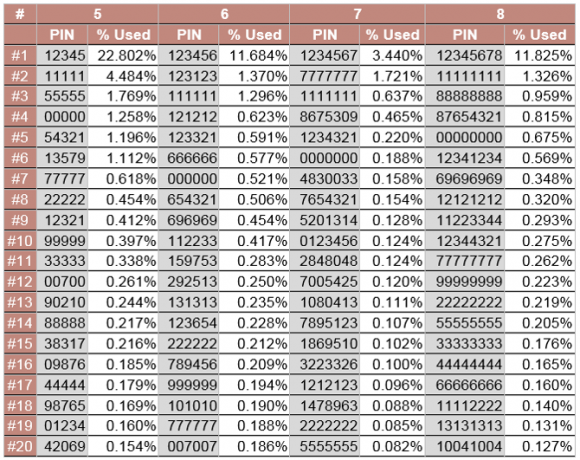

Al configurar un PIN, asegúrese de usar algo que no sea obvio. Data Genetics hizo una encuesta reciente en los códigos PIN, y la tabla anterior muestra los 20 más comunes de los 7 millones muestreados.

La mayoría de los códigos PIN en la tabla anterior siguen algún tipo de patrón. A los humanos nos encantan los patrones, por lo que si se adhiere a un PIN que no tiene un patrón obvio, entonces es menos probable que se adivine.

Cifre sus mensajes de texto

Servicios como Whatsapp ahora encripta por defecto Por qué el cifrado de extremo a extremo de WhatsApp es un gran problemaWhatsApp anunció recientemente que habilitarían el cifrado de extremo a extremo en su servicio. ¿Pero qué significa esto para ti? Esto es lo que necesita saber sobre el cifrado de WhatsApp. Lee mas . Esto es genial porque evita que cualquiera espíe tus conversaciones privadas. Sin embargo, no es compatible con la mensajería de texto estándar y el destinatario también debe usar Whatsapp.

Hay alternativas a Whatsapp que permiten el cifrado de extremo a extremo, como Telegrama Telegram ofrece una alternativa segura y de rápido crecimiento a WhatsApp Lee mas y señal. Todas estas herramientas también le permiten realizar llamadas encriptadas, por lo que pueden ser mucho más seguras que las llamadas tradicionales o los mensajes de texto.

El propio Edward Snowden realmente recomienda Signal.

La gran mayoría de las personas hoy en día tienen Whatsapp en su teléfono, ya que es más seguro y tiene más funcionalidad que un simple mensaje de texto. Entonces, aunque es un requisito que sus amigos también tengan la aplicación, ya no es realmente un problema.

Si no tiene Whatsapp en su dispositivo, le recomiendo que comience a usarlo lo antes posible. Es gratis, después de todo.

Buscar en privado

Mucha gente sabe que Google es un agujero negro de privacidad Cinco cosas que Google probablemente sabe de ti Lee mas , sin embargo, sigue siendo el sitio al que recurre la mayoría de las personas cuando tienen preguntas sobre casi cualquier cosa

Pero existen motores de búsqueda alternativos que no almacenan información sobre usted. Entonces obtienes las respuestas a tus preguntas y tu privacidad permanece intacta. El mayor de estos motores de búsqueda conscientes de la privacidad es Pato Pato a ganar 8 trucos de búsqueda que funcionan en DuckDuckGo pero no en GoogleGoogle Search es el rey. Pero DuckDuckGo se ha ganado seguidores leales. Tiene algunas características inusuales que incluso Google no tiene. Lee mas .

los Política de privacidad de DuckDuckGo es muy simple. La primera línea dice: "DuckDuckGo no recopila ni comparte información personal". Por lo tanto, puede buscar en DuckDuckGo seguro sabiendo que sus datos personales no se están recolectando.

Obtenga un administrador de contraseñas

Teniendo el contraseña más segura del mundo Cómo crear una contraseña segura que no olvidará¿Sabes cómo crear y recordar una buena contraseña? Aquí hay algunos consejos y trucos para mantener contraseñas seguras y separadas para todas sus cuentas en línea. Lee mas no significa nada si es igual para todos los sitios que utiliza. Si una de sus cuentas se ve comprometida, entonces todas sus cuentas están efectivamente comprometidas junto con ella.

La solución es un administrador de contraseñas, como Ultimo pase Domine sus contraseñas para siempre con el desafío de seguridad de LastpassPasamos tanto tiempo en línea, con tantas cuentas, que recordar contraseñas puede ser realmente difícil. ¿Preocupado por los riesgos? Descubra cómo usar el Desafío de seguridad de LastPass para mejorar su higiene de seguridad. Lee mas . Un administrador de contraseñas le permitirá generar contraseñas aleatorias y lo registrará automáticamente en los sitios que haya almacenado.

Esto significa que solo necesita recordar la contraseña principal de su administrador, y hará todo lo difícil por usted. ¡No olvides habilitar la autenticación de dos factores en tu administrador de contraseñas!

Usar Tor (no incógnito)

El modo de incógnito, o la navegación privada si no usa Chrome, le permite navegar por la web de forma anónima, y nadie puede ver lo que ha estado haciendo. Es genial, ¿verdad? ¡Incorrecto!

Si está utilizando el modo de incógnito en su máquina, su proveedor de servicios de Internet, los administradores de red y los creadores de su navegador aún pueden ver lo que ha estado viendo en línea.

Es un error común pensar que el modo de incógnito es privado. No lo es, simplemente no guarda ningún historial en la máquina local. Si desea una forma de navegar por Internet de forma más privada, Echa un vistazo a Tor TOR para novatos: ¿Cuándo deberías usarlo?Los usuarios expertos ya deberían saber si usar TOR es adecuado para sus necesidades, pero ¿qué pasa con los novatos? Lee mas .

En el escritorio, es tan simple como descargar e instalar el Navegador Tor (que se basa en Firefox, por lo que debería ser familiar para la mayoría).

Si estás en un dispositivo móvil, aún puedes usar Tor para navegar por Internet. Hay aplicaciones como Orbot para Android Cómo navegar por la web de forma anónima en su teléfono inteligente AndroidCuando accede a un sitio web en su teléfono inteligente, su operador de telefonía celular, operador de red y gobierno saben que accedió a ese sitio web. Tor le permite navegar de forma anónima y evitar la censura web en su escritorio. Orbot ... Lee mas y Navegador VPN para iOS.

Tor no es 100% seguro. Nada es. Pero si quieres una navegación verdaderamente privada, Tor es lo más cercano que la mayoría de la gente se pondrá.

Así es como te mantienes seguro

Es importante recordar que es imposible permanecer 100% seguro mientras está en línea. Los atacantes siempre encontrarán una forma de entrar, dado el tiempo suficiente.

Estos consejos harán que la vida de un posible atacante sea muy difícil, pero eso no significa que deba bajar la guardia. ¡Recuerde, solo los paranoicos sobreviven!

¿Tiene algún otro consejo para mantenerse seguro en línea? Si es así, siéntase libre de compartirlos a continuación.

Crédito de imagen: LeoWolfert a través de Shutterstock.com

Kev es un profesional de seguridad cibernética del noroeste de Inglaterra que siente pasión por las motos, el diseño web y la escritura. Es un súper geek confeso y defensor del código abierto.