Anuncio

Cuando Edward Snowden huyó de los Estados Unidos a una habitación de hotel en Hong Kong, y luego a Rusia, se llevó consigo un enorme caché de documentos del establecimiento de inteligencia estadounidense. Estos formarían la parte principal de las revelaciones de Snowden, que finalmente mostraron hasta qué punto la gente común tiene sido espiado ¿Qué es el PRISMO? Todo lo que necesitas saberLa Agencia de Seguridad Nacional de los EE. UU. Tiene acceso a los datos que está almacenando con proveedores de servicios estadounidenses como Google Microsoft, Yahoo y Facebook. También es probable que estén monitoreando la mayor parte del tráfico que fluye a través del ... Lee mas por los servicios que utilizan y por sus propios gobiernos.

Pero no solo los documentos de la NSA y la CIA fueron filtrados por Snowden. También logró aclarar el funcionamiento secreto de las agencias de inteligencia británicas, australianas, canadienses y neozelandesas, conocidas colectivamente junto con los Estados Unidos como los cinco ojos.

Pocas personas esperaban que las agencias de inteligencia de Canadá tuvieran el mismo nivel de sofisticación que tienen GCHQ y la NSA. Después de todo, Canadá es un país de 30 millones de personas que es más famoso por sus ciudades habitables, el duro invierno. clima, políticas internas progresivas y una política exterior algo no intervencionista por encima de cualquier otra cosa. Pero según un artículo reciente de First Look Media de Pierre Omidyar, en asociación con la Canadian Broadcasting Corporation, Canadá posee una sofisticada gama de armas cibernéticas y puede comprometer y diezmar redes en todo el mundo.

Hack The Planet

La mayoría de los gobiernos tienen algún tipo de instalaciones de guerra cibernética, que les permiten cometer actos de sabotaje digital y entrar en sistemas informáticos, tanto extranjeros como nacionales. Estados Unidos tiene la NSA. Gran Bretaña tiene GCHQ. Incluso Corea del Norte Así es como se ve la tecnología en Corea del NorteEn el aislamiento de Corea del Norte, han desarrollado su propia Internet. Su propia industria tecnológica. Incluso sus propias tabletas. Así es como se ve la vida digital en la RPDC. Lee mas tiene alguna forma de capacidades de guerra cibernética, aunque los expertos no están seguros de hasta qué punto. Por lo tanto, no debería sorprendernos que Canadá también tenga una organización de guerra cibernética, conocida como el Establecimiento de Seguridad de Comunicaciones.

Es una organización relativamente pequeña, con poco menos de 2000 empleados. Al igual que la NSA y el GCHQ, el CSE es bastante reservado sobre sus actividades y capacidades. Lo que sabemos al respecto proviene de lo que han revelado pública y voluntariamente, y de lo que hemos aprendido a través de documentos filtrados, muchos de los cuales provienen de Edward Snowden.

Una cosa que no es del todo segura es el alcance con el que actúa el CSE. ¿Dónde están sus objetivos y quiénes son los actores estatales y no estatales detrás de ellos?

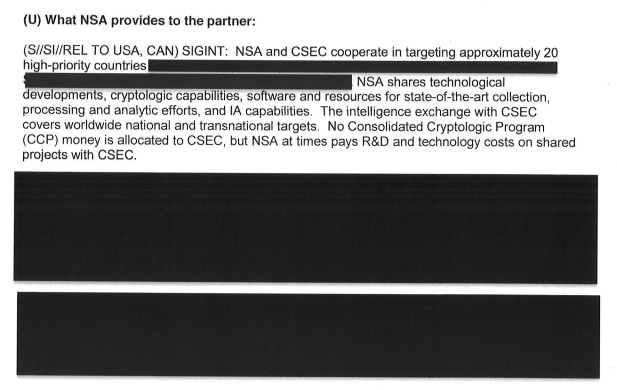

Esta pregunta fue respondida en un memo de la NSA filtrado, titulado "Relación de inteligencia de la NSA con el establecimiento de seguridad de comunicaciones de Canadá (CSA)", de 3 de abril de 2013. El memorando pone la relación entre la NSA y la CSA en un contexto histórico, y luego establece los niveles actuales de cooperación entre las dos organizaciones. El documento tiene algunas líneas redactadas y está salpicado de la jerga de la agencia de inteligencia, pero en particular muestra que la CSA ha trabajado con la NSA para "Acceder y explotar" las redes para una serie de objetivos de inteligencia extranjeros, incluidos los que se encuentran en Oriente Medio, África del Norte, Europa y Mexico

El documento también continúa mencionando que la NSA y la CSA han trabajado juntas para apuntar a 20 "países de alta prioridad". Estos se enumeran más adelante en el documento, aunque no podemos saber con certeza qué países son, debido a que esta información está siendo eliminada.

Capacidades y Capacidades

También se menciona en el documento una breve evaluación de la capacidad de la CSA para producir software criptográfico y software que puede ayudar a comprometer los sistemas informáticos. Menciona que Canadá es un destacado importador y consumidor de ‘EE. UU. Productos IA ", debido a la incapacidad de producirlos en el país.

Eso no es sorprendente. Canadá no se parece en nada a Estados Unidos, que tiene el mayor presupuesto de defensa del mundo e invierte miles de millones de dólares en empresas del sector privado para construir sistemas y hardware de vigilancia.

¿Pero qué tipo de software ha estado importando Canadá?

Uno de los documentos de Snowden revela que el CSE tiene acceso a QUANTUM; una familia de aplicaciones de malware desarrolladas por la NSA para obtener subrepticiamente el acceso al disco duro de un sistema e interrumpir sus operaciones.

Según First Look, hay hasta cinco variantes de QUANTUM en RAF Menwith Hill, que es un sitio de inteligencia crucial en el Reino Unido, ubicado a las afueras de Harrogate, North Yorkshire Existe QUANTUMSKY, que impide que un usuario acceda a ciertos sitios web; QUANTUMCOPPER, que corrompe los archivos descargados; QUANTUMHAND, que se hace pasar por Facebook; más otros dos. Los detalles sobre los otros dos programas de malware no mencionados son escasos.

La mayoría de las agencias de inteligencia tienen alguna forma de industria artesanal interna que es responsable de la producción de malware personalizado. Hace unos años, las ambiciones nucleares de Irán se detuvieron temporalmente después de que varias centrifugadoras fueran destruidas como resultado de Stuxnet; un programa de malware que era propagarse a través de unidades USB infectadas ¿Se podrían utilizar estas técnicas de ciberespionaje de la NSA en su contra?Si la NSA puede rastrearlo, y sabemos que puede hacerlo, también pueden hacerlo los ciberdelincuentes. Así es como las herramientas hechas por el gobierno serán utilizadas en su contra más tarde. Lee mas y causó que las centrifugadoras giraran sin control, lo que finalmente causó daños severos a la maquinaria sensible. Se sospechaba que Estados Unidos e Israel eran responsables de Stuxnet. Parece plausible que Canadá también tenga esta capacidad interna, aunque a menor escala.

Fuera de las aplicaciones de malware específicas, el CSE aparentemente tiene una fuerza laboral capacitada y capacitada, capaz de interrumpir y comprometer las redes y aplicaciones. Una presentación de PowerPoint filtrada del Establecimiento de Seguridad de Comunicaciones llamada ‘CSEC Cyber Threat Capacidades: SIGINT e ITS: un enfoque de extremo a extremo "ofrece una evaluación de arriba hacia abajo de lo que son capaces de. Esto incluye la defensa proactiva del sistema, pero también mecanismos para "deshabilitar" y "destruir la infraestructura del adversario", así como distribuir malware.

Otra versión de la verdad

En los últimos años, los gobiernos han visto las oportunidades que presentan las redes sociales para creando y comunicando cierta narrativa Cómo las redes sociales son el campo de batalla militar más nuevoGran Bretaña ha revivido a la 77ª Brigada, conocida por el uso de estrategias poco ortodoxas durante la Segunda Guerra Mundial, en para reunir inteligencia, difundir propaganda y controlar narrativas generales en Facebook y Gorjeo. ¿Podrían estar observándote? Lee mas . Muchos países, incluidos China, el Reino Unido e Israel, tienen unidades enteras de empleados cuyo trabajo es enviar propaganda a Twitter, Facebook y en la blogósfera.

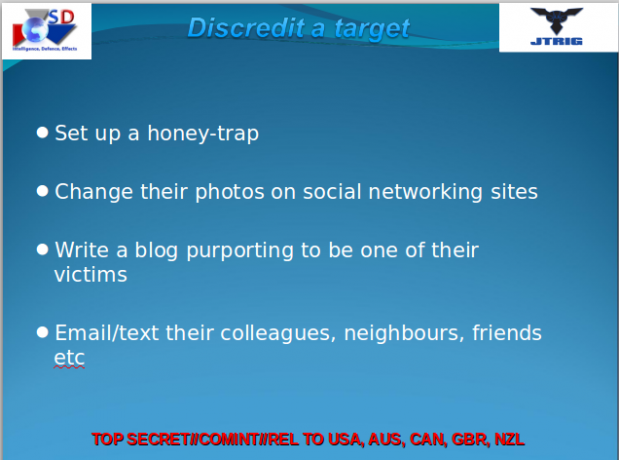

También se ha revelado, cortesía de estos documentos, que Canadá también es capaz de "tácticas de engaño".

Estas incluyen acciones de "bandera falsa", donde un acto criminal se atribuye falsamente a un actor estatal o no estatal, así como otras tácticas de engaño mundanas, pero también problemáticas. Estos incluyen manipular encuestas en línea para producir un resultado favorable; distribuir información que se sabe que es falsa; y sitios de redes sociales de "astroturfing" con mensajes engañosos o deshonestos, para ahogar los mensajes contrarios y presentar un punto de vista como dominante.

¿Qué significa esto para los canadienses?

La mayoría de las personas sensatas ven la necesidad de un servicio de inteligencia. El siglo XXI es peligroso, y solo se está volviendo más peligroso. Pero también es innegable que tener un servicio de inteligencia que funciona con impunidad y sin supervisión judicial es perjudicial para la privacidad, la seguridad y la libertad.

Este fue un sentimiento repetido por Ronald Deibert, director de Citizen Lab, hablando con la Canadian Broadcasting Corporation.

“Estos son poderes asombrosos que solo deberían otorgarse al gobierno con enorme inquietud y solo con una inversión correspondientemente masiva en sistemas igualmente poderosos de supervisión, revisión y público responsabilidad,"

Queda por ver si existe la voluntad política para reformar los servicios de inteligencia canadienses, especialmente con la amenaza siempre presente de terroristas extremistas como el EIIL.

Algunos dudan de que las estrategias del CSE para proteger a Canadá sean útiles o solo exacerben las amenazas que existen. Hablé con Cory Doctorow, el autor canadiense de "Little Brother" y fundador de Boing Boing. Él dijo:

"Asegurar la infraestructura electrónica de Canadá debe comenzar por encontrar y corregir la mayor cantidad de fallas en el código, los sistemas operativos y sistemas en los que los canadienses, las empresas canadienses y el gobierno canadiense y sus instituciones confían de por vida y muerte. Los servicios de seguridad priorizan la ofensa: encontrar errores y mantenerlos en secreto para que puedan usarlos para hackear a los "malos". y eso significa que son constitucionalmente incapaces de hacernos su deber defensivo sin comprometer su principal táctica.

Cualesquiera que sean los errores que están descubriendo y armando [la CSA] también están siendo descubiertos y explotados por espías extranjeros, delincuentes mezquinos y organizados, y voyeurs y pelos de punta de todas las descripciones. Al dejarnos vulnerables a estas amenazas para que puedan jugar juegos de rol de acción en vivo de Tom Clancy, están abrogando su deber con el público canadiense y el propio Canadá. Es una indiferencia depravada en una escala grotesca.

Tiempo lo es todo

No es coincidencia que First Look Media haya publicado estos documentos solo unas semanas antes de la fecha de vencimiento del parlamento canadiense. votar sobre el proyecto de ley C-51, también conocido como la Ley Antiterrorista, y si bien este proyecto de ley sigue siendo muy importante debatido Hemos aprendido hasta qué punto los servicios de seguridad canadienses pueden comprometer e interrumpir la computadora redes, y revelar cómo lo han estado haciendo con poca o ninguna supervisión judicial, y es *preocupante*.

Pero no es tan preocupante como el Bill C-51. Esta controvertida pieza legislativa vería a la agencia de inteligencia nacional, CSIS (Servicio de Inteligencia de Seguridad Canadiense) usar más fácilmente la sofisticada infraestructura del CSE.

Los grupos de libertades civiles también temen que el C-51 también pueda reducir la libertad de protesta, la libertad de expresión y debilitar los derechos de privacidad.

Es poco probable que estas revelaciones por sí solas afecten a Bill C-51. Eso solo sucederá como consecuencia de la indignación de las personas y la presión sobre sus representantes. Sin embargo, lo que hemos aprendido destaca los poderes que ya poseen los servicios de seguridad canadienses y plantea la cuestión de si deberían extenderse aún más. Especialmente cuando los canadienses ya están siendo muy vigilados, tanto en casa, en línea e incluso en la frontera.

Pero ¿qué piensas? ¿Alguna vez es aceptable vigilar en masa a los ciudadanos y hackear computadoras sin una orden judicial, en nombre de la seguridad pública? ¿Le gustaría ver más supervisión judicial del CSE? Lo que sea que pienses, me gustaría escucharlo. Déjame un comentario a continuación y hablaremos.

Matthew Hughes es un desarrollador y escritor de software de Liverpool, Inglaterra. Raramente se lo encuentra sin una taza de café negro fuerte en la mano y adora absolutamente su Macbook Pro y su cámara. Puedes leer su blog en http://www.matthewhughes.co.uk y síguelo en twitter en @matthewhughes.