Anuncio

Las cuentas de Twitter son objetivos jugosos para los estafadores y malware ¿Cuál es la diferencia entre un gusano, un troyano y un virus? [MakeUseOf explica]Algunas personas llaman a cualquier tipo de software malicioso un "virus informático", pero eso no es exacto. Los virus, gusanos y troyanos son diferentes tipos de software malicioso con diferentes comportamientos. En particular, se extendieron en muy ... Lee mas distribuidores. Una vez que alguien compromete su cuenta de Twitter, puede enviar tweets con enlaces a estafas y malware, bombardeando a sus seguidores con su basura. Fortalezca la seguridad de su cuenta de Twitter y evite que se use para atacar a sus seguidores con estos consejos.

Las cuentas de Twitter son objetivos jugosos para los estafadores y malware ¿Cuál es la diferencia entre un gusano, un troyano y un virus? [MakeUseOf explica]Algunas personas llaman a cualquier tipo de software malicioso un "virus informático", pero eso no es exacto. Los virus, gusanos y troyanos son diferentes tipos de software malicioso con diferentes comportamientos. En particular, se extendieron en muy ... Lee mas distribuidores. Una vez que alguien compromete su cuenta de Twitter, puede enviar tweets con enlaces a estafas y malware, bombardeando a sus seguidores con su basura. Fortalezca la seguridad de su cuenta de Twitter y evite que se use para atacar a sus seguidores con estos consejos.

Twitter ha mejorado la seguridad con el tiempo al permitir HTTPS ¿Qué es HTTPS y cómo habilitar conexiones seguras por defecto?Las preocupaciones de seguridad se están extendiendo por todas partes y han llegado a la vanguardia de la mente de la mayoría de todos. Términos como antivirus o firewall ya no son vocabulario extraño y no solo se entienden, sino que también son utilizados por ... Lee mas para todos (ya ni siquiera puede optar por no participar), pero aún hay muchas cosas que puede hacer para proteger su cuenta de Twitter. Desafortunadamente, Twitter aún no ofrece Autenticación de dos factores ¿Qué es la autenticación de dos factores y por qué debe usarla?La autenticación de dos factores (2FA) es un método de seguridad que requiere dos formas diferentes de demostrar su identidad. Se usa comúnmente en la vida cotidiana. Por ejemplo, pagar con tarjeta de crédito no solo requiere la tarjeta, ... Lee mas .

Administrar aplicaciones de terceros

Cuando permite que una aplicación de terceros acceda a su cuenta de Twitter, Twitter lo recuerda y siempre permite que la aplicación se conecte en el futuro. Debe seleccionar las aplicaciones de terceros que usa con cuidado; algunas aplicaciones solicitan permiso para enviar tweets y mensajes directos. Si la aplicación es maliciosa o se ve comprometida en el futuro, podría usar su cuenta de Twitter para enviar mensajes de spam.

Para administrar las aplicaciones que permiten el acceso a su cuenta, haga clic en la pestaña Aplicaciones en la página de configuración. Use el botón Revocar acceso para deshabilitar el acceso a las aplicaciones que ya no usa.

No reutilice las contraseñas

El consejo estándar para usar una contraseña segura aún se aplica, pero es importante que no reutilice las contraseñas. Si usa la misma contraseña para su cuenta de Twitter que para otros servicios, es posible que una fuga de seguridad en otro servicio podría exponer su contraseña y dar acceso a cuenta. Esto no es solo un problema teórico: ha habido una larga cadena de filtraciones de contraseña en sitios web tan grandes como Yahoo!, LinkedIn y eHarmony. Muchas personas han robado cuentas en varios sitios web porque reutilizaron una contraseña que se convirtió en conocimiento público.

Puedes cambiar tu contraseña de Twitter desde la página de contraseña en la configuración de la cuenta de Twitter.

Para ayudar a administrar todas estas contraseñas únicas y simplificar su vida, elija una estrategia de gestión de contraseñas Use una estrategia de administración de contraseñas para simplificar su vidaMuchos de los consejos sobre las contraseñas han sido casi imposibles de seguir: use una contraseña segura que contenga números, letras y caracteres especiales; cámbielo regularmente; proponga una contraseña completamente única para cada cuenta, etc. Lee mas .

Use un expansor de URL

Las restricciones de caracteres de Twitter significan que muchas personas usan acortadores de URL como bit.ly para compartir URL. En lugar de ver un enlace como http://badwebsite.biz/scam, verás algo como http://bit.ly/ABcd. No descubrirá a dónde va el enlace antes de hacer clic en él.

Puede usar un expansor de URL para "descortar" estas URL cortas, revelando la dirección completa a la que van sin hacer clic primero en el enlace. Hay dos tipos diferentes de expansores de URL que puede usar: uno basado en la web que le permite copiar y pegar enlaces en una página web o en una extensión del navegador que automáticamente acorta los enlaces en Twitter después de la instalación eso.

LongURL es un buen expansor de URL basado en la web. Para más opciones, lea: Revele a dónde van realmente los enlaces cortos con estos expansores de URL Revele a dónde van realmente los enlaces cortos con estos expansores de URLHace unos años, ni siquiera sabía qué era una URL acortada. Hoy, es todo lo que ves, en todas partes, todo el tiempo. El rápido aumento de Twitter trajo una necesidad interminable de usar tan pocos ... Lee mas

Cuidado con el phishing

Debe acceder a Twitter escribiendo twitter.com en su barra de direcciones o usando un marcador en lugar de hacer clic en enlaces en otras páginas web. Asegúrese de que su barra de direcciones diga twitter.com, no algo disimulado como twitter.com.ru.

(Sí, tenemos enlaces a varias páginas de configuración de Twitter en este artículo para ayudarlo, pero no confíe en nadie en línea. Verifique su barra de direcciones y asegúrese de terminar en twitter.com después de hacer clic en ellas; es una buena práctica)

Si inesperadamente ve una página de inicio de sesión de Twitter después de hacer clic en un enlace en Twitter, o en cualquier otro lugar de la web, no escriba su contraseña. Comprueba que estás realmente en twitter.com.

Lee mas:¿Qué es exactamente el phishing y qué técnicas utilizan los estafadores? ¿Qué es exactamente el phishing y qué técnicas utilizan los estafadores?Nunca he sido fanático de la pesca, yo mismo. Esto se debe principalmente a una expedición temprana en la que mi primo logró atrapar dos peces mientras yo pescaba zip. Similar a la pesca en la vida real, las estafas de phishing no son ... Lee mas

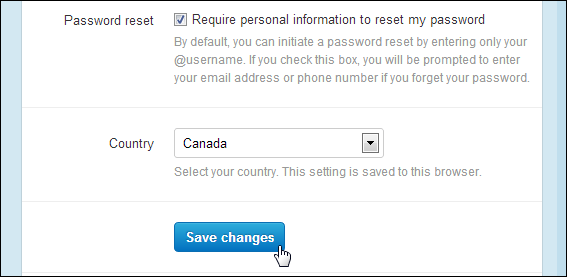

Restringir restablecimientos de contraseña

Twitter permite a cualquier persona iniciar un restablecimiento de contraseña para su cuenta simplemente ingresando su @ nombre de usuario. Recibirás un correo electrónico de restablecimiento de contraseña si esto ocurre. Si accidentalmente hace clic en el enlace del correo electrónico, su contraseña se restablecerá. Para bloquear esta función, especialmente útil si recibe correos electrónicos de restablecimiento de contraseña que otras personas están iniciando, abra la página de configuración de su cuenta de Twitter.

Desplácese hacia abajo hasta la parte inferior de la página y habilite Requerir información personal para restablecer mi contraseña casilla de verificación a la derecha de Restablecer contraseña. Deberá ingresar su dirección de correo electrónico o número de teléfono para iniciar un restablecimiento de contraseña.

Mejore su navegador y seguridad informática

Suponiendo que está accediendo a Twitter desde un navegador web en su computadora, mejorar la seguridad de su navegador le permitirá hacer clic en enlaces en tweets sin preocupaciones. Estas son las cosas que puedes hacer:

- Mantenga su navegador actualizado. Los nuevos navegadores están configurados para actualizarse automáticamente en estos días, por lo que debería ser bueno siempre que no usando Internet Explorer 6 Si todavía estás usando IE6, eres un problema [Opinión]IE6 fue lo mejor de lo mejor cuando salió de la fábrica de software de Microsoft. Debido a eso, fue capaz de alcanzar el récord del 95% de cuota de mercado del navegador a la altura de ... Lee mas o deshabilitar estas actualizaciones automáticas.

- Asegúrese de que los complementos de su navegador estén completamente actualizados. Usted puede revisa tus complementos instalados aquí. Considere desinstalar complementos que nunca usa, como el complemento de Java ¿Java no es seguro y debe deshabilitarlo?El complemento Java de Oracle se ha vuelto cada vez menos común en la Web, pero se ha vuelto cada vez más común en las noticias. Si Java está permitiendo que más de 600,000 Macs se infecten u Oracle está ... Lee mas .

- Utiliza un antivirus. Si no tiene un antivirus instalado en su computadora, puede descarga algunos geniales gratis Comparación gratuita de antivirus: 5 opciones populares van cara a cara¿Cuál es el mejor antivirus gratuito? Esta es una de las preguntas más comunes que recibimos en MakeUseOf. Las personas quieren estar protegidas, pero no quieren tener que pagar una tarifa anual o usar ... Lee mas (¡pero asegúrese de instalar solo uno!).

- Actualice su sistema operativo regularmente. Establecer Windows Update en instalar actualizaciones automáticamente ¿Por qué las aplicaciones me molestan para actualizar y debo escuchar? [Windows]Las notificaciones de actualización de software parecen ser un compañero constante en todas las computadoras. Cada aplicación quiere actualizarse regularmente, y nos molestan con notificaciones hasta que nos rendimos y actualizamos. Estas notificaciones pueden ser inconvenientes, especialmente ... Lee mas , O al menos alertarlo sobre nuevas actualizaciones, si está utilizando Windows.

Echar una mano

Si alguna vez ve a un amigo enviar un tweet o mensaje directo con aspecto de estafa, comuníquese con él y hágale saber que su cuenta ha sido comprometida.

Ya sea la cuenta de su amigo o su cuenta, siga Instrucciones de Twitter para recuperarse de una cuenta comprometida: cambie su contraseña, revoque las conexiones a aplicaciones de terceros y agregue la nueva contraseña a las aplicaciones de Twitter que utiliza.

Para obtener más información sobre Twitter, descargue nuestra guía completa de Twitter Cómo usar TwitterTwitter puede ser abrumador al principio, pero estamos aquí para ayudarlo a darle sentido. Aquí hay una guía completa para usar Twitter y comprender cómo funciona. Lee mas y Hoja de trucos de Twitter Hoja de trucos de Twitter Lee mas .

¿Alguna vez ha comprometido su cuenta de Twitter? ¿Tienes algún otro consejo para proteger tu cuenta de Twitter? ¡Chime en los comentarios!

Chris Hoffman es un blogger de tecnología y adicto a la tecnología que vive en Eugene, Oregon.