Anuncio

Nunca puede ser demasiado cuidadoso en el salvaje oeste al que nos gusta llamar Internet. Un lugar donde los bandidos que conducen pueden librarlo de su dinero, su identidad y la camisa de su espalda si no está lo suficientemente atento.

No hay ninguna razón por la que no puedas levantar el puente levadizo y evitar que entren los malos; mucho gratis 7 descargas de seguridad esenciales que DEBE haber instalado Lee mas (y bajo costo) herramientas de software de seguridad El mejor software antivirus para Windows 10¿Quiere reforzar la seguridad en su PC? Estas son las mejores opciones de software antivirus para Windows 10. Lee mas están disponibles. ¿No estás seguro de qué usar? Los siguientes diez tienen el sello de aprobación de Mark O'Neill.

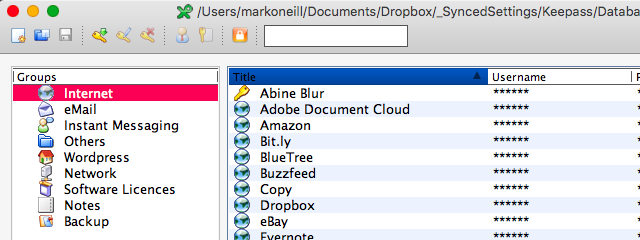

Uno de los inconvenientes más absolutos de instalar software y crear cuentas basadas en la web es tener que recordar todavía otro contraseña. Después de todo, todos sabemos que no debemos usar la misma contraseña más de una vez, ¿no? Pero desde

@ jHjddlrPoiQ # + 9nB @ no sale exactamente de la lengua como la mantequilla, terminamos tomando el camino fácil y en su lugar usamos algo realmente difícil como contraseña o 123456. Luego nos preguntamos por qué nos piratean tan fácilmente.La mejor solución a este dilema es usar un administrador de contraseñas. Todos tienen su favorito (Ultimo pase LastPass para Firefox: el sistema ideal de gestión de contraseñasSi aún no ha decidido utilizar un administrador de contraseñas para sus innumerables inicios de sesión en línea, es hora de que eche un vistazo a una de las mejores opciones: LastPass. Muchas personas son cautelosas al usar ... Lee mas , 1 Contraseña Deje que 1Password para Mac administre sus contraseñas y datos segurosA pesar de la nueva característica de iCloud Keychain en OS X Mavericks, todavía prefiero el poder de administrar mis contraseñas en el clásico y popular 1Password de AgileBits, ahora en su cuarta versión. Lee mas ), pero mi favorito es KeePass KeePass Password Safe: el sistema de contraseña cifrada definitivo [Windows, portátil]Almacene de forma segura sus contraseñas. Completo con cifrado y un generador de contraseñas decente, sin mencionar los complementos para Chrome y Firefox, KeePass podría ser el mejor sistema de administración de contraseñas que existe. Si tu... Lee mas , por varias razones. La base de datos de contraseñas se puede dejar en Dropbox para que se pueda abrir y usar en todas las computadoras en las que estoy. La versión de iPhone puede ser desbloqueada por identifición de toque Problemas de identificación táctil: solución de problemas del escáner de huellas digitales iPhone 5SNo hay duda de que el iPhone 5S de Apple presenta una de las mejores implementaciones de escaneo de huellas digitales, pero no ha sido fácil para todos. Lee mas , y la contraseña requerida se copió al portapapeles con solo tocarla. KeePass también tiene un generador de contraseñas PWGen: un generador de contraseñas muy avanzado [Windows]Si no está utilizando contraseñas criptográficamente seguras en este momento, llega tarde. Confiar en LastPass no es para todos. No importa cuánto software de seguridad haya instalado, una contraseña segura siempre será la base ... Lee mas incorporado, y le dice qué tan fuerte es la contraseña antes de usarla. Totalmente dulce

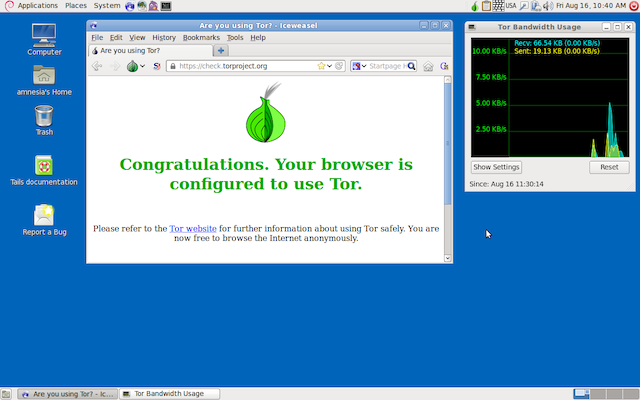

Cruz Su interés en la privacidad garantizará que la NSA lo apunteSi, eso es correcto. Si le importa la privacidad, puede ser agregado a una lista. Lee mas (El Amnesic Incognito Live System) es un sistema operativo Linux seguro, que se ejecuta en la red Tor Navegación realmente privada: una guía de usuario no oficial para TorTor proporciona navegación y mensajes verdaderamente anónimos e imposibles de rastrear, así como acceso a la llamada "Deep Web". Tor no puede ser roto por ninguna organización en el planeta. Lee mas y está diseñado para ejecutarse desde un DVD en vivo Los 50 usos geniales para CD en vivoLos CD en vivo son quizás la herramienta más útil en el kit de herramientas de cualquier geek. Esta guía práctica de CD en vivo describe muchos usos que pueden ofrecer los CD o DVD en vivo, desde la recuperación de datos hasta la mejora de la privacidad. Lee mas o un Memoria USB en vivo La instalación USB en vivo pone a Linux en su memoria USB con facilidadInicie una de las más de cien distribuciones de Linux desde un disco USB. Con Live USB, el software que puede ejecutar tanto en computadoras con Windows como en Linux, solo necesita un par de clics para ... Lee mas . No soy un experto en Linux por ninguna parte de la imaginación, pero encontré que Tails es muy fácil de configurar y usar.

Mientras lo usa, no quedarán rastros digitales de lo que hace en la computadora, por lo que este es el sistema ideal para probar un dispositivo sospechoso software, vea algunos archivos confidenciales o realice una navegación privada, sin permitir que ningún virus ingrese a su computadora.

De hecho, Tails fue el sistema operativo utilizado por Glenn Greenwald y Laura Poitras para comunicarse con Edward Snowden. Los documentos revelados por Snowden muestran que la NSA tiene serios problemas para ingresar al sistema Tails. Entonces, hay una buena razón por la que deberías usar Tails.

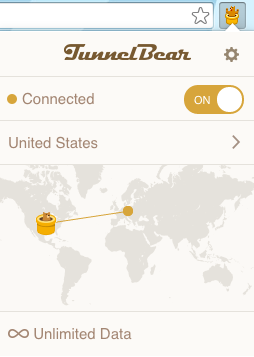

He escrito antes sobre mi amor por Tunnelbear Configure una VPN en su iPhone en minutos con TunnelbearPara aquellos de ustedes que desean tener una privacidad absoluta y sin restricciones geográficas mientras navegan por Internet, una red privada virtual es el camino a seguir. Lee mas , y vale la pena mencionar de nuevo. La seguridad ventajas de una VPN ¿Cuál es la definición de una red privada virtual?Las redes privadas virtuales son más importantes ahora que nunca. ¿Pero sabes lo que son? Esto es lo que necesitas saber. Lee mas son numerosos, hasta el punto donde no usando una VPN 6 VPN sin registro que toman en serio su privacidadEn una era en la que se rastrea y registra cada movimiento en línea, una VPN parece una opción lógica. Echamos un vistazo a seis VPN que toman en serio su anonimato. Lee mas podría ser visto por algunos como francamente imprudente.

En primer lugar, si está utilizando una conexión Wi-Fi no segura (por ejemplo, en Starbucks o en el aeropuerto), entonces no es completamente seguro. Cualquier persona con el equipo adecuado puede espiar su conexión y obtener información confidencial, como nombres de usuario y contraseñas, chats de mensajería instantánea, detalles bancarios en línea ¿Es segura la banca en línea? Principalmente, pero aquí hay 5 riesgos que debe conocerHay mucho que me gusta de la banca en línea. Es conveniente, puede simplificar su vida, incluso puede obtener mejores tasas de ahorro. ¿Pero es la banca en línea tan segura como debería ser? Lee mas , Etcétera. Una VPN detiene todo eso al encriptar los datos que entran y salen de su computadora, y lo hace parece estar en otro país (asignándole una dirección IP extranjera en el país de su elección).

Lo que me gusta de Tunnelbear incluye el hecho de que es barato ($ 5 al mes para uso ilimitado), brindan soporte para numerosos países, la aplicación es muy fácil de usar, tienen un Extensión de Chrome que es muy rápida y fácil de usar, su aplicación para teléfono inteligente está muy bien diseñada y, en general, sus conexiones son extremadamente estable. Muy rara vez me ha caído la conexión, en el último año.

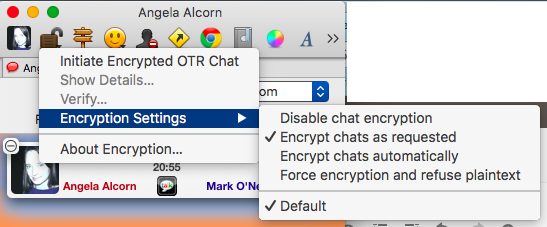

Acabo de mencionar cómo se puede interceptar la mensajería instantánea a través de una conexión Wi-Fi no segura. Es por eso que debería considerar seriamente el uso de OTR (Off The Record) para cifrar sus mensajes instantáneos.

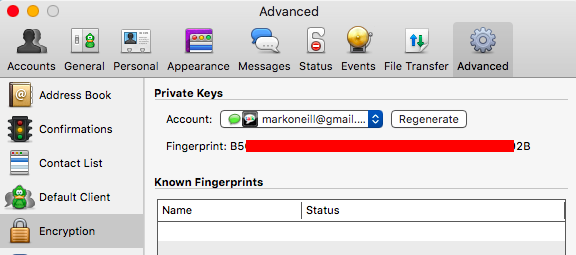

OTR funciona con Pidgin (Windows) y Adium (Mac OS X). Es un complemento que agregas a Lengua macarrónica o Adium soltándolo en el directorio de complementos de esa aplicación de chat. Cuando lo reinicie, notará que ahora hay un candado en la ventana de chat. Tendrá que generar claves privadas, pero el complemento hace un buen trabajo configurando todo eso para usted.

Tiene la opción de solicitar un chat encriptado o insistir en ello. Pero tenga en cuenta que la otra persona en el chat también debe tener OTR instalado para que esto funcione. Los documentos de Snowden también revelan que la NSA ha intentado y no logró descifrar OTR.

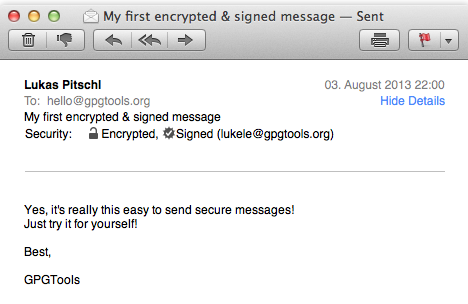

Si desea cifrar sus correos electrónicos, entonces es hora de intensificar PGP (bastante buena privacidad) PGP Me: bastante buena privacidad explicadaPretty Good Privacy es un método para encriptar mensajes entre dos personas. Así es como funciona y si resiste el escrutinio. Lee mas .

Si usa Apple Mail, Mozilla Thunderbird o Microsoft Outlook, entonces ya está cubierto con complementos especializados (Apple Mail | Microsoft Outlook). Pero si el correo electrónico de escritorio no es su actuación, y usted es más un tipo de tipo basado en el correo web, entonces hay un par de buenos complementos para Gmail, en particular Mymail-Crypty Mailvelope. Aunque eventualmente pueden volverse redundantes por el desarrollo activo de Google de un complemento de cifrado PGP oficial llamado De extremo a extremo, que actualmente se encuentra en su etapa alfa.

PGP funciona generando un par de claves: una privada (también conocida como "secreta") y una pública (aquí está mi clave pública). Si hace clic en ese enlace, verá que mi clave pública es una cantidad muy larga de galimatías sin sentido. Puede entregar libremente su clave pública a todos, pero DEBE mantener la secreta... bueno, secreta. Si desea enviar un mensaje a alguien, use su clave pública para cifrar y enviar el mensaje, y luego pueden descifrar y leer el mensaje usando su clave privada. Dado que la clave privada es privada solo para el propietario, solo el destinatario puede descifrar el galimatías.

Si usar una red privada virtual le parece demasiado, entonces, como mínimo, use HTTPS Everywhere.

El complemento para Chrome y Firefox fue desarrollado por Fundación Electronic Frontier (sobre el cual he escrito antes The Electronic Frontier Foundation: qué es y por qué es importanteElectronic Frontier Foundation es un grupo internacional sin fines de lucro con sede en los Estados Unidos, comprometido con la lucha por los derechos digitales. Echemos un vistazo a algunas de sus campañas y cómo pueden ayudarlo. Lee mas ). HTTPS Everywhere cifra sus visitas a sitios web, haciendo que su privacidad sea más segura. Mantiene privado el texto de sus correos electrónicos salientes. Hace que las cosas sean más difíciles para cualquiera que intente aprovechar su conexión Wi-Fi si tiene un café con leche en Starbucks. Y cuando paga algo en línea con su tarjeta de crédito, HTTPS cifra sus datos de pago para que no se intercepte en el camino.

El complemento no funciona con todos los sitios web. En ese caso, si el sitio web es realmente importante para usted, puede incluirlo en la lista blanca, por lo que solo el http es usado Pero no oculta qué sitios ha visitado. HTTPS Everywhere tampoco funciona con sitios web que no admiten el protocolo https. Entonces hay algunas limitaciones. Pero es mejor que nada, y la mayoría de los sitios web grandes lo admiten.

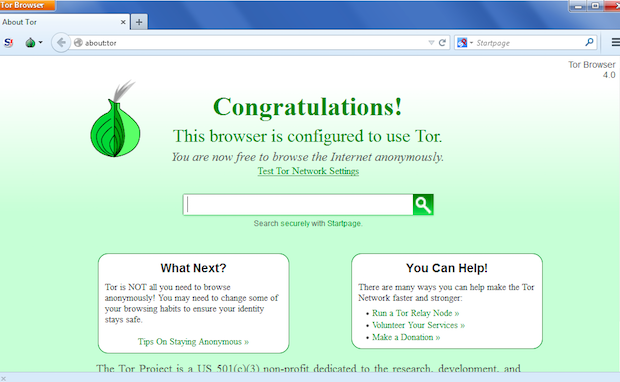

Si no desea instalar y usar el sistema operativo Tails, al menos descargue el navegador Tor Cómo el Proyecto Tor puede ayudarlo a proteger su propia privacidad en líneaLa privacidad ha sido un problema constante con prácticamente todos los sitios importantes que visita hoy, especialmente aquellos que manejan información personal de manera regular. Sin embargo, aunque la mayoría de los esfuerzos de seguridad se dirigen actualmente hacia ... Lee mas . El navegador Tor está diseñado para mantenerte anónimo mientras navegas por la web. También te permite para visitar el oscuro vientre de Internet Cómo encontrar sitios web .Onion Dark activos (y por qué es posible que desee)Dark Web, en parte, consiste en sitios .onion, alojados en la red Tor. ¿Cómo los encuentras y dónde ir? Sígueme... Lee mas - la llamada "Web oscura Aquí está cuánto podría valer su identidad en la Web oscuraEs incómodo pensar en ti mismo como una mercancía, pero todos tus datos personales, desde el nombre y la dirección hasta los detalles de la cuenta bancaria, valen algo para los delincuentes en línea. ¿Cuanto vales? Lee mas ", Donde los traficantes de drogas, los pornógrafos y los sicarios ejercen su oficio (así que he oído, ¡en realidad no he salido a navegar!).

El único inconveniente de usar Tor es que es bastante lento ya que su conexión a Internet se redirige constantemente. Lo bueno, aparte del anonimato, es que el navegador es portátil. Por lo tanto, puede ejecutarlo desde una memoria USB y no dejar rastros en la computadora en la que se encuentra. También es multiplataforma (Windows, Mac OS X, Linux).

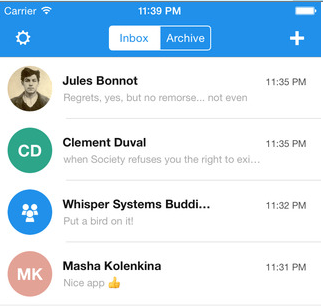

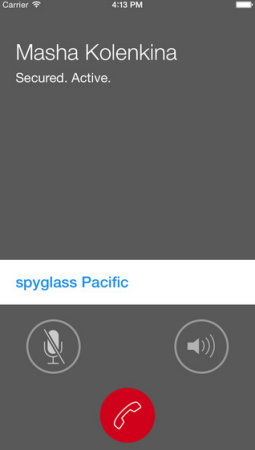

Durante toda la tormenta de la NSA, la canciller alemana Angela Merkel descubrió que su teléfono estaba siendo intervenido. Entonces, si el canciller alemán de todas las personas no está a salvo de las personas que la escuchan llamar el reloj parlante, entonces, ¿qué nos espera al resto de nosotros? Es por eso que debe comenzar a encriptar sus llamadas telefónicas.

Signal es una aplicación gratuita de código abierto para iOS y Android que imita un poco a WhatsApp. Puede enviar mensajes instantáneos con texto, imágenes y video a otros Signalers que tengan la aplicación y su número de teléfono. Pero también puede llamar a esa persona y la llamada se cifrará.

Lo he probado en el pasado y la calidad de sonido de las llamadas ha sido extremadamente buena. Me quedé muy impresionado.

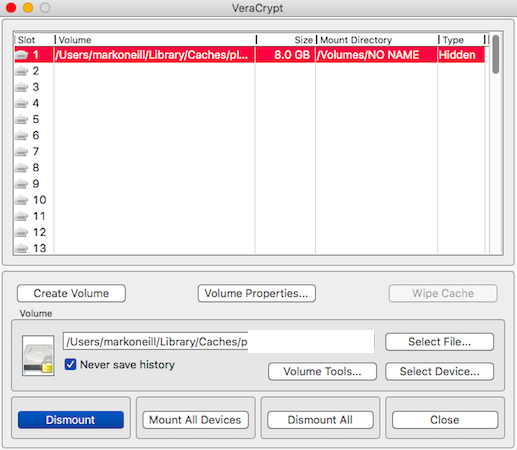

Ser un enorme TrueCrypt Guía del usuario de TrueCrypt: Asegure sus archivos privadosPara mantener realmente seguros sus datos, debe cifrarlos. ¿No estás seguro de cómo empezar? Debe leer nuestro manual de usuario TrueCrypt de Lachlan Roy y aprender a usar el software de cifrado TrueCrypt. Lee mas discípulo, estaba realmente molesto cuando anunciaron que el proyecto estaba siendo descontinuado. ¿Qué usaré ahora para ocultar todas mis fotos de Katy Perry? Así que me sentí un poco apaciguado cuando descubrí que salía otra versión con un nombre diferente: VeraCrypt. Es totalmente idéntico a TrueCrypt, excepto por algunos cambios cosméticos en su apariencia y un nombre realmente irritante. Vera? ¿En serio chicos? ¿Cuál es el mejor nombre que se te ocurre?

VeraCrypt (al igual que su predecesor) es una aplicación de software gratuita que le permite crear carpetas encriptadas (llamadas "volúmenes"). También puede encriptar un disco duro completo, memoria USB Cómo crear una partición verdaderamente oculta con TrueCrypt 7 Lee mas , partición o disco duro externo, pero eso es obviamente un poco más avanzado. También puede crear un "volumen oculto", que es esencialmente un volumen dentro de un volumen.

Cuando haya realizado el volumen, ábralo usando la interfaz que se muestra arriba. Luego se "montará" en uno de sus discos duros como una carpeta. Simplemente deslice lo que desea ocultar y luego vuelva a desmontarlo.

Cuando TrueCrypt estaba cerca, los pornógrafos infantiles lo usaban para ocultar sus pequeños secretos sucios, y el FBI tenía serios problemas para descifrar los volúmenes. Tanto es así que los pervertidos fueron llevados a la corte para que un juez les ordenara entregar la contraseña o ir a la cárcel por desacato a la corte. Solo puedo suponer que VeraCrypt tiene la misma fuerza de cifrado.

Uno de los estándares de cifrado que puede elegir al hacer su volumen es AES, que aparentemente es lo que el gobierno de EE. UU. Usa para proteger sus documentos hasta el nivel de alto secreto. Entonces eso te dice algo.

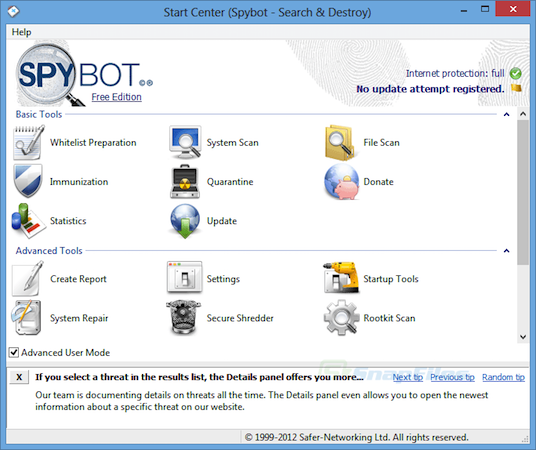

Termino con una opción bastante anti-climática, pero es una aplicación sólida que nunca me ha decepcionado una vez (a diferencia de MalwareBytes, no me haga comenzar con ese lote). Spybot Search and Destroy (¡Dios me encanta ese nombre!) Es una aplicación que busca en lo más profundo de su computadora para encontrar intrusos desagradables que no deberían estar allí.

Hay tres versiones disponibles: la edición gratuita, la edición doméstica y la edición Pro. Los dos últimos son planes pagados. La versión gratuita le ofrece un excelente seguimiento anti-malware y anti-spyware, pero no en tiempo real. Debe presionar manualmente el botón para que funcione, por lo que debe recordar recordar actualizar la aplicación regularmente y ejecutarla.

La edición Home por $ 13.99 le ofrece todo, desde la versión gratuita, así como un escáner antivirus. La versión Pro por $ 25.99 le ofrece todo eso, y también un "Boot CD Creator" y un escáner de aplicaciones para iPhone. Ambos planes pagos le brindan monitoreo en tiempo real, múltiples actualizaciones diarias y programación de tareas.

Y Spybot es un De Verdad Buena pieza de software. Nuked varias criaturas desagradables de mi sistema que MalwareBytes se perdió. Eso le valió mi amor y devoción eternos.

Entonces, ¿qué defensas de seguridad ha instalado?

¿Qué usas para mantener alejados a los malos? Háganos saber en los comentarios qué aplicaciones de software de seguridad lo ayudan a dormir mejor por la noche, sabiendo que el puente levadizo está firmemente activo.

Créditos de imagen:caballero vigilando por Algol a través de Shutterstock

Mark O'Neill es periodista independiente y bibliófilo, y ha recibido publicaciones desde 1989. Durante 6 años, fue el editor gerente de MakeUseOf. Ahora escribe, bebe demasiado té, forcejea con su perro y escribe un poco más. Puedes encontrarlo en Twitter y Facebook.