Anuncio

El insecto sangrante Heartbleed: ¿qué puede hacer para mantenerse a salvo? Lee mas ha sido objeto de muchos retorcimientos de manos y ha sido llamado uno de las infracciones de seguridad informática más graves de todos los tiempos Error masivo en OpenSSL pone en riesgo gran parte de InternetSi eres una de esas personas que siempre han creído que la criptografía de código abierto es la forma más segura de comunicarse en línea, te sorprenderá un poco. Lee mas . Pero algunas personas no están convencidas. Después de todo, ¿quién ha perjudicado a Heartbleed? Bueno, se han reportado varios ataques de Heartbleed que se usan para hacer un daño real. Si crees que Heartbleed es todo bombo, piénsalo de nuevo.

900 PECs robados de la Agencia de Ingresos de Canadá

En Canadá, un atacante usó el error Heartbleed contra la Agencia de Ingresos de Canadá, capturando alrededor de 900 números de seguro social (SIN) pertenecientes a personas que presentan sus impuestos sobre la renta. Esto es básicamente el equivalente canadiense a un atacante que captura números de seguridad social (SSN) del IRS en los EE. UU. También se robaron algunos datos relacionados con empresas canadienses.

El atacante fue arrestado por capturar estos números, pero no sabemos si el atacante vendió los SIN o se los pasó a otra persona. Al igual que los números de seguridad social en los EE. UU., Estos números generalmente no se pueden cambiar; solo se pueden cambiar si demuestra que ha sido víctima de fraude. Los contribuyentes afectados deberán suscribirse a un servicio de monitoreo de crédito y realizar un seguimiento de las personas que intentan abrir cuentas bancarias y tarjetas de crédito a su nombre. El robo de identidad 6 señales de advertencia de robo de identidad digital que no debes ignorarEl robo de identidad no es una ocurrencia muy rara en estos días, sin embargo, a menudo caemos en la trampa de pensar que siempre le sucederá a "alguien más". No ignore las señales de advertencia. Lee mas Es una preocupación seria aquí.

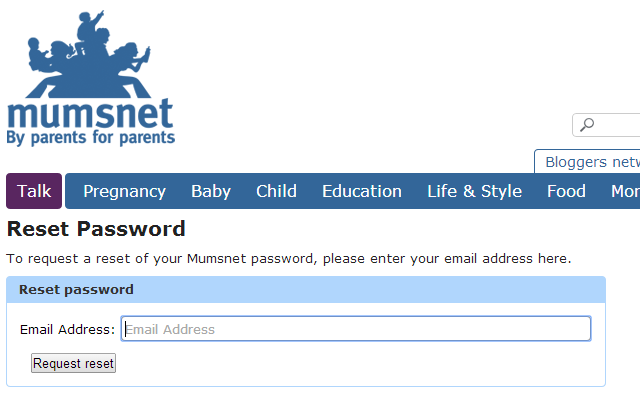

Mumsnet y otros robos de contraseñas

Mumsnet anunció recientemente que está obligando a todos los usuarios a cambiar sus contraseñas. Esto no fue solo una medida preventiva: Mumsnet tenía razones para creer que los atacantes obtuvieron acceso a las contraseñas y mensajes privados perteneciente a hasta 1,5 millones de usuarios.

Probablemente este no sea el único sitio web al que le hayan robado contraseñas confidenciales. Si la gente es cometiendo el gran error de reutilizar la misma contraseña en múltiples sitios web Guía de gestión de contraseñasNo se sienta abrumado por las contraseñas, o simplemente use la misma en cada sitio para recordarlas: diseñe su propia estrategia de administración de contraseñas. Lee mas , un atacante puede ingresar a otras cuentas. Por ejemplo, si alguien usa la misma contraseña tanto para su cuenta de Mumsnet como para la cuenta de correo electrónico vinculada a su cuenta de Mumsnet, el atacante puede ingresar a esa cuenta de correo electrónico. A partir de ahí, el atacante puede restablecer otras contraseñas y acceder a otras cuentas.

Si recibió un correo electrónico de un servicio que le aconseja cambiar su contraseña y asegurarse de que no está usando la misma contraseña en otro lugar, es posible que el servicio haya robado sus contraseñas, o que le hayan robado sus contraseñas y no Por supuesto.

Secuestro de VPN y robos de claves privadas

La compañía de seguridad Mandiant anunció que los atacantes usaron Heartbleed para romper una VPN corporativa interna, o red privada virtual, perteneciente a uno de sus clientes. La VPN estaba usando autenticación multifactorial ¿Qué es la autenticación de dos factores y por qué debe usarla?La autenticación de dos factores (2FA) es un método de seguridad que requiere dos formas diferentes de demostrar su identidad. Se usa comúnmente en la vida cotidiana. Por ejemplo, pagar con tarjeta de crédito no solo requiere la tarjeta, ... Lee mas , pero eso no importó: el atacante pudo robar claves de cifrado privadas de un dispositivo VPN con el ataque Heartbleed y luego pudo secuestrar las sesiones VPN activadas.

No sabemos qué corporación fue atacada aquí: Mandiant acaba de anunciar que se trataba de un "importante sociedad." Ataques como este podrían usarse para robar datos corporativos confidenciales o infectar internos redes corporativas. Si las corporaciones no se aseguran de que sus redes no sean vulnerables a Heartbleed, su seguridad se puede pasar por alto fácilmente.

La única razón por la que escuchamos sobre esto es porque Mandiant quiere alentar a las personas a asegurar sus Servidores VPN Los mejores servicios de VPNHemos compilado una lista de los que consideramos los mejores proveedores de servicios de red privada virtual (VPN), agrupados por premium, gratuitos y compatibles con torrent. Lee mas . No sabemos qué corporación fue atacada aquí porque las corporaciones no quieren anunciar que han sido comprometidas.

Este no es el único caso confirmado de Heartbleed utilizado para robar una clave de cifrado privada de la memoria de un servidor en ejecución. CloudFlare dudaba que Heartbleed pudiera usarse para robar claves de cifrado privadas y emitió un desafío: intente obtener la clave de cifrado privada de nuestro servidor si puede. Varias personas obtuvieron la clave privada en un solo día.

Agencias de vigilancia del estado

Polémicamente, el insecto Heartbleed podría haber sido descubierto y explotado por las agencias estatales de vigilancia e inteligencia antes de que se hiciera público. Bloomberg informó que la NSA ha explotado Heartbleed durante al menos dos años. los La NSA y la Casa Blanca negaron esto, pero el director de inteligencia nacional James Clapper dijo que la NSA no recopiló datos sobre millones de estadounidenses antes de que se conocieran las actividades de vigilancia de la NSA, algo ahora sabemos que no es cierto ¿Qué es el PRISMO? Todo lo que necesitas saberLa Agencia de Seguridad Nacional de los EE. UU. Tiene acceso a los datos que está almacenando con proveedores de servicios estadounidenses como Google Microsoft, Yahoo y Facebook. También es probable que estén monitoreando la mayor parte del tráfico que fluye a través del ... Lee mas . También sabemos que la NSA almacena vulnerabilidades de seguridad para usar contra objetivos de vigilancia en lugar de informarlos para que puedan repararse.

Dejando a un lado la NSA, hay otras agencias estatales de vigilancia en el mundo. Es posible que la agencia de vigilancia estatal de otro país descubriera este error y lo estuviera utilizando contra objetivos de vigilancia, posiblemente incluso corporaciones y agencias gubernamentales con sede en los Estados Unidos. No podemos saber nada seguro aquí, pero es muy posible que Heartbleed haya sido utilizado para espionaje. actividades antes de que se divulgara públicamente, ciertamente se utilizará para estos fines ahora que es público ¡conocimiento!

Simplemente no sabemos

Simplemente no sabemos cuánto daño ha hecho Heartbleed todavía. Las empresas que terminan con incumplimientos gracias a Heartbleed a menudo querrán evitar hacer anuncios vergonzosos que podrían dañar su negocio o dañar el precio de sus acciones. En general, es más fácil abordar el problema internamente en lugar de informar al mundo.

En muchos otros casos, los servicios no sabrán que Heartbleed los ha mordido. Gracias al tipo de solicitud que utiliza la vulnerabilidad Heartbleed, los ataques Heartbleed no se mostrarán en muchos registros del servidor. Seguirá apareciendo en los registros de tráfico de red si sabe qué buscar, pero no todas las organizaciones saben qué buscar.

También es posible que el error Heartbleed haya sido explotado en el pasado, antes de que se hiciera público. Es posible que los ciberdelincuentes o, más probablemente, las agencias estatales de vigilancia descubrieron el error y lo hayan estado utilizando. Los ejemplos aquí son solo una instantánea de las pocas cosas que sabemos.

La exageración está justificada: es importante que tengamos servicios y dispositivos actualizados lo más rápido posible para ayudar a reducir el daño y evitar peores ataques en el futuro.

Credito de imagen: snoopsmas en Flickr, ChrisDag en Flickr

Chris Hoffman es un blogger de tecnología y adicto a la tecnología que vive en Eugene, Oregon.