Anuncio

A menudo escribimos sobre malware aquí en MakeUseOf. Uno de los tipos de malware más perniciosamente malvados es el "Troyano de acceso remoto"o RAT. Lo que los separa del resto del paquete de malware es que, una vez instalados, permiten que un atacante controle de forma remota la computadora infectada desde cualquier parte del mundo. Esta semana, Matthew Hughes explica qué hacer cuando te has infectado con uno:

Un lector escribe:

Durante el último mes, mi computadora ha estado actuando de manera extraña. Por lo que he leído, estoy bastante seguro de que ha sido infectado con un troyano de acceso remoto. Obviamente, estoy realmente preocupado.

¿Me puede decir cómo eliminarlos y cómo puedo evitar infectarme en el futuro?

Respuesta de Matthew:

Ay. Los troyanos de acceso remoto son desagradables, simplemente porque permiten que un atacante haga exactamente eso: acceder de forma remota a su máquina desde en cualquier sitio en el mundo.

Infectarse con una RAT es como infectarse con cualquier otra pieza de malware. El usuario descarga el malware por accidente o una vulnerabilidad en un software ya instalado le permite al atacante iniciar una descarga automática. Esto significa que el malware se puede instalar sin que el usuario lo sepa.

Hasta ahora, tan familiar. Pero lo que hace que las RAT sean diferentes es lo que permiten que el atacante haga.

Un troyano RAT puede permitir que un atacante vea su pantalla mientras navega por Internet y tome el control de su teclado y mouse. Pueden iniciar (y cerrar) aplicaciones como mejor les parezca, y descargar malware adicional. Incluso pueden abrir y cerrar su unidad de DVD y vigilarlo a través de tu propio micrófono y webcam ¿Qué tan fácil es que alguien piratee su cámara web? Lee mas .

Aunque tal vez sean una de las formas menos conocidas y más exóticas de malware, han existido durante mucho tiempo. Uno de los mas viejos es Sub7 (o SubSeven), que se lanzó por primera vez a finales de los 90 e incluso permitió que un atacante "hablara" con la víctima a través de Microsoft Programa de texto a voz 5 maneras de hacer que su computadora le lea documentos¿Puedes hacer que tu computadora te lea en voz alta? ¡Por supuesto! Pruebe estos métodos y herramientas de texto a voz en su PC. Lee mas .

(En aras de la precisión, vale la pena señalar que si bien Sub7 a menudo, y lo que es más notorio, está armado como una herramienta de piratería, también puede usarse legítimamente como una herramienta de administración remota).

Las motivaciones impulsoras detrás de por qué las personas usan las RAT van desde lo financiero hasta lo voyerista. Son tan siniestros como suenan, pero son fáciles de vencer cuando sabes cómo.

Saber cuándo estás infectado

Entonces, ¿cómo sabes cuándo has sido infectado? Bueno, una buena pista es cuando su computadora está actuando de manera extraña.

¿Su teclado o mouse actúa como si tuviera una mente propia? ¿Aparecen palabras en su pantalla sin que las escriba? ¿Se mueve su trackpad o mouse por sí solo? En muchos casos, esto podría deberse simplemente a que esos periféricos están dañados. Pero si parece deliberado, también podría ser el resultado de una RAT.

Los programas RAT a menudo permiten que el atacante use la cámara web de la computadora infectada para capturar fotos y videos del usuario. La mayoría de las cámaras web tienen una luz LED "Encendida" que indica cuándo se está utilizando el periférico. Si su cámara web se enciende de manera espontánea o persistente, es posible que tenga motivos para preocuparse. Finalmente, ejecute un análisis de su programa anti-malware. Si está completamente actualizado, las probabilidades son buenas, podrá identificar y poner en cuarentena la infección.

Independientemente del sistema operativo que utilice, absolutamente debe tener instalado un software antimalware. Hay muchas opciones confiables para usuarios de Windows y aficionados a OS X. Linux tiene una serie de realmente buenas opciones Los 6 mejores programas antivirus gratuitos de Linux¿Crees que Linux no necesita antivirus? Piensa otra vez. Estas herramientas antivirus gratuitas pueden garantizar que su caja Linux permanezca libre de virus. Lee mas , también.

Vamonos. ¿Qué puedes hacer si estás infectado?

Apaga Internet

El primer paso es, obviamente, desconectar su computadora de Internet.

Apagar el Wi-Fi o desconectar el cable Ethernet es la forma más inmediata y efectiva de recuperar el control de su computadora. Es la única forma en que puede garantizar que no podrán vigilarlo ni controlar su máquina. En el momento en que desconecta su PC, deshabilita al atacante. También significa que el atacante no puede interferir con su intento de eliminar la RAT.

Por supuesto, esto viene con algunas desventajas bastante importantes: es decir, tendrá dificultades para actualizar las definiciones antimalware si aún no lo ha hecho.

Encienda su software anti-malware

Si es sensato, es probable que ya tenga instalado y actualizado un anti-malware. Ahora es solo cuestión de ejecutarlo y esperar que atrape lo que esté instalado.

Si ejecuta definiciones antiguas, necesitará instalar actualizaciones a través de otro medio. La forma más fácil es a través de una memoria USB. La mayoría de los principales paquetes antimalware permiten actualizaciones fuera de línea de esta manera, incluidos Avast, Malwarebyes, Panda y BitDefender.

Alternativamente, puede limpiar su sistema de un sistema especial CD en vivo antimalware de Linux Tres escáneres de Live CD Antivirus que puede probar cuando Windows no se inicia¿No puede iniciar su computadora y cree que el problema es malware? Inicie un CD en vivo creado específicamente para escanear su computadora sin iniciar Windows. Un CD en vivo es una herramienta que arranca completamente desde un CD ... Lee mas o a través de un aplicación portátil Cómo las aplicaciones portátiles pueden facilitarle la vida y ahorrar recursosSi con frecuencia cambia de computadora y tiene espacio de almacenamiento en la nube o unidades USB de sobra, esta es una idea: externalizar sus aplicaciones. Lee mas . Uno de los mejores ejemplos gratuitos de este último. es ClamWin ClamWin, una solución antivirus de código abierto para su PC [Windows]Todos los días surgen nuevas amenazas en línea, que atacan a empresas y consumidores por igual. Estas amenazas potenciales ya no se disfrazan como enlaces o correos electrónicos. Podrían venir por su información personal de muchas maneras ... Lee mas .

Limpia tu sistema

Uno de los mayores problemas con el malware RAT es que le da al atacante el control completo de su sistema. Si lo desean, pueden instalar fácilmente malware adicional. También existe el riesgo de que el anti-malware elegido no reconozca la RAT en su sistema. Con eso en mente, es posible que tengas la tentación de limpiar tu máquina y comenzar de nuevo.

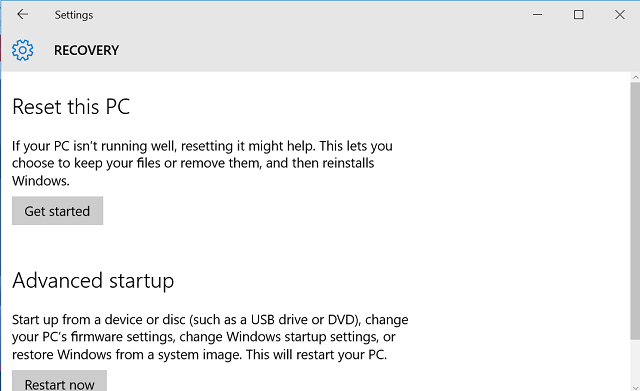

Si estás en Windows 10, eso es bastante simple. Solo presiona Inicio> Configuración> Actualización y seguridad> Recuperación> Restablecer esta PC.

Alternativamente, puede revertir desde un punto de restauración del sistema anterior o reinstalar su sistema operativo desde el medio de instalación original.

Prevenir es mejor que curar

La forma más efectiva de lidiar con las RAT es no infectarse en primer lugar. Lo sé, es más fácil decirlo que hacerlo, pero al adoptar algunas estrategias, mejora drásticamente sus probabilidades.

En primer lugar, asegúrese de estar ejecutando un sistema operativo (SO) que esté completamente actualizado y actualizado, y que continúe recibiendo actualizaciones. Asegúrese de que todo su software instalado esté igualmente actualizado. Esto incluye cosas como navegadores, Flash, Java, Office y Adobe Reader.

También deberías considerar instalar Faronics Deep Freeze, que se puede comprar por alrededor de $ 40 en línea, aunque se comercializa más a empresas que a individuos. Esto toma una instantánea de su computadora y vuelve a ella cada vez que se reinicia la máquina. Eso significa que incluso si se infecta con una RAT, solo necesita un ciclo de energía para deshacerse de ella. Hay un cantidad de alternativas gratuitas y de pago, también Restauración del sistema al reiniciar: congele profundamente la instalación de Windows con herramientas gratuitasSi alguna vez ha querido mantener un estado del sistema para mantenerlo seguro y no permitir ningún cambio, entonces puede intentar congelar su computadora con Windows. Lee mas .

Matthew Hughes es un desarrollador y escritor de software de Liverpool, Inglaterra. Raramente se lo encuentra sin una taza de café negro fuerte en la mano y adora absolutamente su Macbook Pro y su cámara. Puedes leer su blog en http://www.matthewhughes.co.uk y síguelo en twitter en @matthewhughes.