Anuncio

Una noche estás jugando videojuegos, a la mañana siguiente tus cuentas bancarias se han vaciado. Parece un escenario descabellado que no tiene posibilidad de que te pase, ¿verdad? Eso es lo que todo el mundo piensa justo antes de que tengan sus identidades robadas 6 señales de advertencia de robo de identidad digital que no debes ignorarEl robo de identidad no es una ocurrencia muy rara en estos días, sin embargo, a menudo caemos en la trampa de pensar que siempre le sucederá a "alguien más". No ignore las señales de advertencia. Lee mas .

A medida que la industria del juego continúa obteniendo ingresos multimillonarios, los piratas informáticos y los estafadores están salivando ante la oportunidad de robar una porción del pastel. En 2014, ingresos por juegos de PC / MMO rompió $ 24 mil millones e ingresos de juegos móviles rompió $ 21 mil millones. Con todo ese dinero vienen muchas manos codiciosas.

No te conviertas en una víctima. Manténgase inteligente, alerta y protegido contra las peores amenazas de seguridad y malware para jugadores como usted y yo.

Suplantación de identidad y phishing

La idea de suplantación de identidad puede ser algo extraño para la persona promedio, y mucho menos para el jugador promedio, pero hay una buena posibilidad de que te encuentres con él en algún momento u otro. En resumen, la suplantación de identidad es un término coloquial para "engaño por imitación", cuyo ejemplo más conocido es suplantación de identidad.

Para los que no saben, el phishing es una técnica de estafa ¿Qué es exactamente el phishing y qué técnicas utilizan los estafadores?Nunca he sido fanático de la pesca, yo mismo. Esto se debe principalmente a una expedición temprana en la que mi primo logró atrapar dos peces mientras yo pescaba zip. Similar a la pesca en la vida real, las estafas de phishing no son ... Lee mas eso implica sitios web de imitación o URL fraudulentas como una forma de engañar a los usuarios para que ingresen credenciales de inicio de sesión (por ejemplo, para cuentas de juego) y datos personales confidenciales (por ejemplo, números de tarjetas de crédito).

Una vez ingresado, el phisher retiene toda esa información en su base de datos.

Los sitios web falsificados han existido durante mucho tiempo, pero las técnicas de falsificación son cada vez más avanzadas. Por ejemplo, hay bots de redes sociales que monitorean las conversaciones de las redes sociales para los jugadores que necesitan asistencia técnica, luego dirija a esos usuarios a sitios web falsificados donde necesitan ingresar sus credenciales de inicio de sesión (y, por lo tanto, regalarlos sabiéndolo).

Cómo mantenerse a salvo: El phishing es muy popular en los correos electrónicos, así que pídales prestado consejos de seguridad de correo electrónico 7 consejos importantes de seguridad de correo electrónico que debe conocerLa seguridad en Internet es un tema que todos sabemos que es importante, pero a menudo se encuentra en los recovecos de nuestras mentes, engañándonos para creer que "no me va a pasar a mí". Ya sea... Lee mas y nunca haga clic en enlaces directamente. Si una empresa le solicita que inicie sesión, escriba siempre la URL del sitio web a mano. Para enlaces complejos, use estos herramientas de verificación de enlaces 7 sitios rápidos que le permiten verificar si un enlace es seguroAntes de hacer clic en un enlace, use estos verificadores de enlaces para verificar que no genere malware u otras amenazas de seguridad. Lee mas para ver si están a salvo antes de que los visites.

Descargas de archivos maliciosos

El malware es el lo peor en internet. En el mejor de los casos, es un inconveniente que puede robarte horas de tu vida mientras eliminar ese malware 10 pasos a seguir cuando descubres malware en tu computadoraNos gustaría pensar que Internet es un lugar seguro para pasar nuestro tiempo (tos), pero todos sabemos que hay riesgos en cada esquina. Correo electrónico, redes sociales, sitios web maliciosos que han funcionado ... Lee mas . En el peor de los casos, puede destruir su (s) dispositivo (s), hacer que pierda archivos y datos importantes, o incluso robarle su identidad.

El juego es una actividad que requiere mucha descarga, especialmente si haces la mayoría de tus juegos en una PC. Tienes archivos de instalación, anti-trampas, modificaciones de terceros, ajustes de interfaz en el juego, etc. Si bien estará bien el 99% del tiempo, siempre existe ese 1% de probabilidad de que se le sirva un archivo falso y malicioso.

¿Y cuál es el peor tipo de malware para contratar? Keyloggers. Un keylogger es un programa que se encuentra en segundo plano y registra sus pulsaciones de teclas, que luego se envían a un servidor remoto en algún lugar para su análisis. En esencia, los keyloggers se usan para robar nombres de usuario, contraseñas, números de tarjetas de crédito y más.

Por ejemplo, bots en Twitch. televisión surgió y comenzó a difundir programas no deseados, incluido un raspador de datos personales y un virus adware, a través de enlaces de canales de chat. Además, falso Twitch de terceros. Las herramientas de TV existen diseñadas para imitar las herramientas reales, pero no son más que malware disfrazado.

Cómo mantenerse a salvo: Siempre tenga algún tipo de programa antivirus gratuito Los 10 mejores programas antivirus gratuitosNo importa qué computadora esté usando, necesita protección antivirus. Aquí están las mejores herramientas antivirus gratuitas que puede usar. Lee mas instalado y asegúrese de seguir estos consejos de sentido común para evitando descargas de malware 7 consejos de sentido común para ayudarlo a evitar la captura de malwareInternet ha hecho mucho posible. Acceder a la información y comunicarse con personas de muy lejos se ha convertido en una brisa. Al mismo tiempo, sin embargo, nuestra curiosidad puede llevarnos rápidamente por callejones virtuales oscuros ... Lee mas . Además, escanee su sistema de vez en cuando con estos herramientas anti-keylogger No caiga víctima de los keyloggers: use estas importantes herramientas anti-keyloggerEn casos de robo de identidad en línea, los keyloggers juegan uno de los roles más importantes en el acto real de robo. Si alguna vez le han robado una cuenta en línea, ya sea para ... Lee mas para asegurarse de que nadie esté grabando sus pulsaciones de teclas.

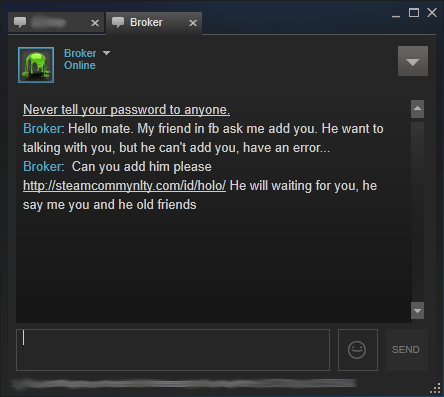

Estafas de ingeniería social

Ingeniería social ¿Qué es la ingeniería social? [MakeUseOf explica]Puede instalar el firewall más potente y costoso de la industria. Puede educar a los empleados sobre los procedimientos básicos de seguridad y la importancia de elegir contraseñas seguras. Incluso puede bloquear la sala de servidores, pero cómo ... Lee mas Se convirtió en una palabra de moda en Internet hace unos años, pero el concepto subyacente es tan antiguo como la humanidad. En pocas palabras, es una forma de manipulación que hace que la víctima divulgue información confidencial por su cuenta.

En las comunidades de juego, la ingeniería social se utiliza para estafar a las personas de sus cuentas, sus bienes virtuales o sus números de tarjeta de crédito. Dependiendo de las circunstancias, puede haber mucha superposición con Estafas de Facebook Cómo identificar una estafa de Facebook antes de que sea demasiado tardeLas estafas de Facebook están de moda, y pueden acercarse sigilosamente a usted. Aquí hay algunas señales de advertencia a tener en cuenta para que no quede atrapado en una. Lee mas , Estafas de Craigslist Llevando la batalla a los estafadores de Craigslist: Cómo evitar estafas en CraigslistLanzado en 1995, Craigslist tomó por asalto el mundo de Internet con su innovador cruce de anuncios clasificados con la web. Pero como con todas las transacciones basadas en Internet, algunos usuarios prefieren jugar al sistema ... Lee mas y estafas de eBay 10 estafas de eBay para tener en cuentaSer estafado apesta, especialmente en eBay. Estas son las estafas más comunes de eBay que debe conocer y cómo evitarlas. Lee mas .

Steam es un buen ejemplo de esto. Si bien Steam es una piedra angular masiva en los juegos de PC, la comunidad Steam es rara vez merece elogios 9 violaciones comunes de la comunidad Steam y cómo denunciarlasLa gente ha demostrado repetidamente que, cuando se les da el anonimato en Internet, se harán cosas terribles. Es por eso que las comunidades de juego como Steam han establecido reglas comunitarias para mantener las cosas civiles. Lee mas . Hay muchos estafadores, la mayoría, pero no todos, son bots, que engañan a los usuarios para que regalen sus artículos, tarjetas, regalos e incluso cuentas completas.

Cada vez que participa en una transacción de dinero real o comercio virtual, se está poniendo en riesgo. Eso es cierto ya sea que esté intercambiando cartas de Steam o comprando oro en el mercado negro para World of Warcraft. Y luego está EVE Online, donde la ingeniería social es en realidad parte de la jugabilidad ¿Nuevo en EVE Online? Aquí hay 5 cosas que puedes hacerA diferencia de la mayoría de los MMORPG, EVE Online no lo sostiene de la mano y lo guía junto con las señales. Necesitas forjar tu propio destino o morir en el intento. Lee mas .

Cómo mantenerse a salvo: La mayoría de los consejos anti-estafa son los mismos independientemente del medio. Nunca dé sus nombres de usuario o contraseñas. No haga clic en enlaces de fuentes no confiables. Sin embargo, le recomendamos que también cumpla con estos consejos para mitigar los ataques de ingeniería social Cómo protegerse contra los ataques de ingeniería socialLa semana pasada analizamos algunas de las principales amenazas de ingeniería social que usted, su empresa o sus empleados deberían estar atentos. En pocas palabras, la ingeniería social es similar a una ... Lee mas .

Incumplimientos de la base de datos

Probablemente ya hayas oído hablar de eso. En 2011, varias bases de datos importantes propiedad de Sony fueron comprometidas por piratas informáticos, incluidas, entre otras, las bases de datos utilizadas para PlayStation Network y Sony Online Entertainment.

La cuenta final? 102 millones de cuentas afectadas. Al menos 12 millones de esas cuentas involucraban información de tarjeta de crédito sin cifrar.

Luego, en 2014, un grupo de dieciséis piratas informáticos en Corea del Sur falsificó seis de los principales sitios de juegos en línea y robó las credenciales de inicio de sesión de más de 27 millones de personas. Utilizaron las credenciales para robar varias formas de moneda virtual en el juego, lo que eventualmente costó $ 2 millones en daños a la economía surcoreana.

Cómo mantenerse a salvo: Tenga en cuenta que ninguna compañía en el mundo es 100% segura. Habrá siempre tenga cierto nivel de riesgo cuando use su tarjeta de crédito en línea. A veces, estas infracciones están fuera de su control, pero esto es lo que puede hacer para protegerse mejor contra robo de identidad en línea 3 consejos de prevención de fraude en línea que necesita saber en 2014 Lee mas .

¡Mantente a salvo allá afuera!

Por supuesto, además de todo lo mencionado anteriormente, deberías practicar buenos hábitos de seguridad Cambie sus malos hábitos y sus datos estarán más seguros Lee mas como configurar un cortafuegos, mantenerse actualizado con las últimas versiones de software, desconfiar de todo lo que parece demasiado bueno para ser verdad y nunca compartir sus cuentas con otros.

¿Se ha visto comprometida su seguridad debido a un juego en línea? ¿Alguna vez ha enfrentado alguno de estos problemas? ¡Cuéntanos tus experiencias en los comentarios a continuación!

Créditos de imagen: Jugador jugando a través de Shutterstock, Disparo de Twitter a través de Shutterstock, Descargando el gráfico a través de Shutterstock, PlayStation 4 a través de Shutterstock

Joel Lee tiene un B.S. en informática y más de seis años de experiencia profesional en redacción. Es el editor en jefe de MakeUseOf.